Bellek Taşması Saldırısı Nedir?

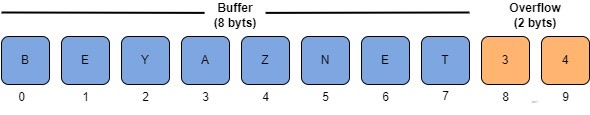

Arabellek taşması, siber saldırganların kurumsal sistemlere yetkisiz erişim sağlamak için kullanabileceği bir yazılım kodlama hatası veya güvenlik açığıdır. Bellek taşması saldırısı, bir bilgisayar programının veya sistemlerin hafıza (bellek) sınırlarını aşarak beklenmeyen verileri veya kötü niyetli kodları hafıza bölgelerine yazmaya çalışan bir siber saldırı türüdür.

Bellek taşması saldırılarının amacı, hafıza sınırlarını aşan kötü niyetli verilerin veya kodların hedef sistemin işleyişini bozmak veya istismar etmektir. Bu tür saldırılar, genellikle şu sonuçlara yol açabilir:

1. Uygulama çökmeleri: Bellek taşması, hedef uygulamanın çökmesine neden olabilir, bu da hizmet kesintilerine veya güvenlik açıklarına yol açabilir.

2. Güvenlik açıklarının istismarı: Saldırganlar bellek taşması kullanarak hedef sistemi ele geçirebilir ve kötü amaçlı kodları yürütebilirler. Bu, bilgisayar korsanlarının yetkilendirilmemiş erişim elde etmelerine veya hassas bilgilere ulaşmalarına neden olur.

3. Kötü niyetli yazılımın enjekte edilmesi: Bellek taşması, kötü amaçlı yazılımın hedef sistemde çalışmasını kolaylaştırabilir. Bu, siber saldırganların sistemi kontrol etmelerine ve zararlı işlemleri yürütmelerine neden olur.

Arabellek Taşması Saldırısı Türleri

Ara bellek taşması (buffer overflow) siber saldırıları, bir dizi farklı yöntem ve tür içerebilir. Ara bellek taşmaları aşağıdaki türleri içerebilir:

1. Stack-based Buffer Overflow: Bu, bir programın yığın (stack) belleğindeki bir dizinin sınırlarının aşılmasıyla gerçekleşir. Genellikle işlev çağrıları ve yerel değişkenler için kullanılan yığın belleği, taşmaya duyarlıdır. Saldırganlar, yığının sonuna yazdıkları verilerle hedef programın işleyişini bozabilirler.

2. Heap-based Buffer Overflow: Bu tür ara bellek taşması, dinamik bellek tahsis edilen veri yapılarının (heap) sınırlarının aşılmasıyla gerçekleşir. Dinamik bellek tahsis edildiğinde, işlemcinin verilere erişimi daha serbest olur ve bu nedenle taşmalar daha fazla risk oluşturabilir.

3. Format String Vulnerability: Format dizelerinin işlendiği birçok program, format dizesindeki özel karakterlerin yanlış kullanılmasına duyarlıdır. Saldırganlar, format dizesine veri enjekte ederek bellek taşmasına yol açabilirler.

4. Integer Overflow: Bu, bir tamsayının sınırlarının aşılmasıyla ilgilidir. Saldırganlar, bir tamsayının taşmasını kullanarak işlemcinin belleğindeki hedef alanlara kötü amaçlı veri yazabilirler.

5. Data-oriented Programming Attack: Bu tür ara bellek taşması, bir programın veri yapılarına zarar verme amacı taşır. Saldırganlar, programın belleğindeki veri yapılarını bozmaya veya manipüle etmeye çalışabilirler.

6. Return-Oriented Programming (ROP) Attack: ROP saldırıları, programların içinde bulunan özgün kodu kullanmayıp, mevcut kod dilimlerini zincirlemek için dönüş yönlü programlamayı kullanır. Bu, saldırganların hedef sistemi istismar etmelerine yardımcı olabilir.

7. Off-by-One Error: Bu, bir dizi elemanı işlerken bir dizinin sınırlarının yanlış hesaplanmasına dayanır. Bu tür hatalar, saldırganların hedef programın belleğindeki veriyi manipüle etmelerine neden olabilir.

Bellek Taşması Saldırısı Nasıl Önlenir?

Bellek taşması saldırıları, yazılım geliştiricileri ve sistem yöneticileriiçin önemli bir güvenlik sorunudur. Bu tür saldırıları önlemek için iyi bir kod yazma pratiği, güvenlik denetimleri ve güvenlik yazılımları kullanılması önemlidir. Ayrıca, düzenli olarak güvenlik güncellemelerini uygulamak ve güvenlik açıklarını kapatmak da bu tür saldırıların etkilerini azaltabilir.

Ara bellek taşması (buffer overflow) saldırılarını önlemek için aşağıdaki önlemleri alabilirsiniz:

1. Güvenli Kod Yazma Uygulamaları: Bellek taşmalarının çoğu, yazılım geliştiricilerinin hatalı kod yazmasından kaynaklanır. Bu nedenle güvenli yazılım geliştirme pratiğine uymak çok önemlidir. Güvenli kod yazma uygulamalarını takip edip ve güvenlik açıklarını minimuma indirilebilir.

2. Sınırlı Bellek Kullanımı: Diziler veya arabellekler gibi bellek tahsis edilen veri yapılarını kullanırken, bu yapıların maksimum kapasitesini aşmamak önemlidir. Verileri kabul ederken ve işlerken bu sınırlara dikkat edilmelidir.

3. Bellek Denetim Mekanizmaları: Güncel işletim sistemleri ve programlama dilleri, bellek taşmalarını önlemek için güvenlik önlemleri içerir. Bu mekanizmaları etkinleştirip ve kullanılmalıdır. Örneğin, GCC (GNU Compiler Collection) gibi derleyiciler, güvenlik açıklarını tespit etmek ve engellemek için kullanabileceğiniz bazı seçeneklere sahiptir.

4. Bellek Koruma Araçları: Bellek koruma araçları, bellek taşması tespiti ve engelleme amacıyla kullanılır. ASLR (Address Space Layout Randomization), DEP (Data Execution Prevention), ve canary değerleri gibi araçlar, saldırıları önlemek ve sınırlamak için kullanılabilir.

5. Güncellemeleri Takip Edin: İşletim sistemleri, yazılımlar ve kütüphaneler düzenli olarak güncellenir. Güvenlik güncellemelerini zamanında ve düzenli olarak uygulayın. Bu güncellemeler sık sık bellek taşmaları ve diğer güvenlik açıklarını giderir.

6. Güvenlik Denetimleri: Güvenlik açıklarını tespit etmek için statik ve dinamik kod analizi araçlarını kullanın. Bu tür araçlar, potansiyel bellek taşmalarını veya diğer güvenlik sorunlarını saptamak için kullanılabilir.

7. Bilinçli Kullanıcı Eğitimi: Personeller ve kullanıcılar, bilinmeyen kaynaklardan gelen verilere veya dosyalara karşı dikkatli olmaları konusunda eğitilmelidirler. Bilinçli kullanıcılar, potansiyel zararlı yazılımları önlemeye yardımcı olabilir.

Bellek taşmalarını tamamen önlemek zor olabilir, ancak yukarıdaki önlemleri uygulamak, bu tür saldırıların başarısızlık oranını düşürebilir ve sisteminizi daha güvenli hale getirebilir. Ayrıca, güvenlik açıkları keşfedildiğinde, bunları hızla düzeltmek de önemlidir.

Yazar: Nazlıcan Tanın/BeyazNet Bilgi Sistemleri Denetim Uzmanı

.png)