Dijital Olgunluk Analizi, BT Olgunluk Analizi

Kendini Bil!

Gelişen teknolojilerle, bilişim teknolojilerinin geldiği nokta kurumların “Kendini Bilmesi” zorunluluğunu artırdı. Güvenlik zafiyetlerinden dolayı kurumlar büyük veri kayıpları yaşıyor ve telafisi olmayan bu kayıplar yüzünden itibar, vakit ve nakit kaybediyor.

DMA ile kuruluşunuzun siber güvenliği için bağımsız bir değerlendirme sağlanır. ISO 27001, COBIT gibi standartları, NIST CSF gibi çerçeve çalışmalarını ve CIS kontrol listelerini baz alır ve teknik analizlerle doğrulama yapar. Farklı profesyonel bir gözle Bilgi Teknolojileri altyapısının puanlanmasını sağlar. Konusunda uzman, farklı disiplinlerde teknik ekipler farklı yöntemlerle ve cihazlarla inceleme yapar.

DMA’NIN 4 ÖNEMLİ MADDESİ

MATURITY

ASSESSMENT

Bilişim teknolojileri projelerinin %66’sı başarısız oluyor.

MCKinsey

Bilinen fidye saldırılarının yıllık zararı 20 milyar $’dan fazla.

CISQ

Siber tehditlerin toplam yıllık zararı 7 trilyon $. (Global GDP‘nin % 1’i

)

FBI

Kurumların %66’sı son 3 yıl içinde bilişimde ciddi bir sorun yaşadı.

FBI

Birçok siber güvenlik ürününe rağmen kurumlarda ciddi zaafiyetler yaşanmaktadır

Kurumların BT altyapısında sahip olduğu yazılım, donanım ve güvenlik bileşenlerinin uyumlu ve verimli şekilde çalışabilmesi ve sürekliliğinin sağlanması güncel tehditlere karşı korunaklı olmasına ve gelişen teknolojik gelişmelere ayak uydurabilmesine bağlıdır.

Yaşanan bu zaafiyetler genelde insan hatasından kaynaklanmaktadır.

DMA küçük kapsamlı kontroller yerine uçtan uca detaylı bir analiz sürecini ifade etmekte ve kuruma dahil olan tüm paydaşları kapsamaktadır.

DMA NASIL İŞLİYOR?

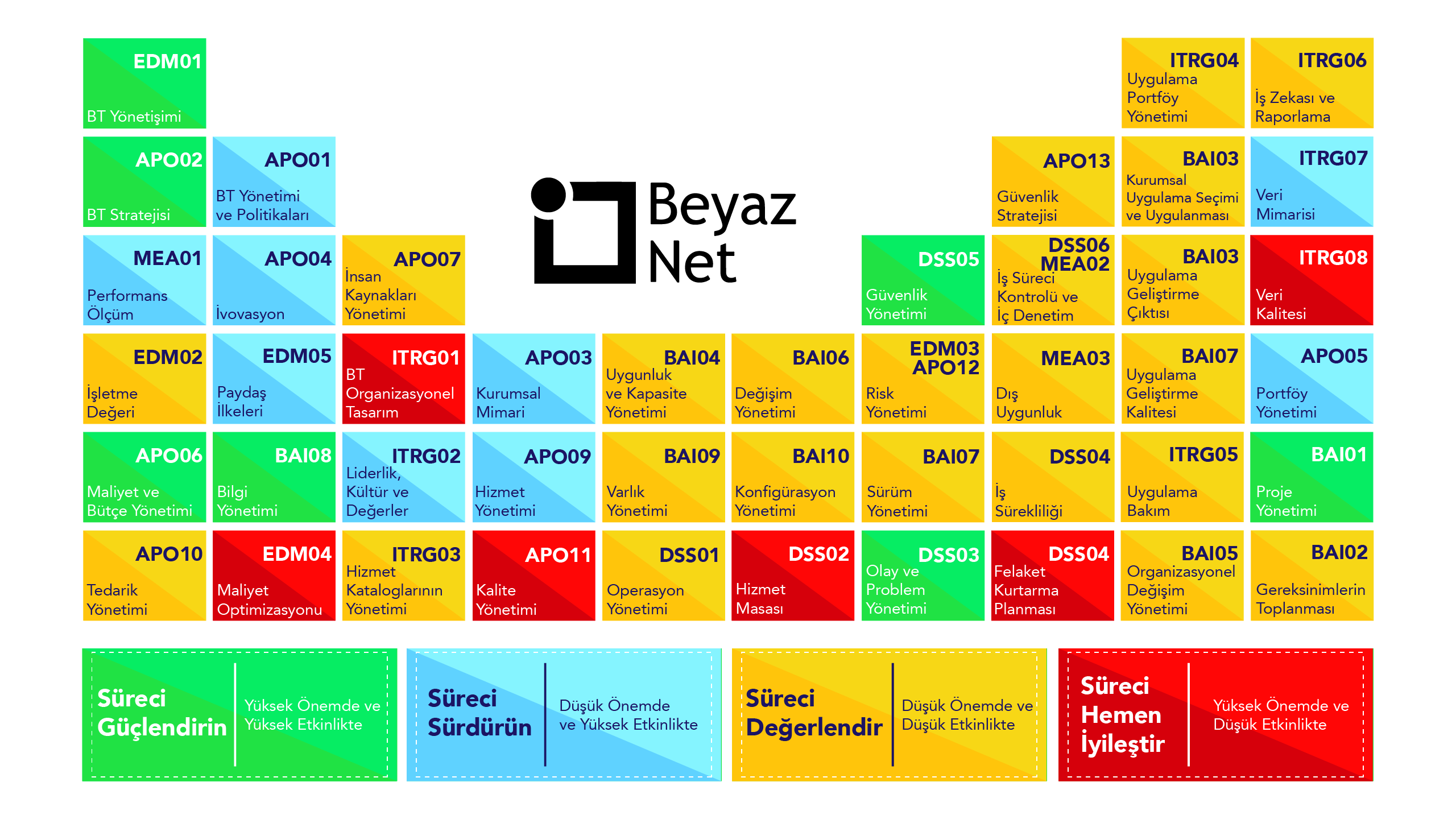

BT REGÜLASYON KONTROLLERİ

Tüm riskleri tespit edebilmek ve en iyi uygulamalara, uyumu değerlendirebilmek için Bilgi Teknolojileri regülasyonları geliştirilmiştir. Tüm standartlar bir tecrübe aktarımıdır ve çok önemlidir. Bilgi güvenliğinin regülasyon uyumu bakış açısıyla kontrol edilmesi gerekmektedir.

- BT Yönetişim Analizi (COBIT) Örnek COBIT Analizi

- BT Bilgi Güvenliği Analizi (ISO 27001, NIST CSF, CIS)

- CB DDO Bilgi ve İletişim Güvenliği Rehberi Analizi

- BT Servis Yönetimi Analizi (ITIL, ISO 20000-1)

- BT İş Sürekliliği Analizi (ISO 22301)

- Yazılım Yaşam Döngüsü Analizi (CMMI)

Kullanılan Yöntemler / Araçlar

- Altyapı İnceleme Yazılımları

- Analiz Donanımları

- Soru/Cevap

- Pentest Araçları

- Konfigürasyon İnceleme

- Siber Tehdit İstihbaratı

- İçerik İndeksleme ve Tarama yazılımı

- Skorlamayazılımı

TEKNİK UYUM KONTROLLERİ

Farklı, profesyonel bir gözle Bilgi Teknolojileri altyapısının puanlanmasını sağlar. Konusunda uzman, farklı disiplinlerde teknik ekipler farklı yöntemlerle ve cihazlarla inceleme yapar.

- Sunucu, Depolama ve Sanallaştırma Sistemleri Analizi

- Network Analizi

- Siber Güvenlik Altyapısı Analizi

- Temel Zafiyet Taraması

- Siber Tehdit İstihbaratı

- Veri ve VeritabanıAnalizi

- SIEM Analizi

- İçerik Tarama

- Web Sayfası Kontrolü

- Arşiv Analizi

- Bilişim Altyapısı Skorlama

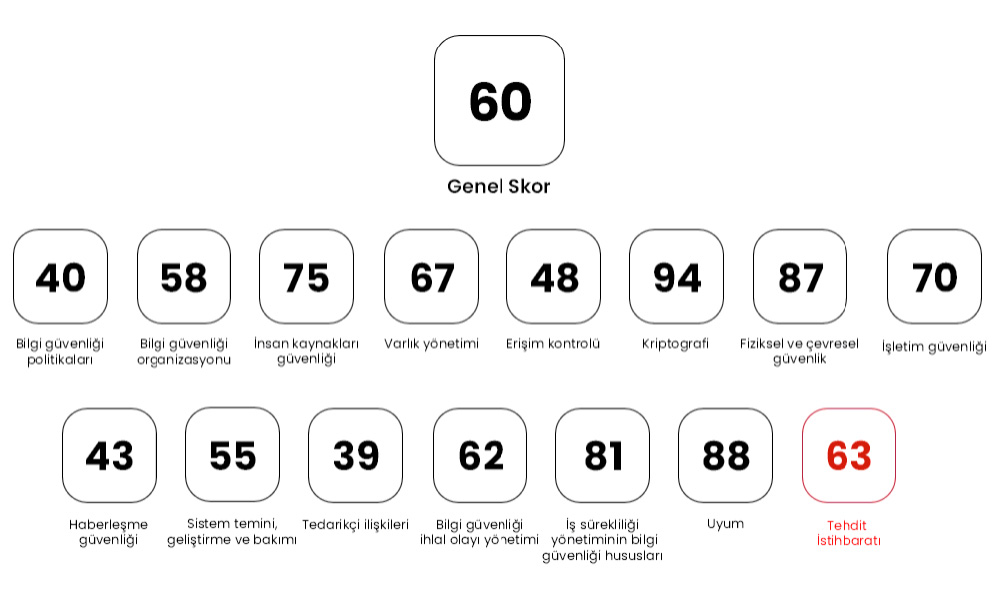

BT SKORLAMA

Bilgilerin izinsiz ve yetkisiz olarak değiştirilmesi, hasar verilmesini engelleme işlemlerinin tümüne "Bilgi Güvenliği" denir. Bilgilerin güvenli bir şekilde saklanmasını ise ISO 27001 sağlamaktadır.

- ISO 27001 kapsamında 14 kategoride skorlama

- Bilgi güvenliği politikaları

- Bilgi güvenliği organizasyonu

- İnsan kaynakları güvenliği

- Varlık yönetimi

- Erişim kontrolü

- Kriptografi

- Fiziksel ve çevresel güvenlik

- İşletim güvenliği

- Haberleşme güvenliği

- Sistem temini, geliştirme ve bakımı

- Tedarikçi ilişkileri

- Bilgi güvenliği ihlal olayı yönetimi

- İş sürekliliği yönetiminin bilgi güvenliği hususları

- Uyum

- Personel Farkındalığı Kontrolü

BULGULAR VE YOL HARİTASI RAPORLARI

Dijital Olgunluk Analizi (Digital Maturity Assessment), kurumlarda bilişim sistemi altyapısının olgunluğunu uçtan uca regülasyonlar bakış açısı ile değerlendiren ve raporlayan bir hizmettir. Sunulan rapor aşağıdaki başlıkları içerir:

- Yönetici Özeti

- Detaylı bulgu ve çözüm önerileri raporu

- Yol Haritası

SAYILARLA DMA

DMA REFERANSLARIMIZ

.png)