2020 39.Hafta Siber Güvenlik Haberleri

SİBER GÜVENLİK GÜNDEMİ

39.Hafta Siber Güvenlik Haberleri

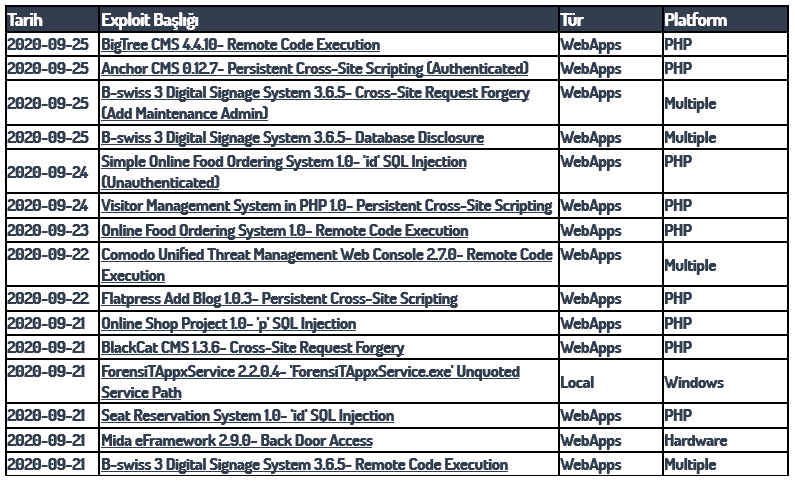

Haftanın Exploitleri

- BigTree CMS 4.4.10- Remote Code Execution

- Anchor CMS 0.12.7- Persistent Cross-Site Scripting (Authenticated)

- B-swiss 3 Digital Signage System 3.6.5- Cross-Site Request Forgery (Add Maintenance Admin)

- B-swiss 3 Digital Signage System 3.6.5- Database Disclosure

- Simple Online Food Ordering System 1.0- 'id' SQL Injection (Unauthenticated)

- Visitor Management System in PHP 1.0- Persistent Cross-Site Scripting

- Online Food Ordering System 1.0- Remote Code Execution

- Comodo Unified Threat Management Web Console 2.7.0- Remote Code Execution

- Flatpress Add Blog 1.0.3- Persistent Cross-Site Scripting

- Online Shop Project 1.0- 'p' SQL Injection

- BlackCat CMS 1.3.6- Cross-Site Request Forgery

- ForensiTAppxService 2.2.0.4- 'ForensiTAppxService.exe' Unquoted Service Path

- Seat Reservation System 1.0- 'id' SQL Injection

- Mida eFramework 2.9.0- Back Door Access

- B-swiss 3 Digital Signage System 3.6.5- Remote Code Execution

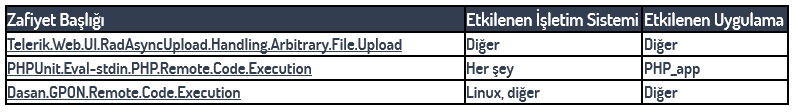

Haftanın Zafiyetleri

- Telerik.Web.UI.RadAsyncUpload.Handling.Arbitrary.File.Upload

- PHPUnit.Eval-stdin.PHP.Remote.Code.Execution

- Dasan.GPON.Remote.Code.Execution

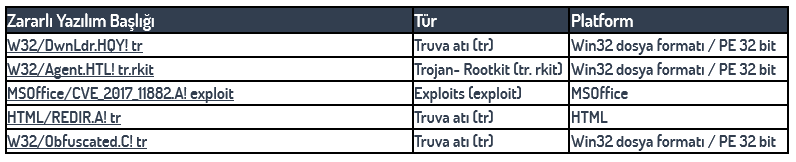

Haftanın Zararlı Yazılımları

- W32/DwnLdr.HQY! tr

- W32/Agent.HTL! tr.rkit

- MSOffice/CVE_2017_11882.A! exploit

- HTML/REDIR.A! tr

- W32/Obfuscated.C! tr

Haber Yazısı 1

Microsoft Bing Sunucusu Kullanıcıların Arama Sorguları ve Konumunu Açığa Çıkarıldı

TARİH: 22 Eylül 2020

Microsoft Bing ile ilişkili bir arka uç sunucusu, arama sorguları, cihaz ayrıntıları ve GPS koordinatları dahil olmak üzere arama motorunun mobil uygulama kullanıcılarının hassas verilerini açığa çıkardı.

12 Eylül'de WizCase'den Ata Hakcil tarafından keşfedilen veri sızıntısı, siber suçluların gasp ve kimlik avı dolandırıcılığı yapmak için bilgilerden yararlanmasına olanak tanıyan, herhangi bir parola olmadan herkesin erişebileceği şekilde olan 6.5 TB'lık devasa bir günlük kayıt dosyası önbelleğidir. WizCase'e göre, Elastic sunucusunun 10 Eylül'e kadar parola korumalı olduğuna inanılıyor, bundan sonra kimlik doğrulaması yanlışlıkla kaldırılmış gibi görünüyor. Bulgular Microsoft Güvenlik Yanıt Merkezi'ne özel olarak açıklandıktan sonra, Windows üreticisi 16 Eylül'de yanlış yapılandırmayı ele aldı.

Sızdıran sunucu isimleri ve diğer kişisel bilgileri ifşa etmemiş olsa da WizCase, suçluların nerede olduklarını üçgenleştirmelerine izin vererek kullanıcıları fiziksel saldırılara maruz bırakmanın yanı sıra verilerin başka kötü amaçlarla da kullanılabileceği konusunda uyardı.

[1] Haber ayrıntılarına buradan ulaşabilirsiniz.

Haber Yazısı 2

Kritik ZeroLogon Windows Server Güvenlik Açığı

TARİH: 23 Eylül 2020

Windows Server'ı yönetiyorsanız, Microsoft tarafından yayınlanan tüm yamaların güncel olduğundan emin olun, özellikle de kimlik doğrulaması yapılmamış saldırganların etki alanı denetleyicisinin güvenliğini aşmasına izin verebilecek yakın zamanda yamalanmış kritik bir güvenlik açığını düzelten yamanın güncel olduğunu kontrol etmelisiniz.

'Zerologon' (CVE-2020-1472) olarak adlandırılan ve Secura’dan Tom Tervoort tarafından keşfedilen, ayrıcalık yükseltme güvenlik açığı Netlogon oturumları için AES CFB8 şifrelemesinin güvenli olmayan kullanımı nedeniyle ortaya çıkmakta ve uzak saldırganların hedef alan denetleyicisine Netlogon Uzak Protokolü (MS-NRPC) üzerinden bağlantı kurmasına olanak tanımaktadır.

CVSS puanı 10.0 olan güvenlik açığı ilk olarak Microsoft ağustos ayında bir yama yayınladığında kamuoyuna ifşa edilmiş olsa da araştırmacıların geçen hafta teknik ayrıntıları ve hatanın kavram kanıtı yayınlamasından sonra ani bir endişe konusu haline geldi.

Secura'ya göre, söz konusu kusur aşağıdaki sırayla kullanılabilir:

-İstemci kimlik bilgilerini aldatma

-RPC İmzalama ve Mühürlemeyi Devre Dışı Bırakma

-Çağrı sahteciliği

-Bilgisayarın AD Parolasını Değiştirme

-Etki Alanı Yönetici Parolasını Değiştirme

Windows Server kullanıcılarının ilgili saldırıları hızlı bir şekilde tespit etmesi için, uzmanlar aynı zamanda dağıtımdan önce meydana gelen saldırıları tespit edebilen YARA kuralını yayınladı. Gerçek zamanlı izleme için basit bir araç da indirilebilir . Bununla birlikte, sorunu tamamen düzeltmek için kullanıcılar yine de Microsoft'tan en son yazılım güncellemesini mümkün olan en kısa sürede yüklemenizi tavsiye ediyor.

[2] Haber ayrıntılarına buradan ulaşabilirsiniz

Haber Yazısı 3

Instagram Uygulama Hatası Bilgisayar Korsanlarına Telefonunuza Uzaktan Erişim Verebilir

TARİH: 24 Eylül 2020

Check Point araştırmacıları, Instagram'ın Android uygulamasında, uzaktaki saldırganların yalnızca kurbanlara özel hazırlanmış bir görüntü göndererek hedeflenen bir cihaz üzerinde kontrolü ele geçirmesine izin verebilecek kritik bir güvenlik açığı hakkında ayrıntılar açıkladı.

Daha da endişe verici olan şey, kusurun saldırganların yalnızca Instagram uygulaması içinde kullanıcı adına eylemler gerçekleştirmesine -kurbanın özel mesajlarını gözetlemek ve hatta hesaplarından fotoğrafları silmek veya yayınlamak dahil- izin vermekle kalmıyor, aynı zamanda cihazda keyfi kod çalıştırmasına da izin vermesidir.

Facebook tarafından yayınlanan bir tavsiyeye göre, yığın taşması güvenlik sorunu, Instagram uygulamasının bu yılın başlarında 10 Şubat'ta yayınlanan 128.0.0.26.128'den önceki tüm sürümlerini etkiliyor. Facebook, bu hatanın küresel olarak kötüye kullanıldığına dair herhangi bir işaret olmadığını doğrulasa da geliştirme uygulamaları güncel tutmanın ve onlara verilen izinlere dikkat etmenin neden önemli olduğuna dair başka bir hatırlatmadır.

Check Point siber araştırma başkanı Yaniv Balmas, akıllı telefon kullanıcıları için aşağıdaki güvenlik ipuçlarını sağladı:

Güncelleme! Güncelleme! Güncelleme! Mobil uygulamanızı ve mobil işletim sistemlerinizi düzenli olarak güncellediğinizden emin olun. Bu güncellemelerde her hafta düzinelerce kritik güvenlik yaması gönderilmektedir ve bunların her birinin gizliliğiniz üzerinde ciddi bir etkisi olabilir.

İzinleri izleyin. İzin isteyen uygulamalara daha çok dikkat edin. Uygulama geliştiricilerin kullanıcılardan aşırı izin istemeleri zahmetsizdir ve ayrıca kullanıcıların iki kez düşünmeden 'İzin Ver'i tıklaması da çok kolaydır.

Onaylar hakkında iki kez düşünün. Herhangi bir şeyi onaylamadan önce birkaç saniyenizi ayırın. Sor: "Bu uygulamaya gerçekten bu tür bir erişim vermek istiyor muyum, gerçekten ihtiyacım var mı?" Cevap hayır ise, ONAYLAMAYIN.

[3] Haber ayrıntılarına buradan ulaşabilirsiniz

Haber Yazısı 4

Microsoft Windows XP Kaynak Kodunun Çevrimiçi Olarak Sızdığı Bildirildi

TARİH: 25 Eylül 2020

Microsoft'un uzun ömürlü işletim sistemi Windows XP -hala dünya çapındaki tüm dizüstü ve masaüstü bilgisayarların%1'inden fazlasında kullanılıyor- iddia edildiği gibi Windows Server 2003 ile kaynak kodu çevrimiçi olarak sızdırıldı. Microsoft'un 19 yıllık işletim sisteminin kaynak kodu, kötü şöhretli ilan panosu web sitesi 4chan'da bir torrent dosyası olarak yayınlandı ve Microsoft'un işletim sistemi ilk kez kaynak kodu olarak yayınlanarak halka sızdırıldı.

Bazı raporlar, 43 GB ağırlığındaki torrent dosyalarının koleksiyonunun, Windows Server 2003 için kaynak kodunu ve aşağıdakiler de dahil olmak üzere Microsoft'un birkaç eski işletim sistemini içerdiğini ileri sürüyor:

-Windows 2000

-Windows CE 3

-Windows CE 4

-Windows CE 5

-Windows Embedded 7

-Windows Gömülü CE

-Windows NT 3.5

-Windows NT 4

-MS-DOS 3.30

-MS-DOS 6.0

Torrent, 2017'de ortaya çıkan çeşitli Windows 10 bileşenleri için iddia edilen kaynak kodunu ve mayıs ayında çevrimiçi olarak çıkan orijinal Xbox'ın ilk işletim sistemi için kaynak kodunu da içerir. Microsoft, sızıntıyı henüz resmi olarak onaylamamış veya reddetmemiş olsa da, birkaç bağımsız güvenlik araştırmacısı o zamandan beri kaynak kodunu analiz etmeye ve meşruiyetinden bahsetmeye başladı (1, 2).

Microsoft, Windows XP desteğini 2014 yılında tekrar sona erdirdi, bu nedenle kaynak kodu sızıntısı, eski işletim sistemi sürümünü çalıştıran sistemleri daha fazla hedef haline getirmiyor, çünkü muhtemelen bir ton başka yamalanmamış güvenlik açığı zaten mevcut. Ancak işletim sistemleri kodu paylaşabileceğinden, Windows XP kaynak kodunda bulunan ve Windows 10'da bulunan istismar edilebilir kusurlar, bilgisayar korsanlarının Windows işletim sisteminin daha yeni sürümlerini tamamen hedeflemesine izin verebilir ve bu milyarlarca kullanıcı için gerçek bir tehdit oluşturabilir.

[4] Haber ayrıntılarına buradan ulaşabilirsiniz

KAYNAKÇA

.png)