2020 42.Hafta Siber Güvenlik Haberleri

SİBER GÜVENLİK GÜNDEMİ

42.Hafta Siber Güvenlik Haberleri

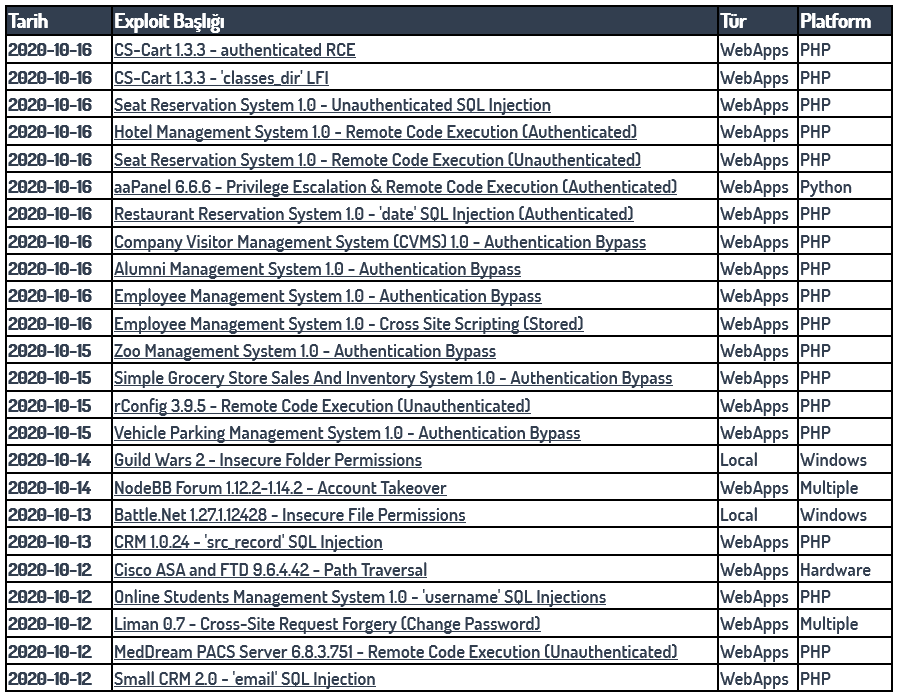

Haftanın Exploitleri

CS-Cart 1.3.3 - authenticated RCE

CS-Cart 1.3.3 - 'classes_dir' LFI

Seat Reservation System 1.0 - Unauthenticated SQL Injection

Hotel Management System 1.0 - Remote Code Execution (Authenticated)

Seat Reservation System 1.0 - Remote Code Execution (Unauthenticated)

aaPanel 6.6.6 - Privilege Escalation & Remote Code Execution (Authenticated)

Restaurant Reservation System 1.0 - 'date' SQL Injection (Authenticated)

Company Visitor Management System (CVMS) 1.0 - Authentication Bypass

Alumni Management System 1.0 - Authentication Bypass

Employee Management System 1.0 - Authentication Bypass

Employee Management System 1.0 - Cross Site Scripting (Stored)

Zoo Management System 1.0 - Authentication Bypass

Simple Grocery Store Sales And Inventory System 1.0 - Authentication Bypass

rConfig 3.9.5 - Remote Code Execution (Unauthenticated)

Vehicle Parking Management System 1.0 - Authentication Bypass

Guild Wars 2 - Insecure Folder Permissions

NodeBB Forum 1.12.2-1.14.2 - Account Takeover

Battle.Net 1.27.1.12428 - Insecure File Permissions

berliCRM 1.0.24 - 'src_record' SQL Injection

Cisco ASA and FTD 9.6.4.42 - Path Traversal

Online Students Management System 1.0 - 'username' SQL Injections

Liman 0.7 - Cross-Site Request Forgery (Change Password)

MedDream PACS Server 6.8.3.751 - Remote Code Execution (Unauthenticated)

Small CRM 2.0 - 'email' SQL Injection

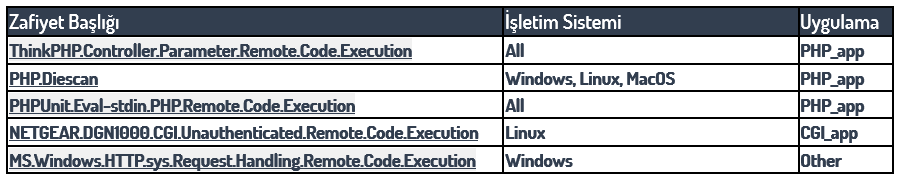

Haftanın Zafiyetleri

ThinkPHP.Controller.Parameter.Remote.Code.Execution

PHPUnit.Eval-stdin.PHP.Remote.Code.Execution

NETGEAR.DGN1000.CGI.Unauthenticated.Remote.Code.Execution

MS.Windows.HTTP.sys.Request.Handling.Remote.Code.Execution

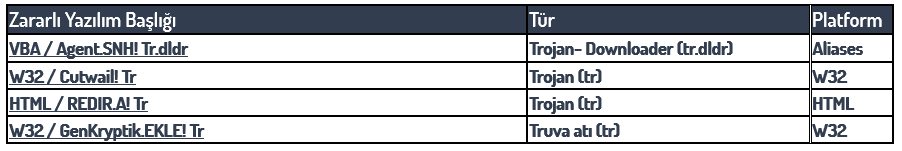

Haftanın Zararlı Yazılımları

Haber Yazısı 1

Microsoft, Android Kullanıcılarını Yeni Bir Fidye Yazılımı Hakkında Uyardı

TARİH: 12 Ekim 2020

Microsoft, cihazı bir fidye notunun arkasında kilitlemek için gelen arama bildirimlerinden ve Android'in Ana Sayfa düğmesinden yararlanan yeni bir mobil fidye yazılımı türü konusunda uyardı.

Bulgular, virüs bulaşmış cihazlarda fidye talebini sağlamak için yeni bir yöntem ve güvenlik çözümlerinden kaçmak için bir gizleme mekanizması da dahil olmak üzere yeni tekniklerle yeniden ortaya çıkan "MalLocker.B" adlı bilinen bir Android fidye yazılımı ailesinin bir varyantıyla ilgilidir.

MalLocker , kötü amaçlı web sitelerinde barındırıldığı ve popüler uygulamalar, kırık oyunlar veya video oynatıcılar gibi görünerek çeşitli sosyal mühendislik cazibelerini kullanarak çevrimiçi forumlarda dolaştığı biliniyor.

Microsoft 365 Defender Araştırma Ekibi, "Bu yeni mobil fidye yazılımı varyantı, önemli bir keşif çünkü kötü amaçlı yazılım daha önce görülmemiş davranışlar sergiliyor ve diğer kötü amaçlı yazılımların takip etmesi için kapılar açabilir. Saldırı yüzeylerine yönelik geniş görünürlükle desteklenen kapsamlı savunma ihtiyacını ve tehdit ortamını izleyen ve büyük tehdit verileri ve sinyallerinin ortasında saklanabilecek önemli tehditleri ortaya çıkaran alan uzmanlarını güçlendiriyor." dedi.

[1] Haber ayrıntılarına buradan ulaşabilirsiniz.

Haber Yazısı 2

Microsoft ve Diğer Teknoloji Şirketleri TrickBot Botnet'i Kaldırdı

TARİH: 13 Ekim 2020

ABD Hükümeti, kötü şöhretli TrickBot botnetini bozmak için adımlar attıktan günler sonr, bir grup siber güvenlik ve teknoloji şirketi, kötü amaçlı yazılımın arka uç altyapısını kaldırmak için ayrı bir koordineli çabayı detaylandırdı.

Microsoft'un Dijital Suçlar Birimi, Lumen's Black Lotus Labs , ESET , Financial Services Information Sharing and Analysis Center ( FS-ISAC ), NTT ve Broadcom's Symantec, ABD Virginia Doğu Bölgesi Bölge Mahkemesi'ni içeren ortak işbirliği TrickBot'un operasyonlarını durdurma amaçlı çalışmalar gerçekleştirdi.

Gelişme, ABD Siber Komutanlığı'nın, önümüzdeki ay yapılacak cumhurbaşkanlığı seçimleri öncesinde oylama sistemlerini hedef alan fidye yazılımı saldırıları endişeleri üzerine TrickBot'un yayılmasını engellemek için bir kampanya başlatmasının ardından geldi. Botnet'i engellemeyi amaçlayan girişimler ilk olarak bu ayın başlarında KrebsOnSecurity tarafından bildirildi.

Microsoft ve ortakları, kurban makinelerle iletişim kurmak ve tespit edilmekten kaçınmak için uygulanan C2 sunucularının ve diğer TTP'lerin IP adreslerini tanımlamak için kullanılan kötü amaçlı yazılımın komuta ve kontrol (C2) altyapısını izlemek için kullanarak 186.000'den fazla TrickBot örneğini analiz etti.

TrickBot , 2016'nın sonlarında bir bankacılık Truva Atı olarak ortaya çıktığından beri , hassas bilgileri çalabilen ve hatta tehlikeye atılan cihazlara fidye yazılımlarını ve sömürü sonrası araç setlerini bırakabilen, ayrıca onları bir bot ailesine dahil edebilen bir İsviçre Ordusu bıçağına dönüştü.

Ancak Microsoft, son eylemin TrickBot'u kalıcı olarak bozmasını beklemediği konusunda uyardı ve botnet'in arkasındaki siber suçluların büyük olasılıkla operasyonlarını canlandırmak için çaba göstereceklerini sözlerine ekledi.

[2] Haber ayrıntılarına buradan ulaşabilirsiniz

Haber Yazısı 3

Microsoft, Kritik Windows TCP / IP ve Diğer Hatalar İçin Yamalar Yayınladı

TARİH: 14 Ekim 2020

Microsoft geçtiğimiz hafta, Ekim 2020 Salı Yaması'nın bir parçası olarak, Windows TCP / IP yığını ve Microsoft Outlook'taki iki kritik uzaktan kod yürütme (RCE) kusuru dahil, 87 yeni keşfedilen güvenlik açığı için düzeltme yayınladı.

11'i Kritik, 75'i Önemli, biri önem derecesi Orta olarak sınıflandırılan kusurlar, Windows Office, Office Hizmetlerini ve Web Uygulamalarını, Visual Studio, Azure İşlevlerini, Microsoft Dynamics, .NET Framework, Açık Kaynak Yazılımını, Exchange Sunucusunu ve Windows Codecs Kitaplığını etkilemektedir.

Bu kusurlardan hiçbiri etkin saldırı altında olarak listelenmemiş olsa da, yayınlandığı sırada genel olarak bilinen altı güvenlik açığı listelenmiştir. Bunlar:

Microsoft tarafından bu ay düzeltilen diğer kritik kusurlar arasında SharePoint, Media Foundation Kitaplığı, Base3D işleme motoru, Grafik Bileşenleri ve Windows Grafik Aygıt Arabirimi'ndeki (GDI) RCE kusurları yer alıyor.

Windows kullanıcılarının ve sistem yöneticilerinin, bu sorunlarla ilişkili tehditleri azaltmak için en son güvenlik yamalarını uygulamaları şiddetle önerilir.

En son güvenlik güncellemelerini yüklemek için, Windows kullanıcıları Başlat> Ayarlar> Güncelleme ve Güvenlik> Windows Güncelleme'ye gidebilir veya Windows güncellemelerini kontrol et'i seçerek gidebilir.

[3] Haber ayrıntılarına buradan ulaşabilirsiniz

Haber Yazısı 4

Google, Linux Tabanlı Cihazlarda Sıfır Tıklama Bluetooth Kusurları Hakkında Uyardı

TARİH: 16 Ekim 2020

Google güvenlik araştırmacıları, Linux Bluetooth yazılım yığınında, yakınlardaki kimliği doğrulanmamış, uzaktaki bir saldırganın savunmasız cihazlarda çekirdek ayrıcalıklarıyla rastgele kod yürütmesine izin verebilecek yeni bir sıfır tıklama güvenlik açığı kümesi konusunda uyarıda bulunuyorlar.

Güvenlik mühendisi Andy Nguyen'e göre , topluca BleedingTooth olarak adlandırılan üç kusur , dizüstü bilgisayarlar ve IoT cihazları gibi Linux tabanlı sistemler için birçok çekirdek Bluetooth katmanı ve protokolü için destek sunan açık kaynaklı BlueZ protokol yığınında bulunuyor.

İlki ve en ciddi olanı , Linux çekirdeği 4.8 ve üzerini etkileyen yığın tabanlı bir tür karışıklığıdır ( CVE-2020-12351 , CVSS puanı 8.3) ve Bluetooth standardının Mantıksal Bağlantı Denetimi ve Uyarlama Protokolü'nde ( L2CAP ) mevcuttur. farklı üst katman protokolleri arasında veri çoklama sağlar.

Son olarak, üçüncü bir kusur (CVE-2020-24490) HCI (Ana Bilgisayar Denetleyici Arabirimi), komutları göndermek için kullanılan bir standardize Bluetooth arabirimi olayları alma ve iletme veri için, olan Linux etkileyen bir bellek tabanlı bir tampon taşması 4.19 kernel ve yakındaki bir uzak saldırganın Bluetooth 5 yongalarına sahip ve tarama modundaysa kurban makinelerde çekirdek ayrıcalıkları ile hizmet reddine veya muhtemelen keyfi kod yürütülmesine neden olur.

Intel, kendi payına, bu sorunlarla ilişkili riski azaltmak için çekirdek düzeltmelerini yüklemeyi önerdi .

Intel kusurlar hakkında "BlueZ'deki olası güvenlik açıkları ayrıcalığın artmasına veya bilginin açığa çıkmasına neden olabilir" dedi. "BlueZ, bu olası güvenlik açıklarını gidermek için Linux çekirdek düzeltmelerini yayınlıyor."

[4] Haber ayrıntılarına buradan ulaşabilirsiniz

Kaynakça

.png)