2021 3. Hafta Siber Güvenlik Haberleri

SİBER GÜVENLİK GÜNDEMİ

3. Hafta Siber Güvenlik Haberleri

Haftanın Exploitleri

|

Tarih |

Exploit Başlığı |

Tür |

Platform |

|

15-01-2021 |

Netsia SEBA+ 0.16.1 - Authentication Bypass and Add Root User (Metasploit) |

WebApps |

Multiple |

|

18-01-2021 |

WebApps |

Hardware |

|

|

19-01-2021 |

WebApps |

PHP |

|

|

20-01-2021 |

Oracle Business Intelligence Enterprise Edition 11.1.1.7.140715 - Stored XSS |

WebApps |

Multiple |

|

21-01-2021 |

Wordpress Plugin Simple Job Board 2.9.3 - Authenticated File Read (Metasploit) |

WebApps |

PHP |

Güncel tüm exploitlere buradan ulaşabilirsiniz.

Haftanın Zafiyetleri-Top 5

|

Zafiyet Başlığı |

İşletim Sistemi |

Uygulama |

% |

|

All |

PHP_app |

21 |

|

|

All |

PHP_app |

17 |

|

|

Linux |

CGI_app |

17 |

|

|

Linux, BSD |

Other |

15 |

|

|

Linux, BSD |

Other |

15 |

Ocak ayı içerisinde yayınlanan tüm zafiyetlere buradan ulaşabilirsiniz.

Haftanın Zararlı Yazılımları-Top 5

|

Zararlı Yazılım Başlığı |

Tür |

Platform |

% |

|

Trojan |

W32 |

22 |

|

|

Exploits |

MSOffice |

22 |

|

|

Trojan |

MSIL |

20 |

|

|

Trojan - Backdoor |

W32 |

18 |

|

|

Trojan |

- |

18 |

Haber Yazısı 1

Apple, Uygulamaların Güvenlik Duvarı Güvenliğini Aşmasına İzin Veren macOS Özelliğini Kaldırdı

TARİH: 17 Ocak 2021

Apple, şirketin kendi birinci taraf uygulamalarının içerik filtrelerini, VPN'leri ve üçüncü taraf güvenlik duvarlarını atlamasına izin veren tartışmalı bir özelliği macOS işletim sisteminden kaldırdı.

Sorun ilk olarak geçtiğimiz Ekim ayında macOS Big Sur'un piyasaya sürülmesinden sonra ortaya çıktı ve bu özelliğin kötüye kullanım için olgunlaştığını söyleyen güvenlik araştırmacılarının endişelerine yol açarak, bir saldırganın hassas verileri meşru Apple uygulamalarına bindirerek dışarı çıkarmak için yararlanabileceğini de ekledi.

Araştırmacılar, LuLu ve Little Snitch'i Mac'teki tüm giden bağlantıları engelleyecek şekilde ayarlamasına rağmen, trafiği Apple'dan muaf tutulan bir uygulamaya kilitleyen basit bir Python komut dosyası kullanarak, kötü amaçlı uygulamaların bu güvenlik duvarını atlayarak saldırgan tarafından kontrol edilen bir sunucuya veri iletmek için nasıl kullanıldığını gösterdi.

Bu yeni değişiklikle, LuLu gibi soket filtreli güvenlik duvarları artık Apple uygulamalarından gelenler de dahil olmak üzere tüm ağ trafiğini kapsamlı bir şekilde filtreleyebilir / engelleyebilir. Güncellemeler, Apple'ın 2019'da Ağ Çekirdeği Uzantıları desteğini Ağ Uzantıları Çerçevesi lehine kullanımdan kaldırmasıyla geldi.

[1] Haber ayrıntılarına buradan ulaşabilirsiniz.

Haber Yazısı 2

Linux Güvenlik Açıklıklarından Yararlanan FreakOut Botnet Saldırısı

TARİH: 19 Ocak 2021

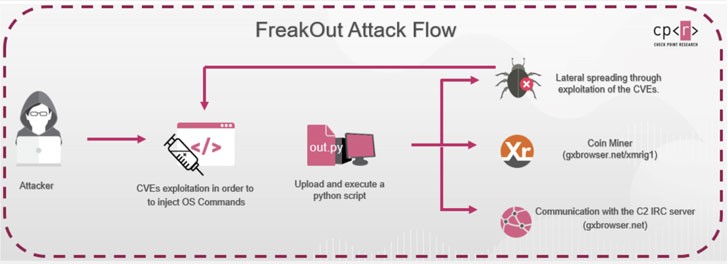

DDoS saldırısı başlatmak ve Monero kripto para birimi madenciliği yapmak amacıyla bir IRC botnetine dahil etmek için Linux sistemlerinde çalışan NAS cihazlarında yakın zamanda güvenlik açıklarından yararlanan bir kötü amaçlı yazılım kampanyası bulundu. Saldırı, Laminas Project (eski adıyla Zend Framework) ve Liferay Portal'da düzeltilen kritik kusurun yanı sıra TerraMaster'daki yamalanmamış güvenlik zayıflığından yararlanarak "FreakOut" adlı yeni bir kötü amaçlı yazılım çeşidi.

Araştırmacılar, kötü amaçlı yazılımı uzun süredir - en azından 2015'ten beri HackForums ve Pastebin'de Fl0urite ve Freak takma adlarıyla var olmuştur- bir siber suç korsanının işi olarak nitelendirerek, kusurların sunucuya kötü amaçlı komutlar enjekte etmek ve yürütmek için silah haline getirildiğini söylediler. ( CVE-2020-28188 , CVE-2021-3007 , ve CVE-2020-7961 )

TerraMaster sürümü 4.2.07 yılında açığını yama bekleniyor. Bu arada, kusurlarla ilişkili riski azaltmak için kullanıcıların Liferay Portal 7.2 CE GA2 (7.2.1) veya sonraki bir sürüme ve laminas -http 2.14.2'ye yükseltmeleri önerilir .

Araştırmacılar, saldırıyı başlattıktan sonraki günler içinde yüzlerce cihaza bulaştığı için FreakOut'un yakın gelecekte daha yüksek seviyelere çıkacağı konusunda uyarıyor. Check Point'te ağ siber güvenlik araştırması başkanı Adi Ikan, "Belirlediğimiz şey, belirli Linux kullanıcılarını hedefleyen canlı ve devam eden bir siber saldırı kampanyası. Bu kampanyanın arkasındaki saldırgan siber suçlar konusunda çok deneyimli ve son derece tehlikeli. İstismar edilen güvenlik açıklarından bazılarının henüz yayınlanmış olması, ağınızı sürekli olarak en son yamalar ve güncellemelerle güvence altına almanın önemini vurgulamak için hepimize iyi bir örnek sağlıyor."

[2] Haber ayrıntılarına buradan ulaşabilirsiniz

Haber Yazısı 3

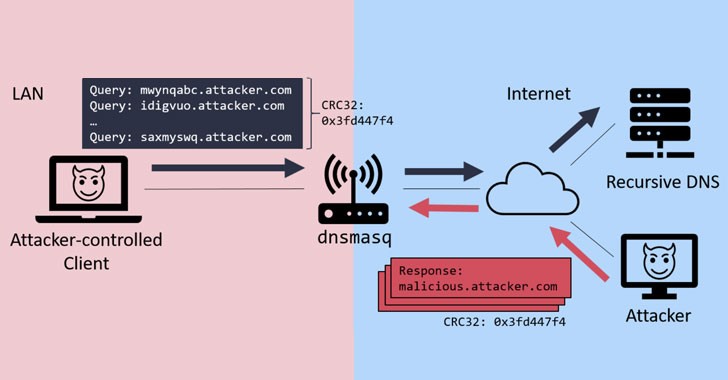

Popüler DNSMasq DNS Forwarder'ı Etkileyen Bir Dizi Ciddi Kusur

TARİH: 19 Ocak 2021

Siber güvenlik araştırmacıları, DNS yanıtlarını önbelleğe almak için kullanılan popüler bir açık kaynaklı yazılım olan Dnsmasq'ta birden çok güvenlik açığını ortaya çıkardılar. Güvenlik açıklıkları kullanılarak DNS önbellek zehirlenmesi saldırıları oluşturmasına ve uzaktan kötü amaçlı kod çalıştırılasına olanak tanır.

Riski azaltmak için, satıcıların Dnsmasq yazılımlarını bugün daha sonra piyasaya sürülecek olan en son sürüme (2.83 veya üstü) güncellemelerini şiddetle tavsiye edilir.

Geçici çözüm olarak, araştırmacılar, yukarı akış sunucusuna bağlanmak için HTTPS üzerinden DNS ( DoH ) veya TLS üzerinden DNS (DoT) kullanmanın yanı sıra iletilmesine izin verilen maksimum sorgu sayısını düşürmeyi önermektedir .

[3] Haber ayrıntılarına buradan ulaşabilirsiniz

Haber Yazısı 4

Küresel Kuruluşları Hedefleyen Yeni Bir Büyük Ölçekli Kimlik Avı Kampanyası

TARİH: 13 Ocak 2021

Küresel kuruluşları hedefleyen yeni bir büyük ölçekli kimlik avı kampanyasının Microsoft Office 365 Gelişmiş Tehdit Korumasını (ATP) atladığı ve binden fazla kurumsal çalışana ait kimlik bilgilerini çaldığı tespit edildi.

Check Point araştırmacıları endüstriyel siber güvenlik firması Otorio ile ortak bir analizde, siber saldırının geçen yıl ağustos ayında özellikle enerji ve inşaat şirketlerine yönelik saldırılarla ortaya çıktığını söyledi.

Kimlik bilgisi hırsızlığı için tasarlanmış kimlik avı kampanyaları, veri ihlallerinin en yaygın nedenleri arasında yer alsa da bu işlemi öne çıkaran şey saldırganların çalmış oldukları kimlik bilgilerini istemeden halka açık İnternet'e ifşa etmelerine neden olan operasyonel bir güvenlik hatasıdır.

Saldırı zinciri, bir HTML dosyası eki içeren Xerox (veya Xeros) tarama bildirimleri olduğu iddia edilen kimlik avı tuzaklarıyla başladı. Dosya açıldığında, alıcıları Office 365 parolalarını sahte bir oturum açma sayfasına girmeye çağırdı ve bunlar daha sonra çıkarıldı ve bir metin dosyasında uzak bir sunucuya gönderildi.

Bu tür tehditleri azaltmak için, kullanıcıların bilinmeyen gönderenlere, benzer alan adlarına ve e-postalarda veya web sitelerinde yazım hatalarına dikkat etmeleri, e-postalardaki şüpheli bağlantılara tıklamaktan kaçınmaları ve hesapları güvence altına almak için parola temizliğine uymaları önerilir.

[4] Haber ayrıntılarına buradan ulaşabilirsiniz

Kaynakça

.png)