2022 3. Hafta Siber Güvenlik Haberleri

SİBER GÜVENLİK GÜNDEMİ

3.Hafta Siber Güvenlik Haberleri

Haftanın Exploitleri

|

Tarih |

Exploit Başlığı |

Tür |

Platform |

|

12-01-2022 |

Microsoft Windows.Reg File- Dialog Spoof / Mitigation Bypass |

Local |

Winows |

|

13-01-2022 |

Hospitals Patient Records Management System 1.0- 'doctors' Stored Cross Site Scripting (XSS) |

WebApps |

PHP |

|

18-01-2022 |

WebApps |

PHP |

|

|

18-01-2022 |

Remote |

Windows |

Güncel tüm exploitlere buradan ulaşabilirsiniz.

Haftanın Zafiyetleri

|

Tarih |

Zafiyet Başlığı |

Tür/Platform |

|

12-01-2022 |

Microsoft Windows |

|

|

13-01-2022 |

Ayrıcalık Yükseltme/Cisco Systems |

|

|

13-01-2022 |

Apple Safari |

|

|

16-01-2022 |

WordPress |

|

|

17-01-2022 |

Zoho |

Ocak ayı içerisinde yayınlanan tüm zafiyetlere buradan ulaşabilirsiniz.

Haftanın Zararlı Yazılımları

|

Tarih |

Zararlı Yazılım Başlığı |

Tür/Platform |

|

12-01-2022 |

Windows, macOS ve Linux |

|

|

12-01-2022 |

Dağıtımları için bulut hizmetleri kullanılmakta |

|

|

16-01-2022 |

- |

|

|

18-01-2022 |

DDOS |

Haber Yazısı 1

FBI, NSA ve CISA, Kritik Altyapıyı Hedefleyen Rus Hackerlara Karşı Uyardı

TARİH: 12 Ocak 2022

Amerikan siber güvenlik ve istihbarat teşkilatları geçtiğimiz hafta salı günü Rus devlet destekli aktörler tarafından düzenlenen siber saldırıların nasıl tespit edileceğine, yanıtlanacağına ve hafifletileceğine dair ortak bir tavsiye yayınladı. Bu amaçla CISA, FBI ve NSA, siber saldırganlar tarafından benimsenen hedef ağlara ilk erişim sağlamak için kimlik avı, kaba kuvvet ve bilinen güvenlik açıklarından yararlanma taktikleri, teknikleri ve prosedürleri (TTP'ler) açıkladı.

Ajansların "yaygın ama etkili" olduğunu söylediği, Rus siber saldırı grupları tarafından bir başlangıç noktası elde etmek için yararlanılan kusurların listesi aşağıdaki gibidir:

- CVE-2018-13379 (FortiGate VPN'leri)

- CVE-2019-1653 (Cisco yönlendirici)

- CVE-2019-2725 (Oracle WebLogic Sunucusu)

- CVE-2019-7609 (Kibana)

- CVE-2019-9670 (Zimbra yazılımı)

- CVE-2019-10149 (Exim Basit Posta Aktarım Protokolü)

- CVE-2019-11510 (Darbeli Güvenli)

- CVE-2019-19781 (Citrix)

- CVE-2020-0688 (Microsoft Exchange)

- CVE-2020-4006 (VMWare)

- CVE-2020-5902 (F5 Büyük IP)

- CVE-2020-14882 (Oracle WebLogic)

- CVE-2021-26855 (Microsoft Exchange, CVE-2021-26857 , CVE-2021-26858 ve CVE-2021-27065 ile birlikte sıklıkla kullanılır )

Önerilen en iyi uygulamalar aşağıdaki gibidir:

- Sağlam log toplama ve saklama süreci uygulayın

- Merkezi bir yama yönetim sistemi kullanın

- Hesapların güçlü parolalara sahip olmasını zorunlu kılın

- Kimlik avı e-postalarının son kullanıcılara ulaşmasını önlemek için güçlü spam filtrelerini etkinleştirin

- Sıkı yapılandırma yönetimi programları uygulayın

- Tüm gereksiz bağlantı noktalarını ve protokolleri devre dışı bırakın

- OT donanımının salt okunur modda olduğundan emin olun

[1] Haber ayrıntılarına buradan ulaşabilirsiniz.

Haber Yazısı 2

Apple, HomeKit DoS Güvenlik Açığını Düzeltmek için iPhone ve iPad Güncellemelerini Yayınladı

TARİH: 12 Ocak 2022

Apple geçtiğimiz hafta çarşamba günü, cihazları hedef alan fidye yazılımı benzeri saldırılar başlatmak için potansiyel olarak istismar edilebilecek HomeKit akıllı ev çerçevesini etkileyen kalıcı bir hizmet reddi (DoS) sorununu gidermek için iOS ve iPadOS için yazılım güncellemeleri yayınladı.

iPhone üreticisi, iOS ve iPadOS 15.2.1 sürüm notlarında , bunu kötü amaçlarla oluşturulmuş bir HomeKit aksesuar adı işlenirken tetiklenebilecek bir "kaynak tükenme sorunu" olarak nitelendirdi ve hatayı iyileştirilmiş doğrulama ile giderdiğini ekledi.

CVE-2022-22588 olarak izlenen sözde "Kapı Kilidi" güvenlik açığı, akıllı ev cihazlarını iOS uygulamalarına bağlamak için yazılım API'si olan HomeKit'i etkiler.

Düzeltme, güvenlik açığını keşfeden güvenlik araştırmacısı Trevor Spiniolas'ın şirketi Ağustos 2021'de bildirmiş olmasına rağmen "konuyu ciddiye almadığını" ve müşterilerini oldukça ciddi bir sorunla karşı karşıya bıraktığını söylemesinden haftalar sonra geldi.

Spiniolas, "Apple'ın şeffaflık eksikliği, yalnızca genellikle ücretsiz olarak çalışan güvenlik araştırmacıları için sinir bozucu olmakla kalmıyor, aynı zamanda Apple'ın güvenlik konularındaki sorumluluğunu azaltarak günlük yaşamlarında Apple ürünlerini kullanan milyonlarca insan için bir risk oluşturuyor" dedi.

[2] Haber ayrıntılarına buradan ulaşabilirsiniz.

Haber Yazısı 3

Chrome, Güvenlik Nedenleriyle Web Sitelerinin Özel Ağlara Doğrudan Erişimini Sınırlıyor

TARİH: 17 Ocak 2022

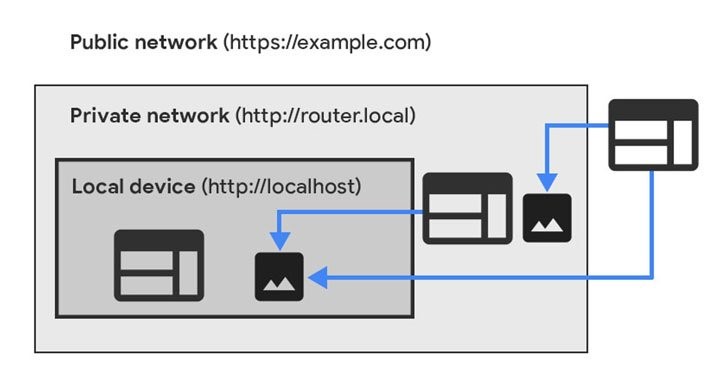

Google Chrome, tarayıcı aracılığıyla izinsiz girişleri önlemek için yaklaşan büyük bir güvenlik sarsıntısının bir parçası olarak, herkese açık web sitelerinin özel ağlarda bulunan uç noktalara doğrudan erişmesini yasaklama planlarını duyurdu.

Önerilen değişiklik, özel ağ erişimi (PNA) adı verilen yeni uygulanan bir W3C spesifikasyonu aracılığıyla önümüzdeki aylarda planlanan Chrome 98 ve Chrome 101 sürümlerinden oluşan iki aşamada kullanıma sunulacak.

Araştırmacılar, kullanıcıları özel ağlardaki yönlendiricileri ve diğer cihazları hedef alan siteler arası istek sahteciliği ( CSRF ) saldırılarından korumak ve bu da kötü niyetli kişilerin şüpheli olmayan kullanıcıları kötü niyetli alanlara yönlendirmesini sağlamak için böyle bir çözüm üretildiğini öngörmektedir.

Sadece Chrome değil. Microsoft'un Chromium tabanlı Edge tarayıcısı, Beta kanalına (Sürüm 98.0.1108.23) yeni bir tarama modu ekledi ve bu, bilinmeyen sıfırıncı gün güvenlik açıklarının gelecekteki vahşi istismarını azaltmak için ek bir güvenlik katmanı getirmeyi hedefliyor.

Microsoft, "Bu özellik ileriye doğru atılmış büyük bir adım çünkü öngörülemeyen aktif sıfır günleri (tarihsel eğilimlere dayanarak) azaltmamıza izin veriyor, Bu özellik kullanıcıların webdeki güvenliğini artırmak için güvenlik azaltmalarını destekleyen Donanım Tarafından Zorlanan Yığın Koruması, Rasgele Kod Koruması (ACG) ve İçerik Akışı Koruması'nı (CFG) getiriyor" dedi .

[3] Haber ayrıntılarına buradan ulaşabilirsiniz.

Kaynakça

.png)