Endüstriyel VPN Uygulamalarında Kritik Zafiyet

Siber güvenlik araştırmacıları, operasyonel teknoloji (OT) ağlarına uzaktan erişim sağlamak için kullanılan endüstriyel VPN uygulamalarında bilgisayar korsanlarının verilerin üzerine yazmasına, kötü niyetli kod çalıştırmasına ve endüstriyel kontrol sistemlerini (ICS) tehlikeye atmasına izin verebilecek kritik güvenlik açıklarını keşfettiler.

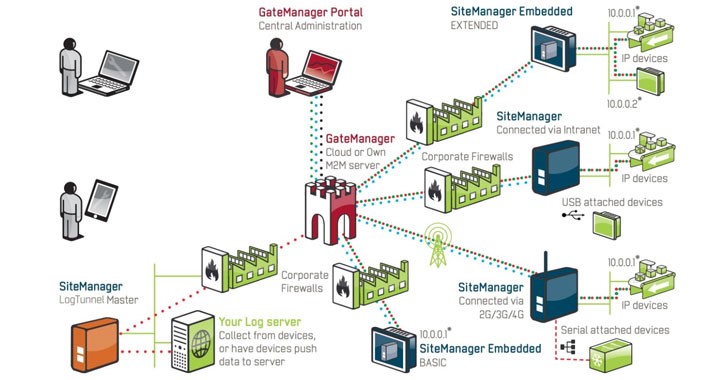

Claroty endüstriyel siber güvenlik şirketi tarafından yayınlanan yeni bir rapor, Secomea GateManager M2M Server, Moxa EDR-G902 ve EDR-G903 ve HMS Networks eWon'un eCatcher VPN istemcisi dahil olmak üzere kurumsal düzeyde VPN kurulumlarında çok sayıda ciddi güvenlik açıklarını gösteriyor.

Bu savunmasız ürünler, programlanabilir mantık denetleyicileri (PLC'ler) ve giriş / çıkış aygıtları dahil ICS ve saha cihazlarına uzaktan erişmek, bakımını yapmak ve izlemek için petrol, gaz, su hizmetleri ve elektrik hizmetleri gibi sahaya dayalı endüstrilerde yaygın olarak kullanılmaktadır.

Claroty araştırmacılarına göre, bu güvenlik açıklarının başarılı bir şekilde kullanılması, kimliği doğrulanmamış bir saldırganın ICS cihazlarına doğrudan erişimini sağlayabilir ve potansiyel olarak bazı fiziksel hasara neden olabilir.

Araştırmacılar, Secomean's GateManager'da verilerin üzerine yazılmasına, rastgele kod çalıştırılmasına, DoS’a, komutların kök olarak çalıştırılmasına ve zayıf parola kullanım nedeniyle kullanıcı parolalarının alınmasına olanak tanıyan kritik bir güvenlik açığı dahil olmak üzere birden çok güvenlik açığını ortaya çıkardı. CVE-2020-14500 olarak tanımlanan kritik kusur, Secomea uzaktan erişim çözümündeki ana yönlendirme örneği olan GateManager bileşenini etkiler. Kusur, istemci tarafından sağlanan bazı HTTP istek başlıklarının yanlış işlenmesi nedeniyle oluşur. Bu kusur uzaktan kod yürütülmesi için herhangi bir kimlik doğrulaması gerektirmeden kullanılabilir; bu, bir müşterinin dahili ağına tam erişimin yanı sıra VPN üzerinden geçen tüm trafiğin şifresini çözme yeteneği ile sonuçlanabilir.

Moxa EDR-G902 ve EDR-G903 endüstriyel VPN sunucularında, sistem web sunucusunda yalnızca özel olarak hazırlanmış bir HTTP isteği göndererek tetiklenebilen yığın tabanlı bir arabellek taşma hatası (CVE-2020-14511) keşfedildi.

Claroty araştırmacıları, eWon VPN cihazına bağlanan tescilli bir VPN istemcisi olan HMS Networks'ün eCatcher'ı da test ettiler kritik yığın tabanlı arabellek taşmasına (CVE-2020-14498) karşı savunmasız olduğunu buldular.

Bir saldırganın yapması gereken tek şey, kurbanları kötü niyetli bir web sitesini ziyaret etmeleri için kandırmak veya eCatcher'daki kusuru tetikleyen özel olarak hazırlanmış bir HTML öğesi içeren kötü amaçlı bir e-postayı açmak ve sonunda saldırganların hedeflenen makinenin tam kontrolünü ele geçirmesine izin vermektir.

Her üç satıcı da güvenlik açıklarından haberdar edildi ve ürünlerinin açıklarını kapatan güvenlik düzeltmelerini yayınlamak için hızlı bir şekilde yanıt verdi.

Secomea kullanıcılarının ürünlerini yeni çıkan GateManager sürümleri 9.2c / 9.2i'ye güncellemeleri tavsiye edilir, Moxa kullanıcılarının EDR-G902 serisi ve EDR-G903 için mevcut donanım yazılımı güncellemelerini uygulayarak EDR-G902 / 3'ü sürüm v5.5'e güncellemeleri gerekir. serisi ve HMS Networks kullanıcılarının eCatcher'ı Sürüm 6.5.5'e veya daha sonraki bir sürüme güncellemeleri tavsiye edilir.

Secomea kullanıcılarının ürünlerini yeni çıkan GateManager sürümleri 9.2c / 9.2i'ye güncellemeleri önerilir. Moxa kullanıcılarının EDR-G902 serisi ve EDR-G903 için mevcut olan ürün yazılımı güncellemelerini uygulayarak EDR-G902 / 3'ü sürüm v5.5'e güncellemeleri gerekir. HMS Networks kullanıcılarının eCatcher'ı Sürüm 6.5.5 veya üzerine güncellemeleri önerilir.

.png)