FortiDeceptor Hakkında

FortiDeceptor aldatma (deceive) için tasarlanmıştır. İleri düzey saldırılar başta olmak gerçekleştirilen saldırıları ortaya çıkarır ve elimine eder. FortiDeceptor kullanarak kullanılacak olan tuzaklar otomatikleştirilir ve bu tuzaklar ile saldırganlar ortaya çıkarılır ve hasar verilmeden önce engellenmesi sağlanır. Fortinet Security Fabric yapısıyla beraber Fortigate Firewall ile entegre olabilir bu sayede uçtan uca koruma sağlar. FortiDeceptor ihlal koruma stratejinin bir parçası olarak ağ topolojinize dahil etmek savunma alanınızı genişletir. İzinsiz giriş tabanlı algılama sayesinde tespit edilen ihlaller için güvenlik uyarıları yapılandırılabilir ve bu güvenlik uyarılarına karşı verilecek yanıt verilmesi sağlanabilir. FortiDeceptor hassas ve kritik sistemleri gizlemenize yardımcı olmak için birden fazla tuzak ve yem bırakabilir bu sayede saldırganları aldatır ve network arkasındaki kritik sistemleri korur.

Gelişmiş Tehdit Aldatmacası

Aldatmak (DECEIVE)

FortiDeceptor ile yanıltıcı iç ve dış tuzaklar oluşturabilir ve merkezi bir ortamdan Vm yemleri ile tuzakları oluşturabilir. Windows, Linux cihazlar deploy edilebilir ve gerçeğinden ayırt edilemeyen SCADA sistemler oluşturularak saldırganların kendilerini açığa vurmasını sağlar.

Ortaya Çıkarmak (EXPOSE)

Erken ve doğru algılama sistemleri sayesinde hacker aktivitesi ile ilgili uyarı verilebilir ve işlemler gerçekleştirebilir. Saldırgan izlenebilir ve gerçekleştirdiği işlemler ilişkilendirilebilir. Bu sayede ayrıntılı adli analiz gerçekleştirebilir ve hackerların yatayda ilerleme hareketleri hakkında daha detaylı bilgi edinilebilir.

Yok Etmek (ELIMINATE)

Saldırganları karantina altına alır ve Fortigate ile entegre çalışarak saldırganların bağlantılarını keser. Saldırıları durdurur ve ağdaki kötü amaçlı yazılımların bulaşmasını engeller.

Öne Çıkan Özellikler

Tuzak Vmlerin Tokenlerin Sihirbaz Tabanlı Dağıtımı

Hem Kurumsal hem de SCADA ağları Vm üzerinden sihirbaz yardımıyla oluşturulabilir.

Olayları Monitör etmek ve Korele etmek

Tuzak Vmlere giriş/çıkışlarla ile ilgili bilgiler, yatayda ilerleme, dosya ekleme, değiştirme, silme ve yürütme işlemlerini görüntülenebilir ve ilişkilendirilebilir.

Dış Ve İç Saldırıları Ortadan Kaldırın

Saldırganları belirler ve tuzağa düşürür zararlı yazılımların ağda yayılmasını engeller.

Security Fabric Entegrasyonu

Fortigate entegrasyonu ile saldırının kaynağını tespit eder ve karantinaya alınmasını sağlar. FortiSIEM ile beraber kapsamlı olay yönetimi ve görünürlüğünü sağlar.

Özel Ve Kapsamlı Raporlar Oluşturma

Gui arayüzünden kapsamlı olarak pdf raporları oluşturabilir.

Uyarıları yapılandırma ve Uyarı Bildirimleri Gönderme

FortiDeceptor ile e-posta,snmp traplari,syslog verilerinin gönderilmesini destekler.

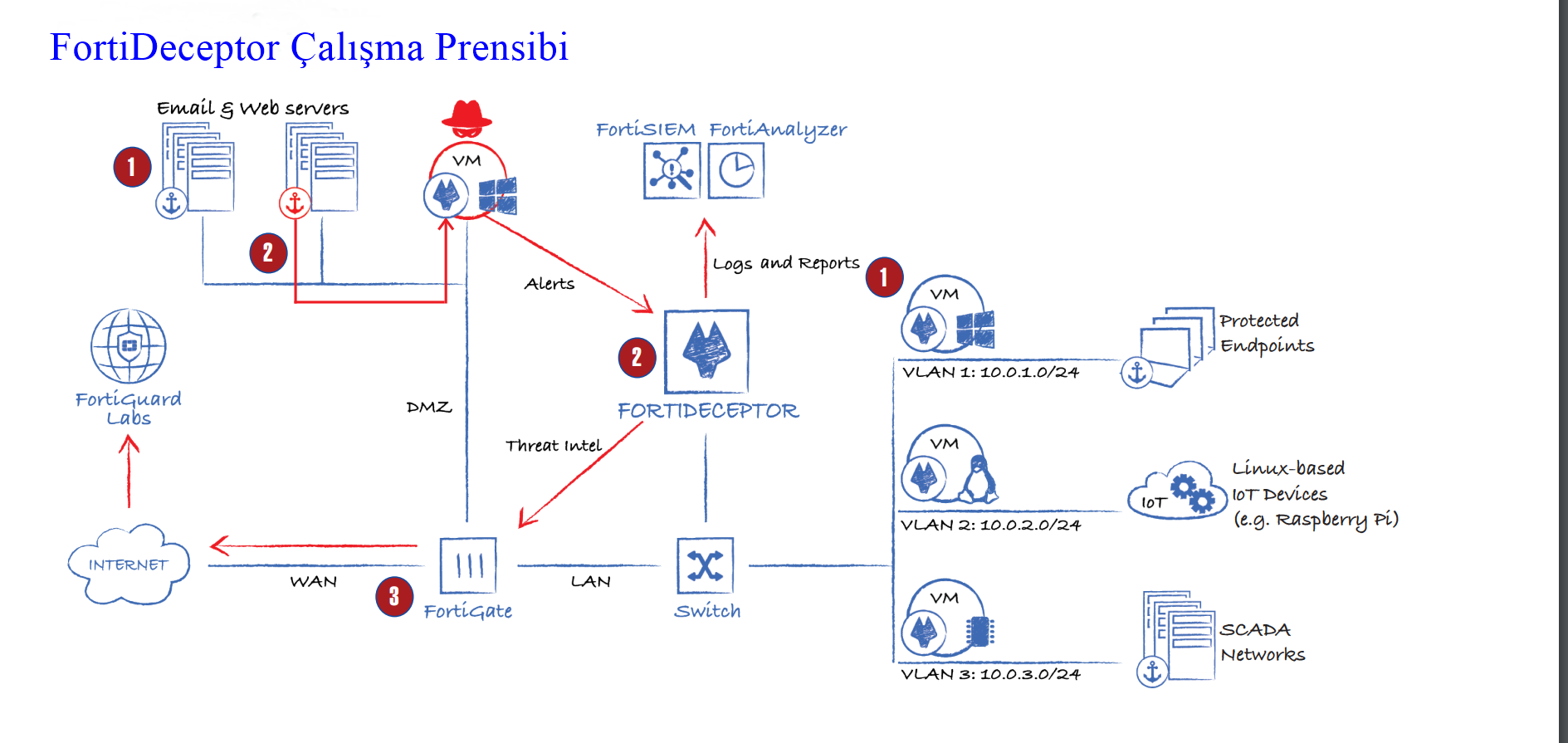

1.FortiDeceptor, gerçek BT Ve OT varlıklarından ayırt edilemez ve yem olarak kullandığı vmler ile gerçek cihazlara yapılan saldırıları oluşturulan tuzaklara ve yem vmlere gönderir.

2.FortiDeceptor, saldırganı tespit ettiğinde uyarı sistemi çalışır ve üzerinde ki yapılandırmaya göre uyarı gönderir ayrıca güvenlik ekiplerinin incelemesi ve doğrulaması için SIEM entegrasyonu yapıldıysa eğer SIEM log gönderir. Ayrıca FortiDeceptor gerçekleştirdiği analizleri güvenlik filtrelerine tâbi tutar ve zaman çizelgesi ile ilişkilendirir. Bu sayede saldırganın tehdit planlamasını tek bir yüzeyde görüntülenmesini sağlar.

3.FortiDeceptor Güvenlik analistlerinin manuel düzeltme uygulamasına, araştırmasına veya bu saldırıları otomatik olarak engellemesine izin verilir. Fortigate ile entegrasyonu sayesinde IP adresini karantinaya alabilir ve yüksek derece de hasar meydana gelmeden önce önlemleri alarak oluşabilecek büyük hasarı engeller.

.png)