FORTIGATE FIREWALL SSL-VPN KURULUMU

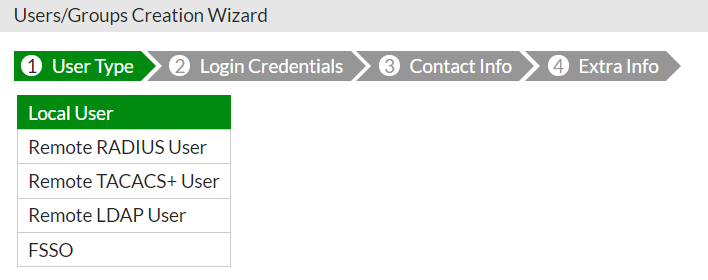

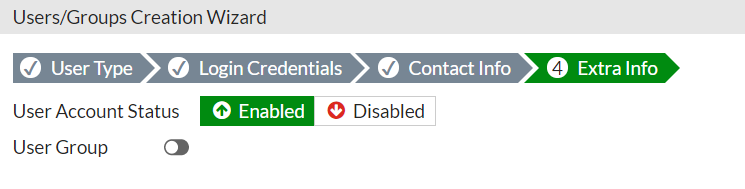

1. VPN bağlantısını kullanacak kullanıcılar için kullanıcı oluşturulmalıdır. Bunun için,

a. User > Device > User Definition > Create New

Local’e oluşturulacak kullanıcı için;

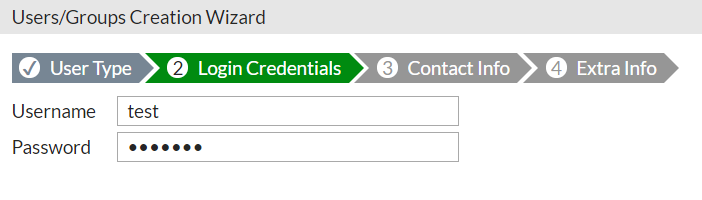

b. Oluşturulacak kullanıcı adı ve parola tanımlanır.

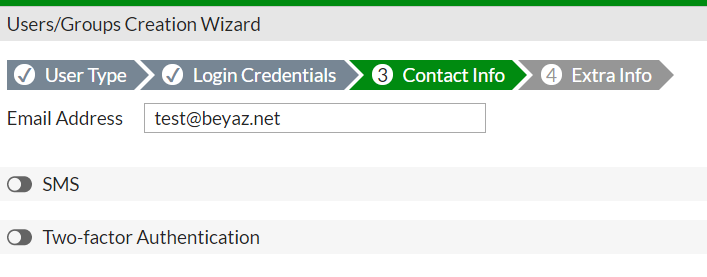

c. Kullanıcının e-mail adresi tercihe göre girilebilir.

d. Kullanıcı hesabı “Enabled” seçilerek aktif edilir. Burada daha önceden oluşturduğunuz kullanıcı grupları varsa kullanıcıyı bir gruba atayabilirsiniz.

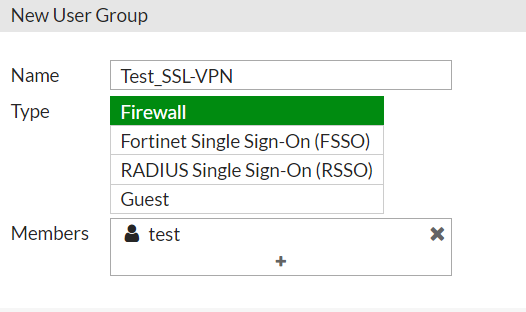

2. Oluşturulan kullanıcı için bir grup oluşturarak Policy oluşturulduğunda kullanıcı grubu seçilebilir. Policy’lere kullanıcıları tek eklemek yerine grup ekleyerek kullanım kolaylığı sağlanır. Bunun için,

a. User > Device > User Groups > Create New

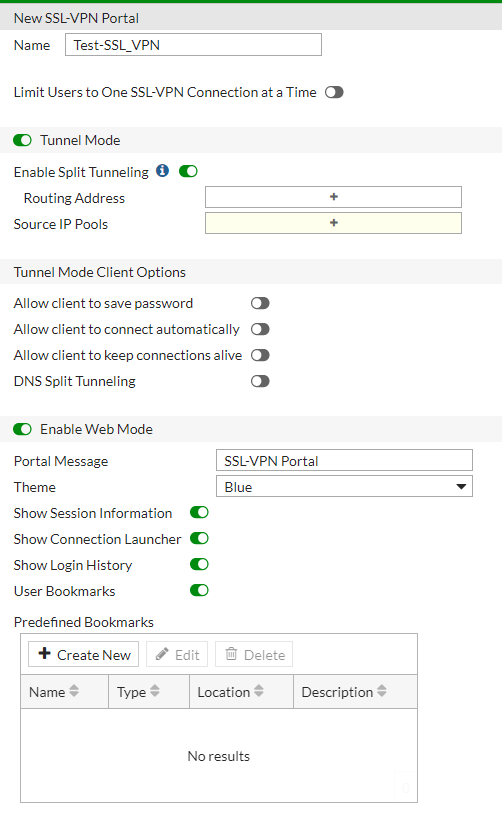

3. Firewall’da VPN Portal ayarları için;

a. VPN > SSL-VPN Portals

Varolan portallar kullanılabilir. Eğer yeni portal oluşturulmak isteniyorsa, “Create New” ile yani portal oluşturulabilir. Örnek olarak oluşturulacak olunursa,

Tunnel Mode, seçeneğinin açılması ile bağlantı sağlayacak kullanıcılara IPv4 tahsis edilir. Böylece Client’lar istenilen network’e yönlendirilebilir.

Enable Split Tunneling, kullanıcıların SSL-VPN trafiği ile internet trafiğini ayırt etmek için kullanılır. VPN bağlantısı yapan kullanıcıların kendi internetleri ile kuruma bağlanmaları ve tüm yapılan işlemlerin kendi internetleri ile yapılmasını sağlar. Eğer “Enable Split Tunneling” pasif edilirse kullanıcılar kurum üzerinden internete çıkarlar. Bu durumda kullanıcıların internete erişebilmeleri için ayrıca Policy yazılmalıdır.

Routing Address, VPN bağlantısı yapan kullanıcıların erişilmesi istenilen network’tür.

Source IP Pools, VPN bağlantısı yapan kullanıcıların IP adreslerinin tanımlandığı yerdir.

Tunnel Mode Client Options, burada FortiClient uygulamasının neler yapacağını belirleyen ayarlamalardır.

Allow client to save password, Client yazılımının kullanıcı parolasını kaydedecek ve bir sonraki oturum açılışında otomatik olarak getirecektir.

Allow client to connect automatically, işletim sisteminin bir sonraki açılışında FortiClient yazılımı otomatik olarak başlayacaksa VPN bağlantısı otomatik olarak oluşturulur.

Allow client to keep connections alive, Kullanıcı oturumu belirli bir süre boşta kalsa dahi bağlantı düşmez. Bunun için FortiClient yazılımının bağlantı ekranına bir bildirim gelir.

Enable Web Mode, VPN bağlantısının Web-Mode erişim ekranının seçeneklerinin belirlendiği bölümdür. Varsayılan olarak tüm seçenekler aktif hale gelir.

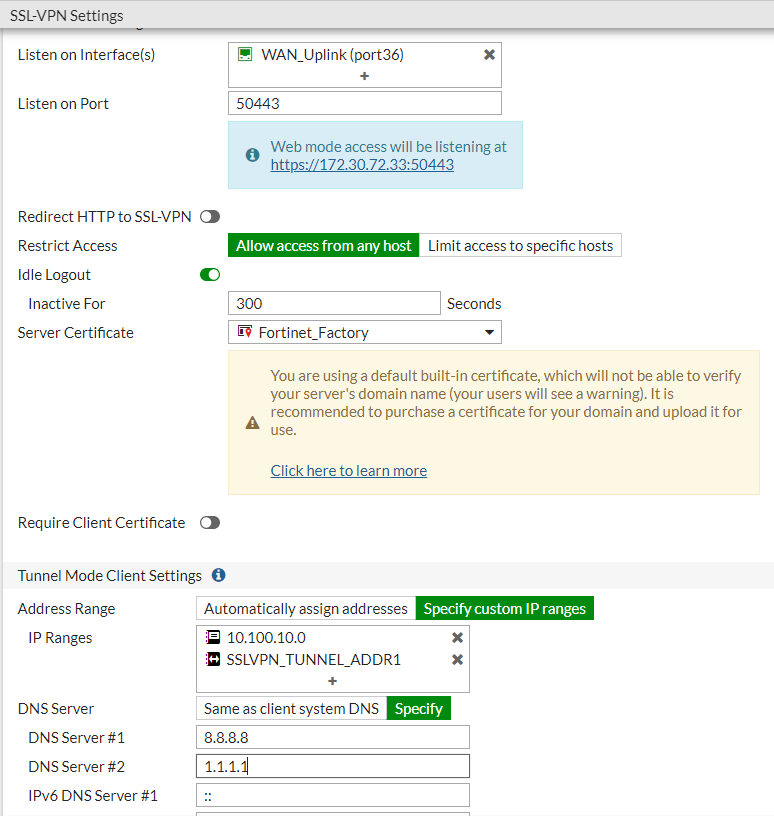

4. Firewall’da VPN ayarları için,

a. SSL-VPN Settings

Burada kullanıcıların kuruma bağlanırken kullanacağı IP adresi ve port numarası kuruma vpn bağlantısı sağladıktan sonra alacağı IP adres aralığı, DNS ayarları ve portal ayarları tanımlanır.

Listen on Port, FortiClient’dan gelen kullanıcıların kullanacağı port numarası seçilir. Varsayılanda bırakılmaması önerilmektedir.

Restrict Access, VPN bağlantısı yapacak kullanıcıların hangi ağlardan bağlanabileceklerini kısıtlamak için kullanılır.

Idle Logout, kullanıcı oturumları belirli bir süre boşta kalırsa otomatik olarak oturumları sonlandırılır. Bu süre varsayılan olarak 5 dakikadır.

Server Certificate, VPN bağlantıları sırasında kullanıcıların kullanacağı sertifika seçilir. Varsayılan olarak Fortinet sertifikası gelmektedir.

Require Client Certificate, Sertifikasının kullanıcı tarafında da yüklü olmasının zorunlu hale getirilmesi için kullanılır. Bu durumda ilgili sertifika public olmalı veya kullanıcıların Trusted-Root sertifikalarının yüklü olması gerekmektedir. Güvenliğin arttırılması amacı ile kullanılması önerilmektedir.

Address Range, Kullanıcıların VPN ile bağlandıklarında alacakları IP aralığı için yapılan ayarlamadır. Otomatik olarak verilebilir veya özel olarak oluşturulmuş IP aralıkları verilebilir. Yukarıdaki örnekte kullanıcılar 10.100.10.0 ve 10.212.134.210-10.212.134.210 IP aralıklarında IP alacaktır.

DNS Server, Zorunlu bir seçenek değildir. Bağlantı sağlayan kullanıcılara sistem DNS’leri veya farklı DNS’ler kullandırılabilir.

Specify WINS Server, kurumda bir WINS Server varsa burada tanımlanır.

Allow Endpoint Registration, FortiClient yazılımının Fortigate’e kayıt edilmesine izin veren seçenektir.

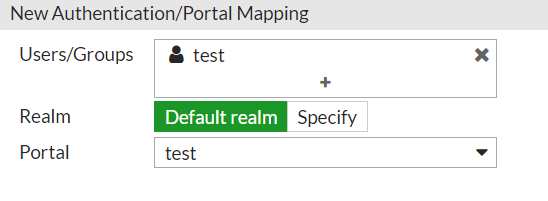

Önceden oluşturulan “test” kullanıcısı ve “test VPN Portalı” “Authentication/Portal Mapping” ayarlarından seçilmelidir.

Güvenlik için “All Other Users/Groups” kullanıcıları için “web-access” portalı veya ek olarak “kısıtlı izin” verilen portal seçilmelidir.

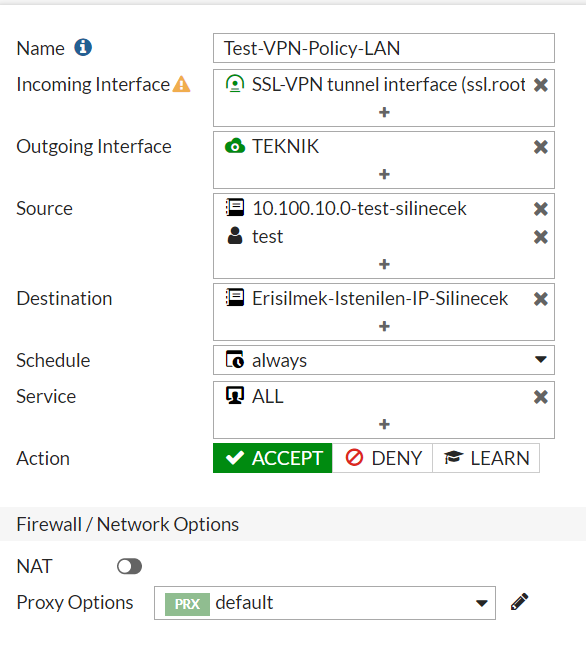

5. Yapılan ayarlamalardan sonra VPN kullanıcıları için Policy yazılmalıdır.

a. Policy > Objects > IPv4 Policy > Create New

Burada VPN kullanıcılarının erişmesi gereken ağlar tanımlanır.

Incoming Interface, SSL-VPN kullanıcılarının geldiği Interface seçilir.

Outgoing Interface, Erişilmek istenilen Interface seçilir. Birden fazla Interface seçilebilir.

Source, VPN kullanıcılarının aldıkları IP adres aralığı ve kullanıcı grupları seçilir.

Destination, VPN kullanıcılarının erişim sağlayacağı IP aralığı seçilir.

NAT, disable edilir.

Log Allowed Traffic, All sessions seçilerek tüm logların alınması sağlanır.

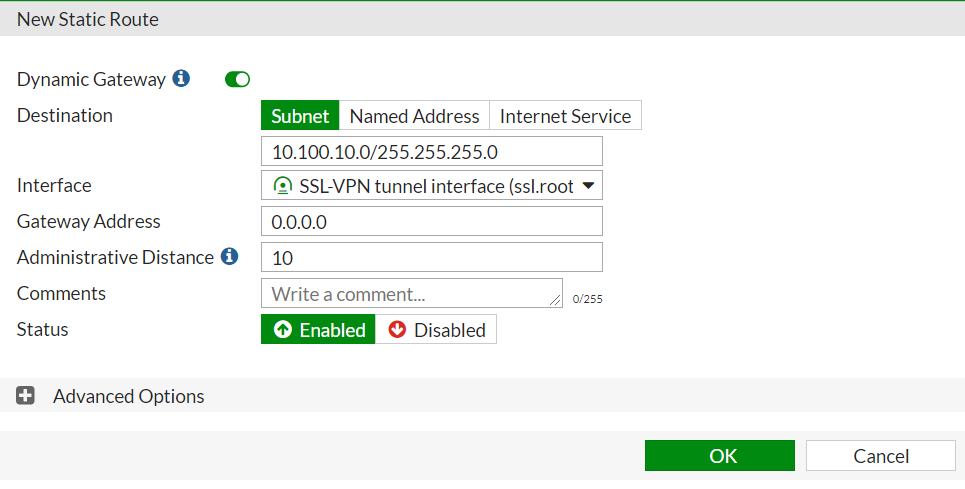

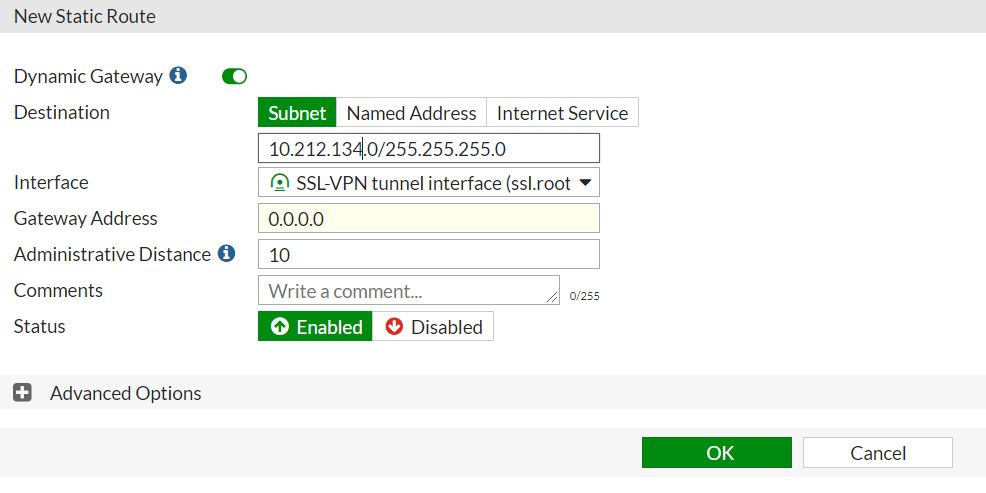

6. Son olarak Static Routes yazılmalıdır. Bunun için,

a. Network > Static Routes

Burada kullanıcıların VPN bağlantısında alacakları IP adres blokları kadar “static routes” oluşturulmalıdır. Aşağıda 2 farklı IP bloğu için kural oluşturulmuştur.

.png)