FortiOS Güvenliği

FortiOS’a güvenlik sağlama (Building security into FortiOS)

FortiOS işletim sistemi, FortiGate cihazları ve FortiOS sanal makineleri güvenliği göz önünde bulundurularak donanım ve yazılıma birçok güvenlik özelliği dahil edilmiştir. Fortinet, FortiOS ve FortiGate ürünlerinin güvenli bir şekilde geliştirilmesini sağlamak için ISO: 9001 sertifikalı yazılım ve donanım geliştirme süreçlerini sürdürmektedir.

Boot PROM ve BIOS güvenliği (Boot PROM and BIOS security)

FortiGate donanım cihazlarındaki boot PROM ve BIOS, Fortinet tarafından tasarlanıp kontrol edilen kendi FortiBootLoader’ını kullanır. FortiBootLoader, tüm FortiGate cihazları için güvenli ve tescilli bir BIOS'tur. FortiGate fiziksel aygıtları her zaman FortiBootLoader'dan başlatılır.

FortiOS kernel and user processes (FortiOS çekirdeği ve kullanıcı işlemleri)

FortiOS, çekirdek ve kullanıcı işlemlerine sahip çok işlemli bir işletim sistemidir. FortiOS çekirdeği, ayrıcalıklı bir donanım modun da çalışırken, daha üst düzey uygulamalar kullanıcı modun da çalışır. FortiOS, kullanıcı alanında üçüncü taraf kodunun yüklenmesine veya yürütülmesine izin vermeyen kapalı bir sistemdir. Gerekli olmayan tüm hizmetler, paketler ve uygulamalar kaldırılmıştır.

Yönetim erişim güvenliği (Administration access security)

Admin administrator account

Tüm FortiGate güvenlik duvarları, admin adında varsayılan bir yönetici hesabıyla gönderilir. Varsayılan olarak, bu hesabın bir şifresi yoktur. FortiOS, yöneticilerin bu hesap için bir şifre eklemesine veya hesabı kaldırmasına ve yeni özel super_admin yönetici hesapları oluşturmasına izin verir.

FortiOS Güvenliğini artırmak için izlenmesi gereken adımlar;

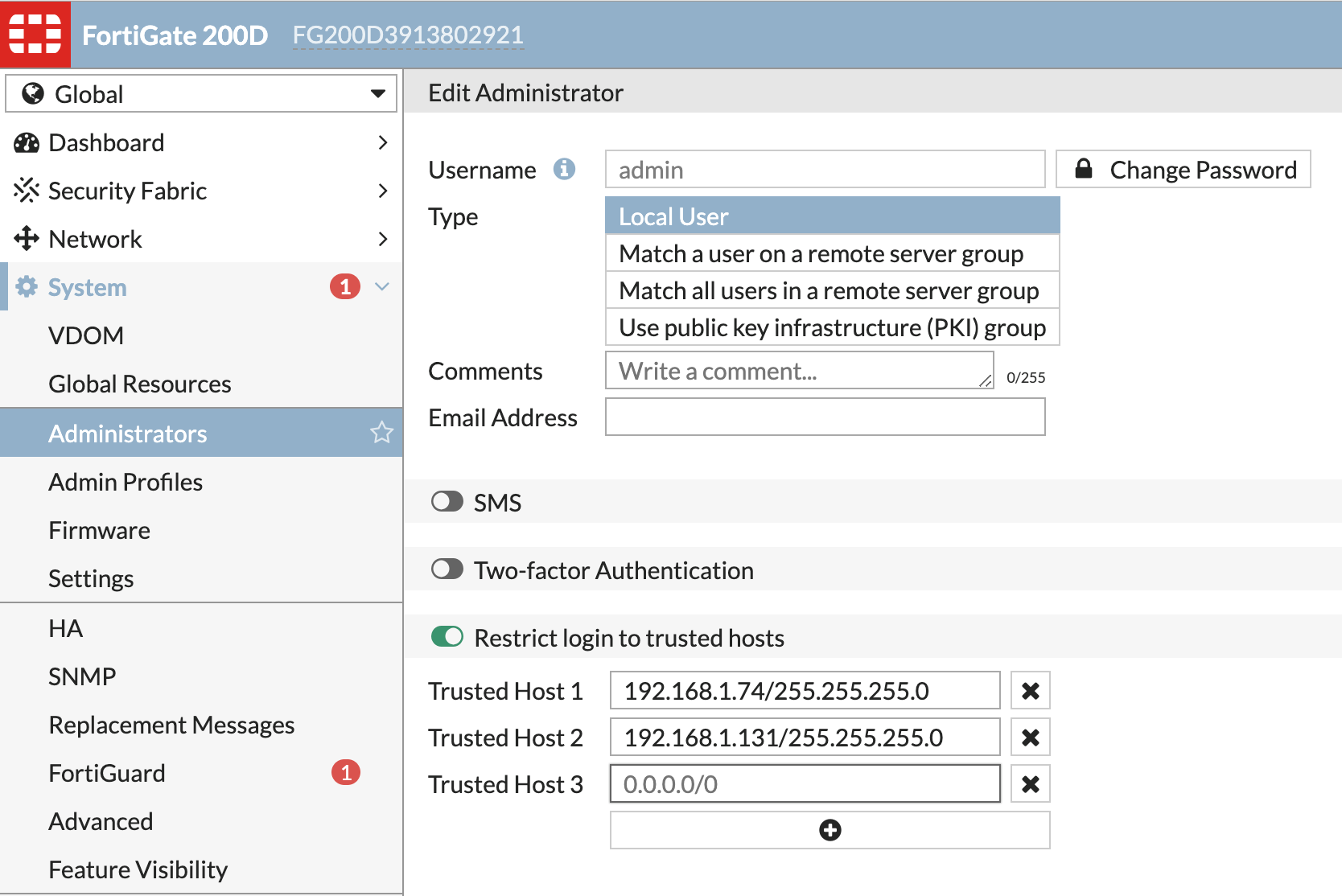

1- Trusted host ekleme;

FortiGate cihazına sadece belirli IP adreslerinden erişim sağlana bildiği ve böylece, tanımladığımız IP’ ler haricinde cihaza erişim sağlandığında FortiGate cihazına login olunmasını da engellemiş oluruz.

Bunun için System menüsünden Administrator kısmından admin kullanıcısı düzenlenir.

Restrict login to trusted host kısmında, bu cihaza erişebilecek IP adresleri yazılır. FortiGate default olarak bütün IP’ lere erişime açık olarak gelmektedir. Eğer elimizde dışarıdan erişebileceğimiz statik bir IP adresi yoksa tüm satırlara lokal ağ adresleri de yazılabilir, ya da lokal ağda erişim yetkisine sahip admin’lerin IP’ lerini de tek tek girilebilir. Böylece yerel ağda bile olsa sahip olunan IP adresi erişim listesinde yoksa login olmak mümkün olmayacaktır.

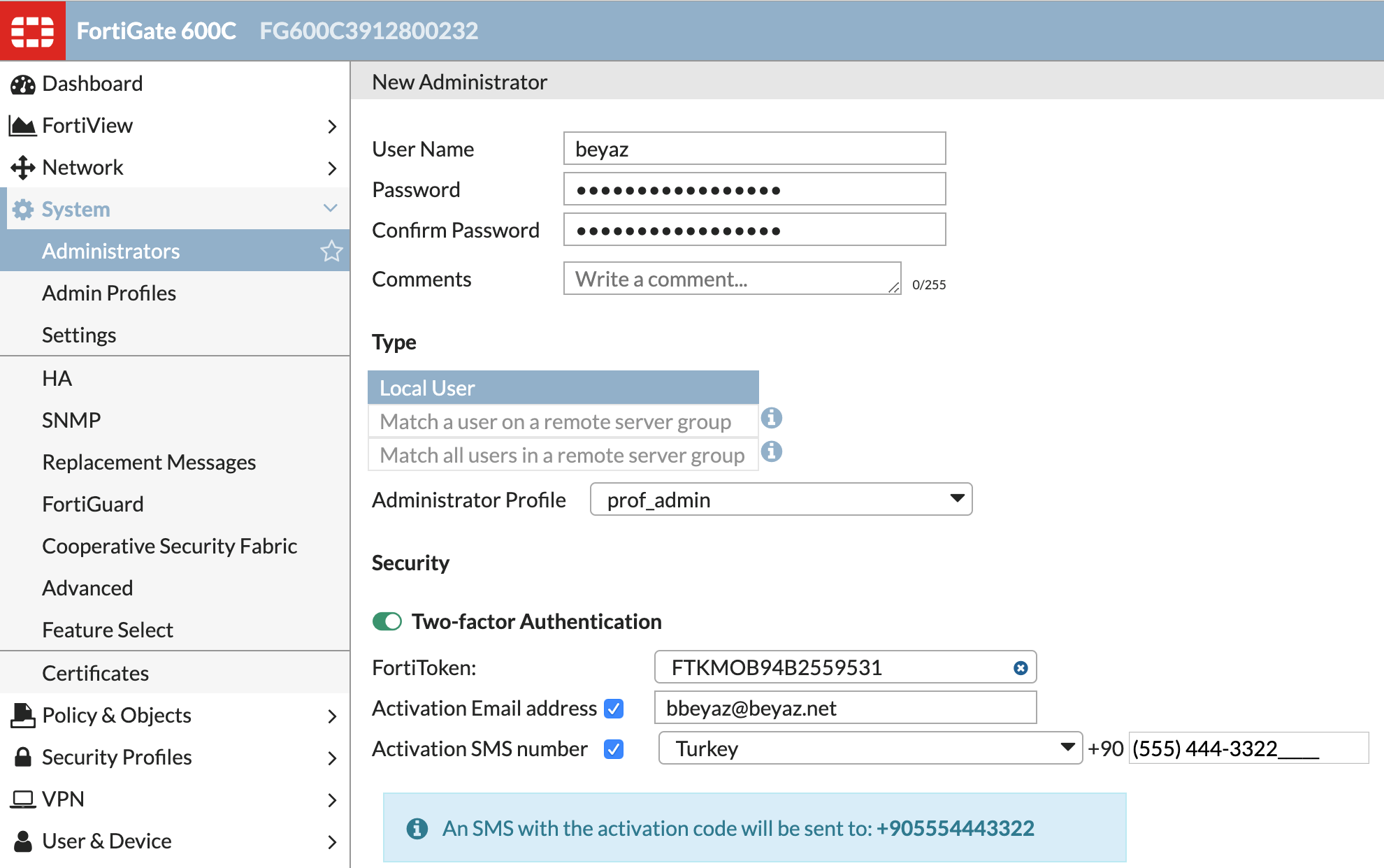

2- Two factor authentication ekleme;

Diğer bir güvenlik önlemi olarak two-factor authentication kullanılabilir. Fortitokens alanından mevcut tokenlarınızı görüntüleyebilir veya yeni token girişi yapılabilir.

Trusted hosts işlemi yapılan aynı alandan Two-factor Authentication seçeneğini aktif hale getirilir. Burada şifre gönderme yöntemi seçilmelidir. Email Adress alanına şifrenin gönderilmesini istediğimiz mail adresini yazıp işlem tamamlanır. Böylece Admin kullanıcısı login olmak istediğinde mail adresine veya SMS olarak bir kod gönderilecek ve token alanına bu şifreyi yazarak giriş yapılabilecektir. Bu yöntem ile güvenlik seviyesi bir adım daha öne taşınmış olur.

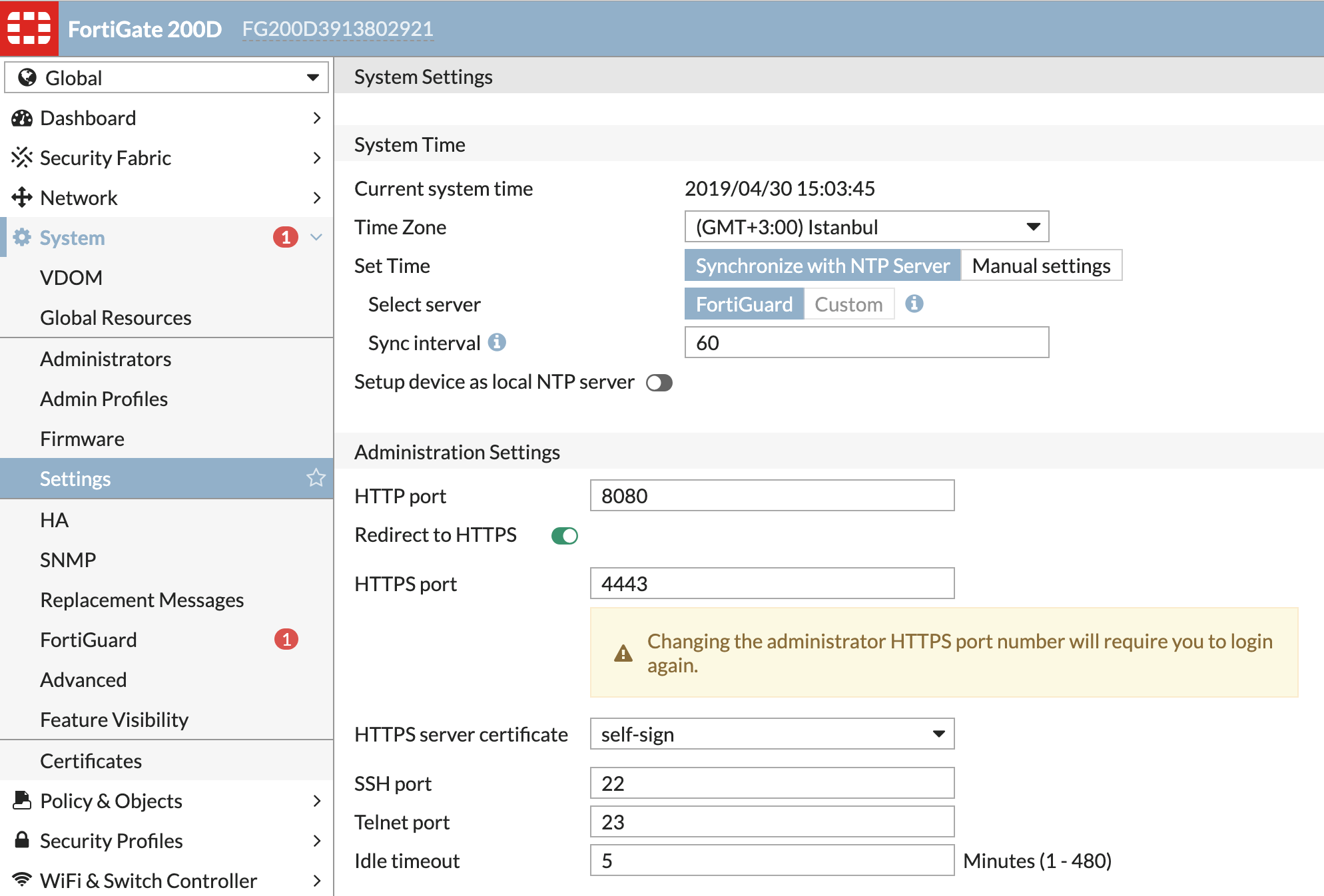

3- Http portlarını değiştirme;

Diğer bir güvenlik önlemi de Fortigate cihazımız üzerinde varsayılan olarak gelen http portlarını değiştirmektir. İlgili port değişiklikleri aşağıdaki resimde System – Settings kısmında görülmektedir.

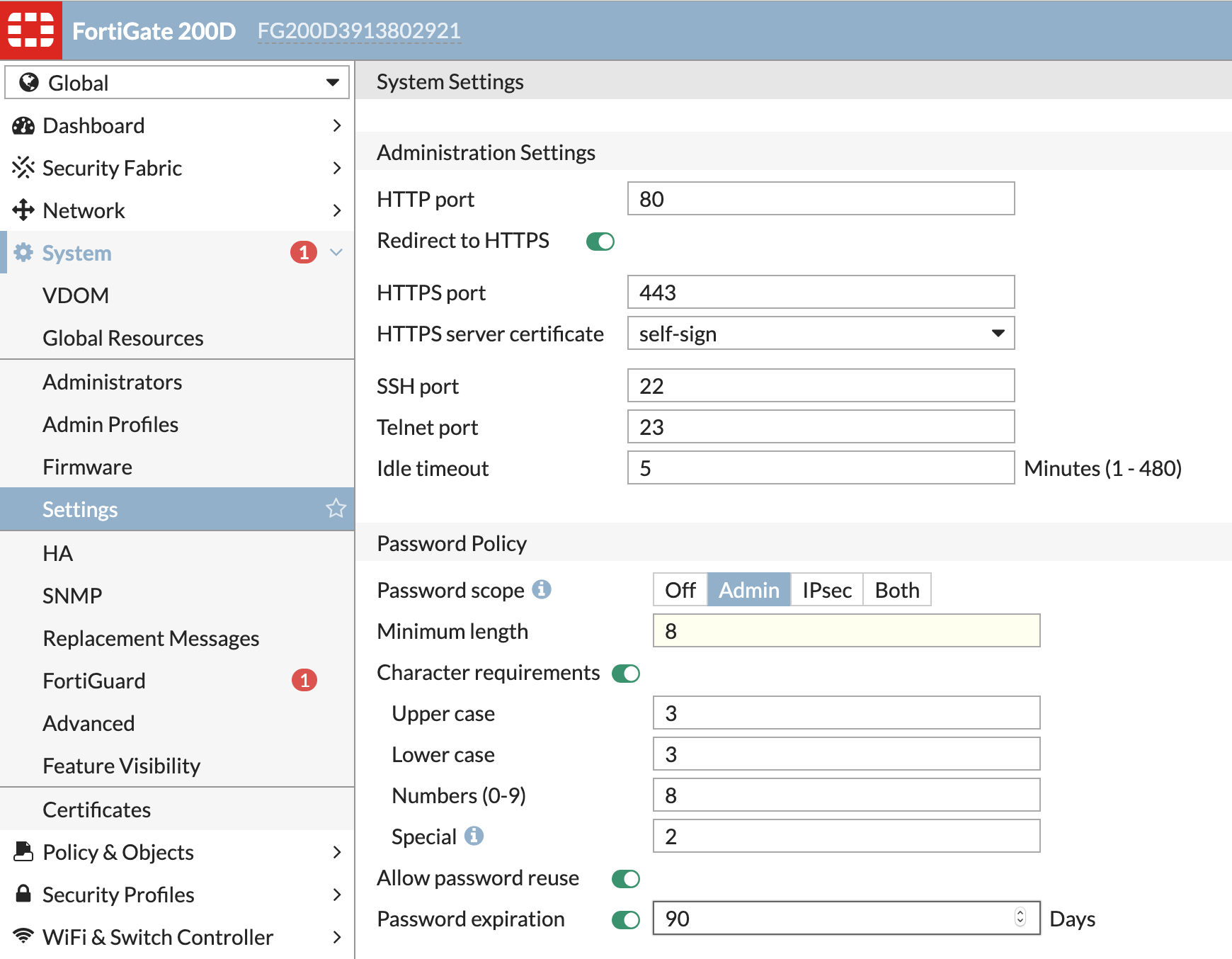

4- Password policy oluşturma;

Password policy, System – Settings – Password Policy kısmından parolalarını güncelleyen herhangi bir yöneticinin izlemesi gereken bir parola politikası oluşturmanıza olanak sağlar. Kullanılabilir seçenekleri kullanarak, şifrenin istenen uzunluğunu, neleri içermesi gerektiğini (sayılar, büyük ve küçük harf vb.) ve son kullanma tarihi tanımlayabilirsiniz. FortiGate birimi, eklenen ve ölçütleri karşılamayan herhangi bir şifre konusunda uyarır. Ayrıca IPsec VPN bağlantıları için yine aynı tanımlamalar yapılır.

.png)