FORTITOKEN TWO-FACTOR AUTHENTICATION TOKEN NASIL KULLANILIR?

Çağımızın en büyük gereksinimlerinden olan “güvenlik” konusu, özellikle yaşamımızla bütünleşmiş olan teknolojik aygıtların kullanımı noktasında da en büyük problemlerden birini teşkil etmektedir. Özellikle de ağ cihazları üzerinde yaşanan kimlik doğrulama sorunları, çeşitli yöntemler geliştirilerek aşılmaya çalışılmaktadır.

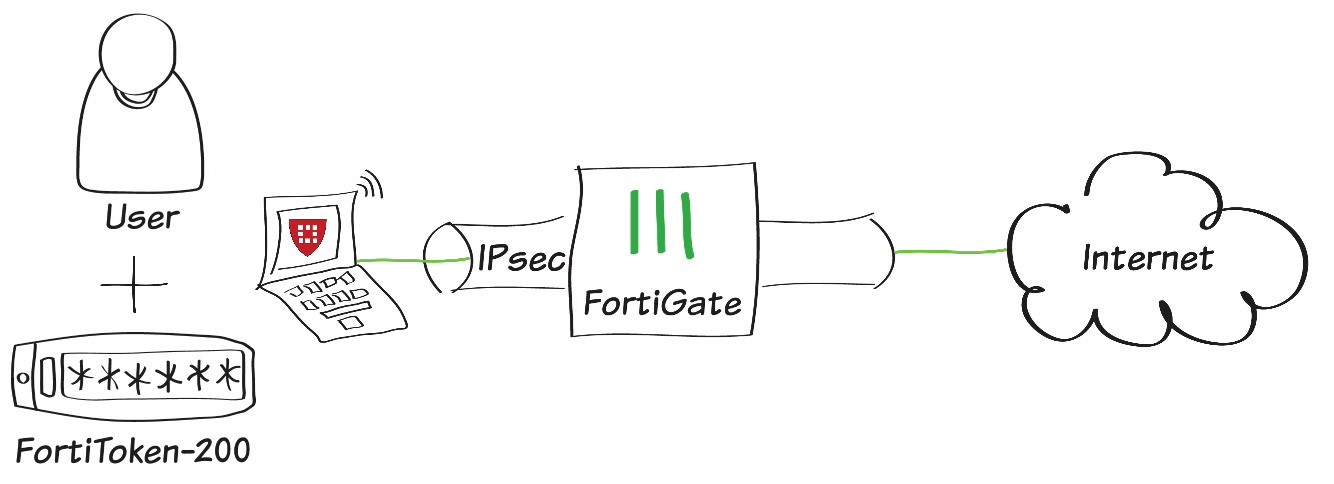

Bu yazımızda, bu yöntemlerden biri olan “Two-Factor Authentication” tekniği ile FortiToken aracı kullanılarak Fortigate firewall cihazı üzerinden güvenli IPsec VPN bağlantısının kurulumu anlatılacaktır.

Bir FortiToken cihazı, anlık tek kullanımlık parola üreten, yaklaşık olarak bir kredi kartı büyüklüğünde bir cihazdır.

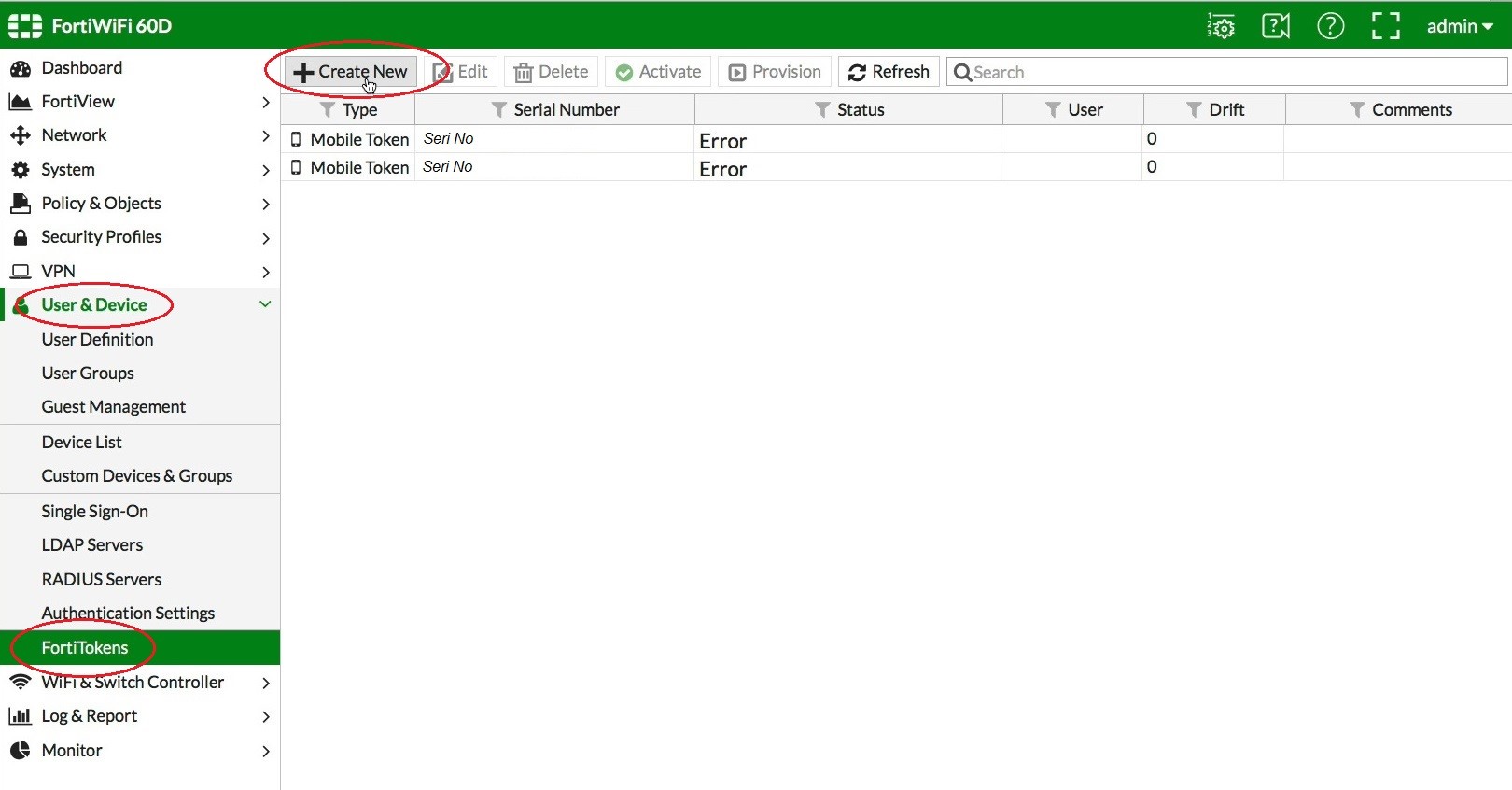

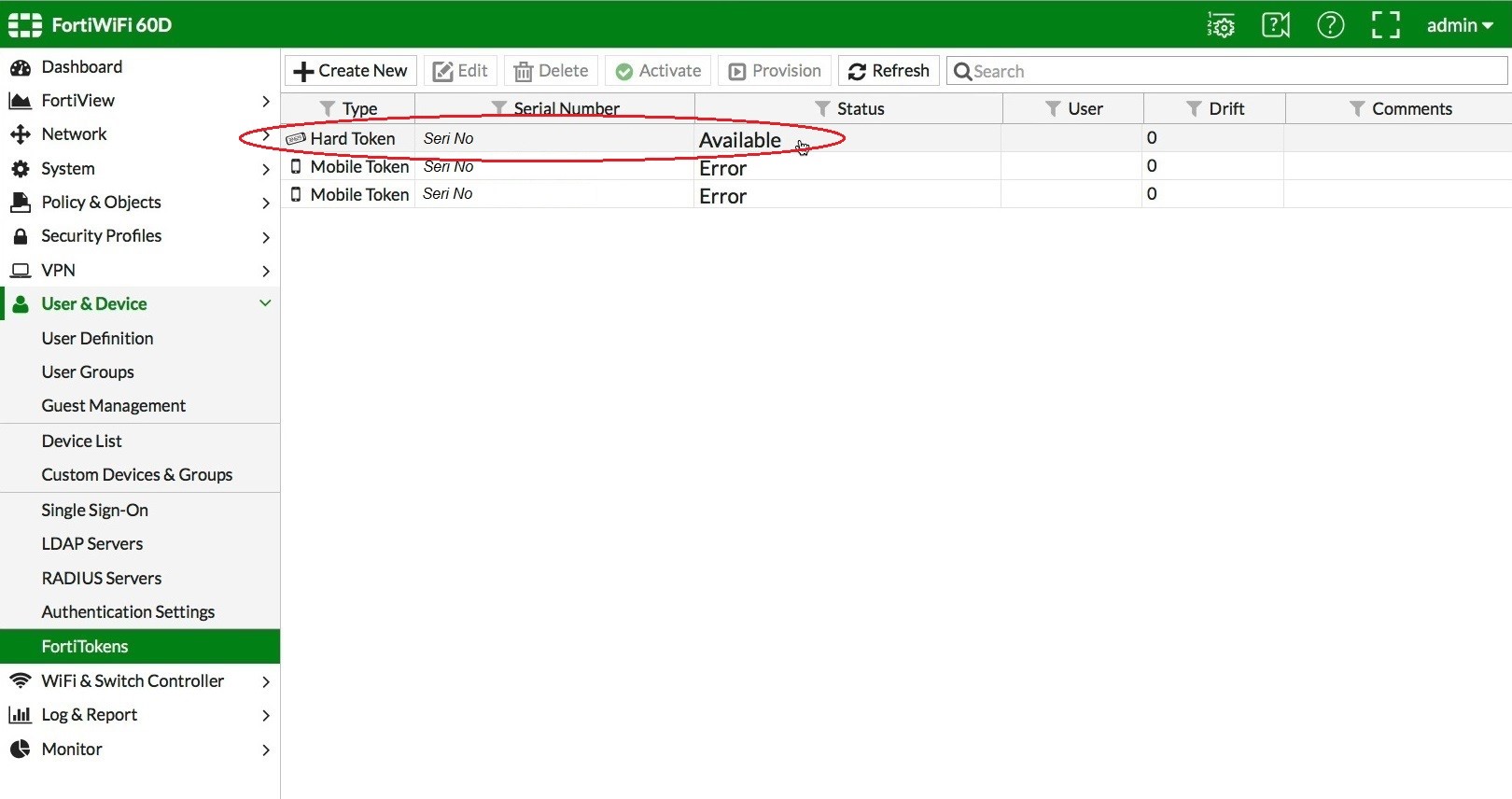

FortiToken ile güvenli IPsec VPN bağlantımızı kurmak için öncelikle, kullanacağımız FortiToken cihazını FortiGate firewall cihazımıza eklememiz gerekmektedir. Bunun için, ilk adım olarak, User & Device > FortiTokens sekmesi altında Create New butonuna tıklıyoruz.

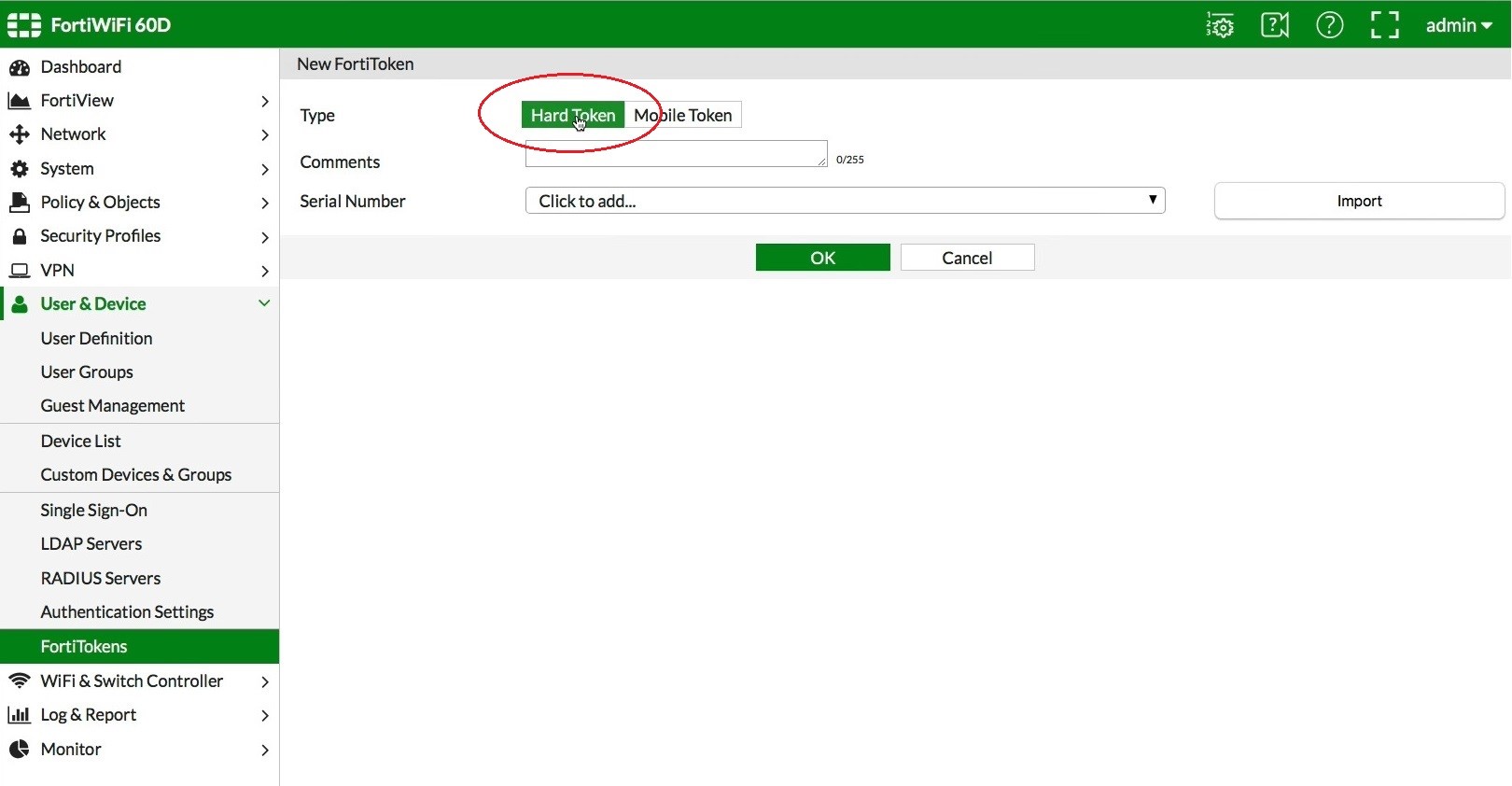

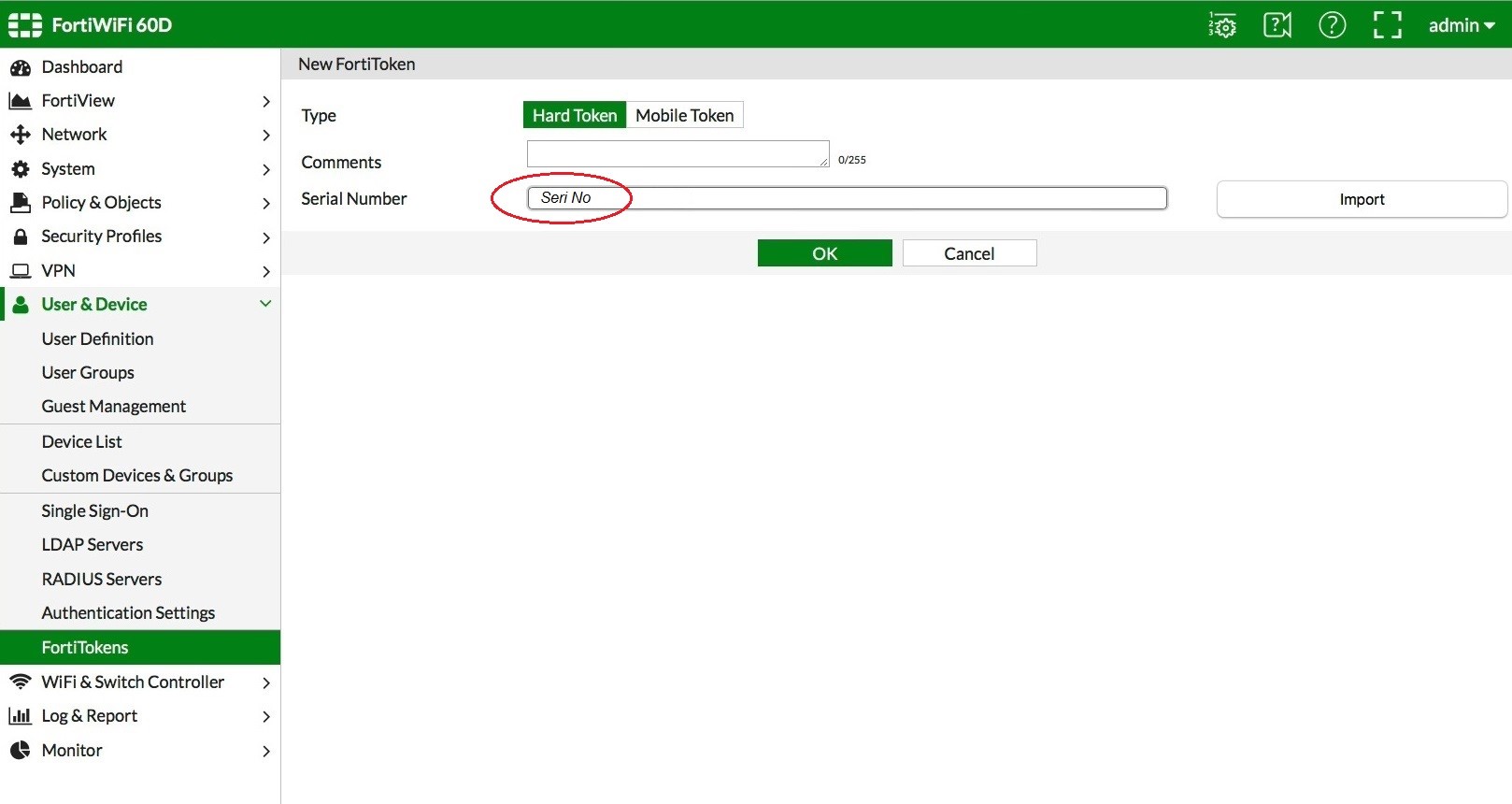

Açılan pencerede Hard Token’ı seçip Token Seri No’sunu giriyoruz ve OK diyoruz.

Sonraki ekranda Token’ımızın aktif olduğunu görebilmemiz gerekiyor.

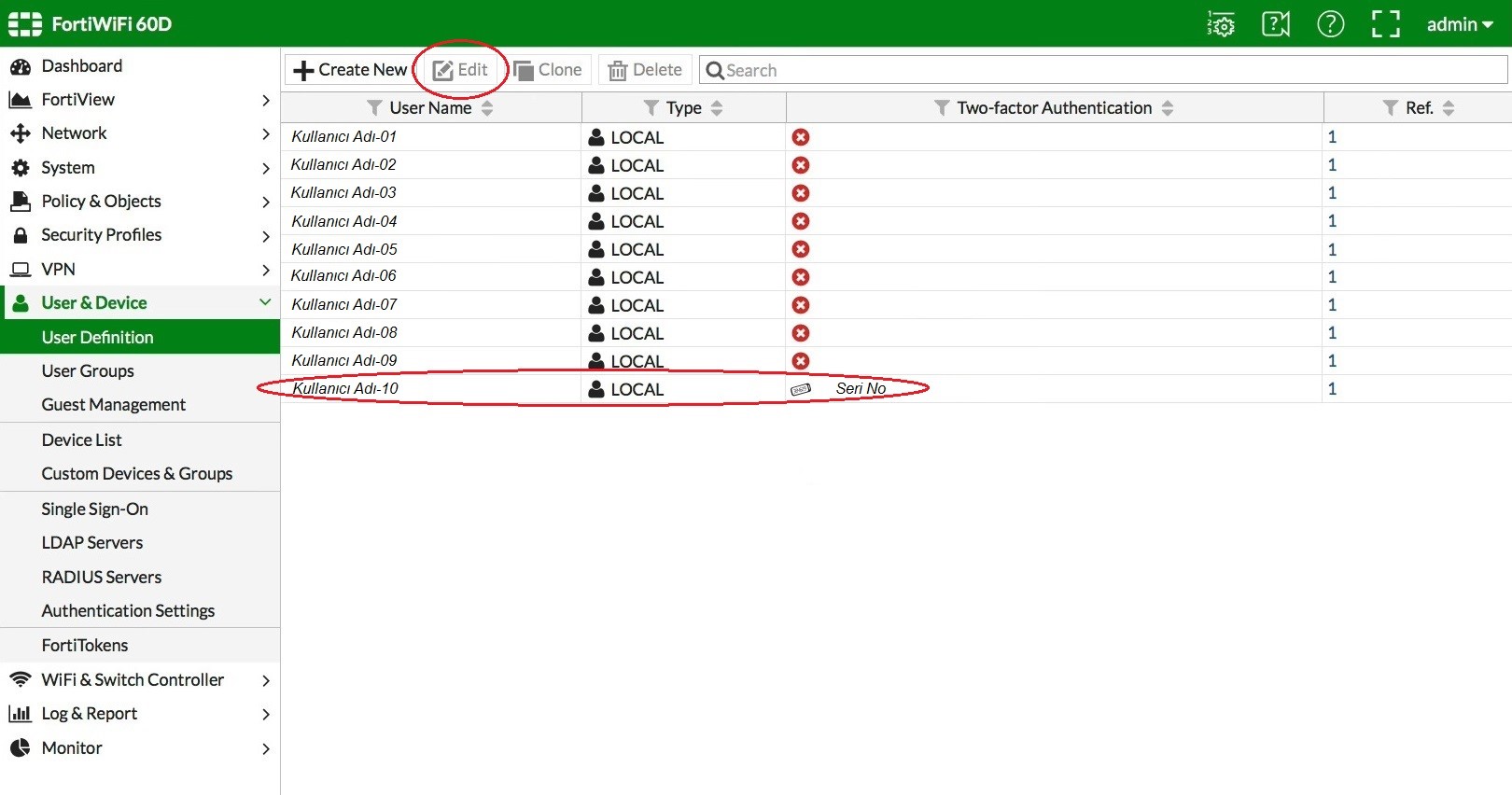

Bir sonraki aşamada, FortiToken’ı kullanıcıya atamamız gerekiyor. Bunun için, User&Device > User Definiton sekmesi altında kullanıcı adımızı seçip Edit diyoruz.

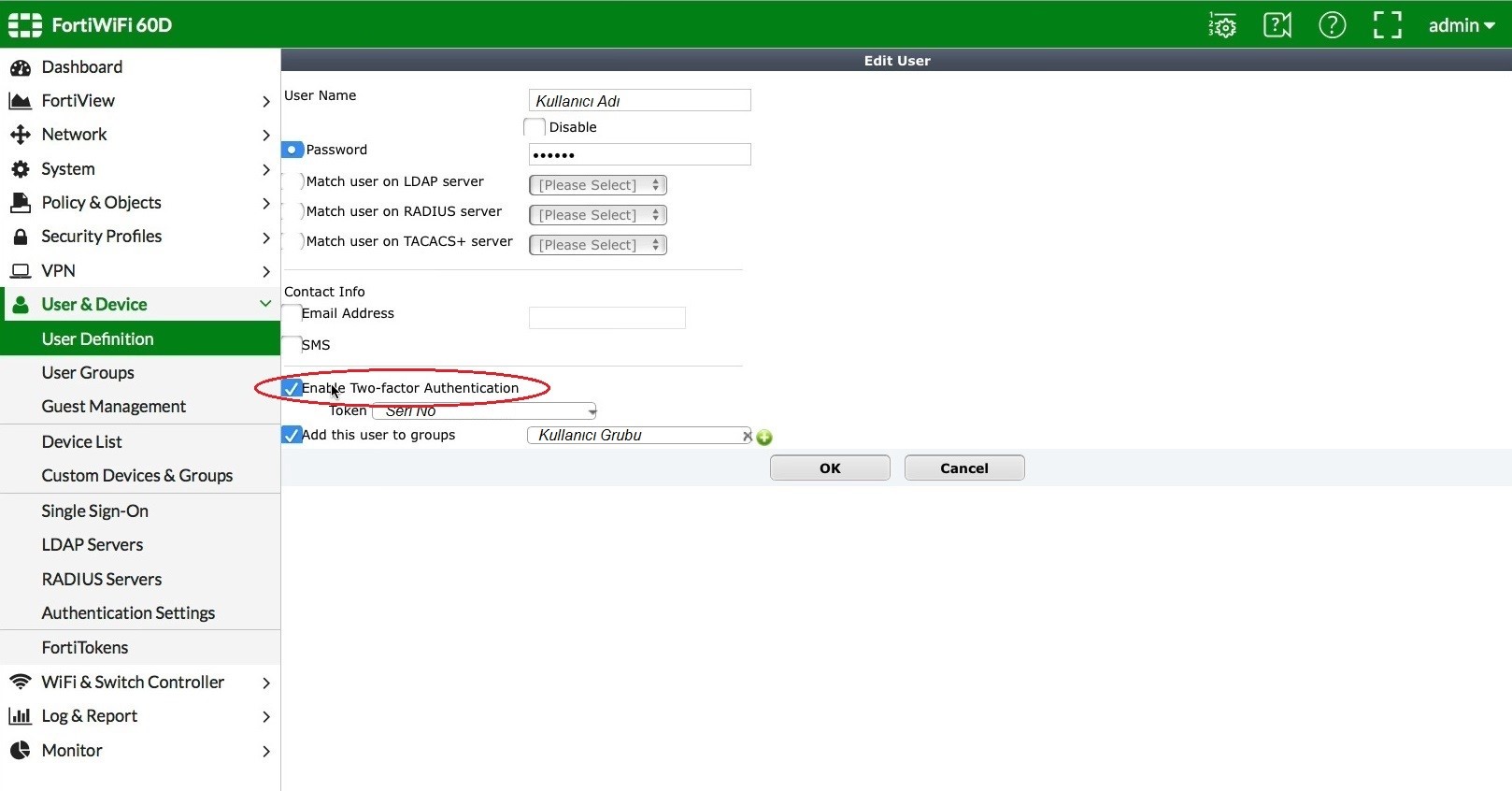

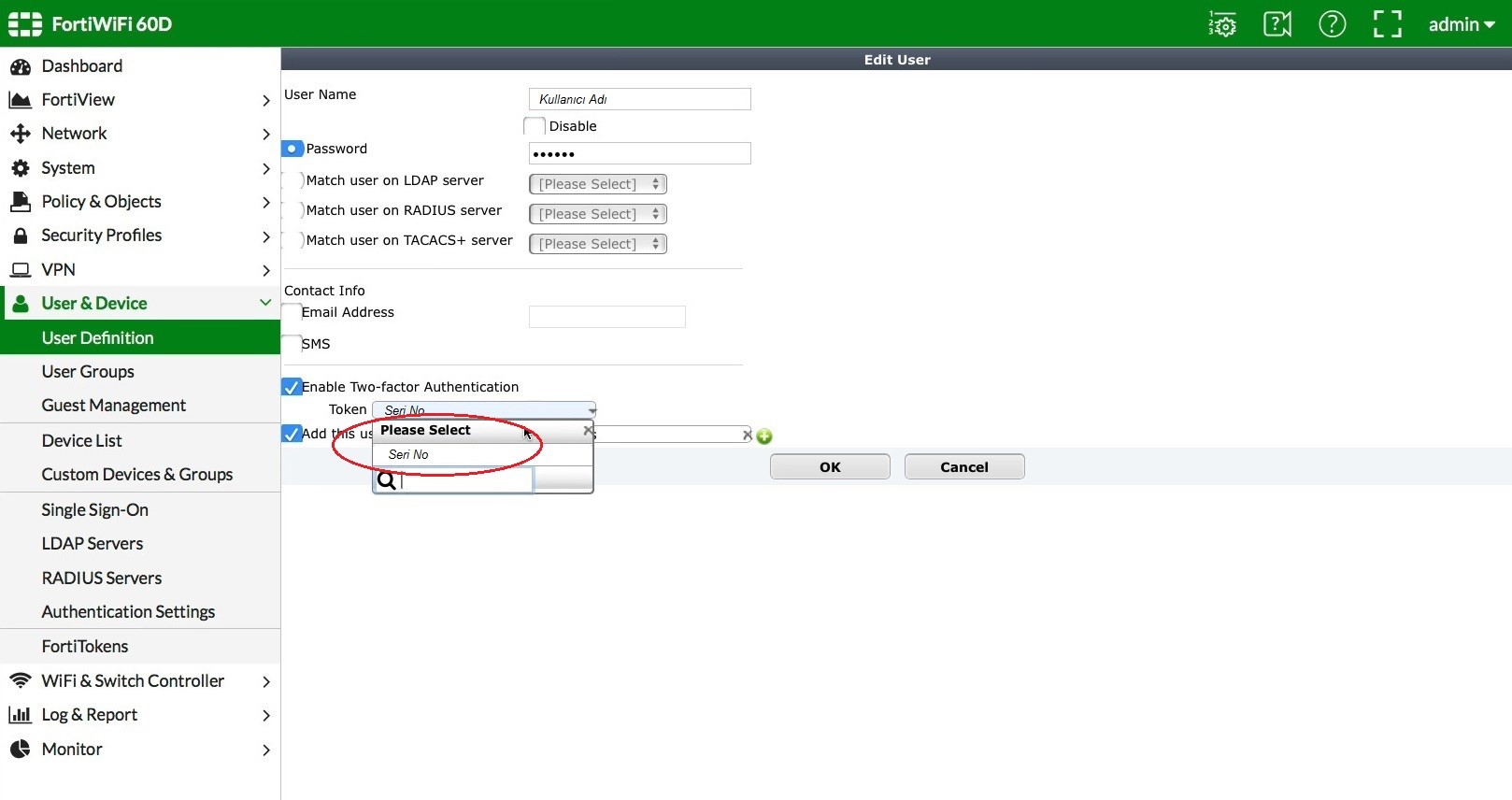

Gelen ekranda Enable Two-Factor Authentication’ı tıklıyor ve Token’ımızı seçip OK diyoruz.

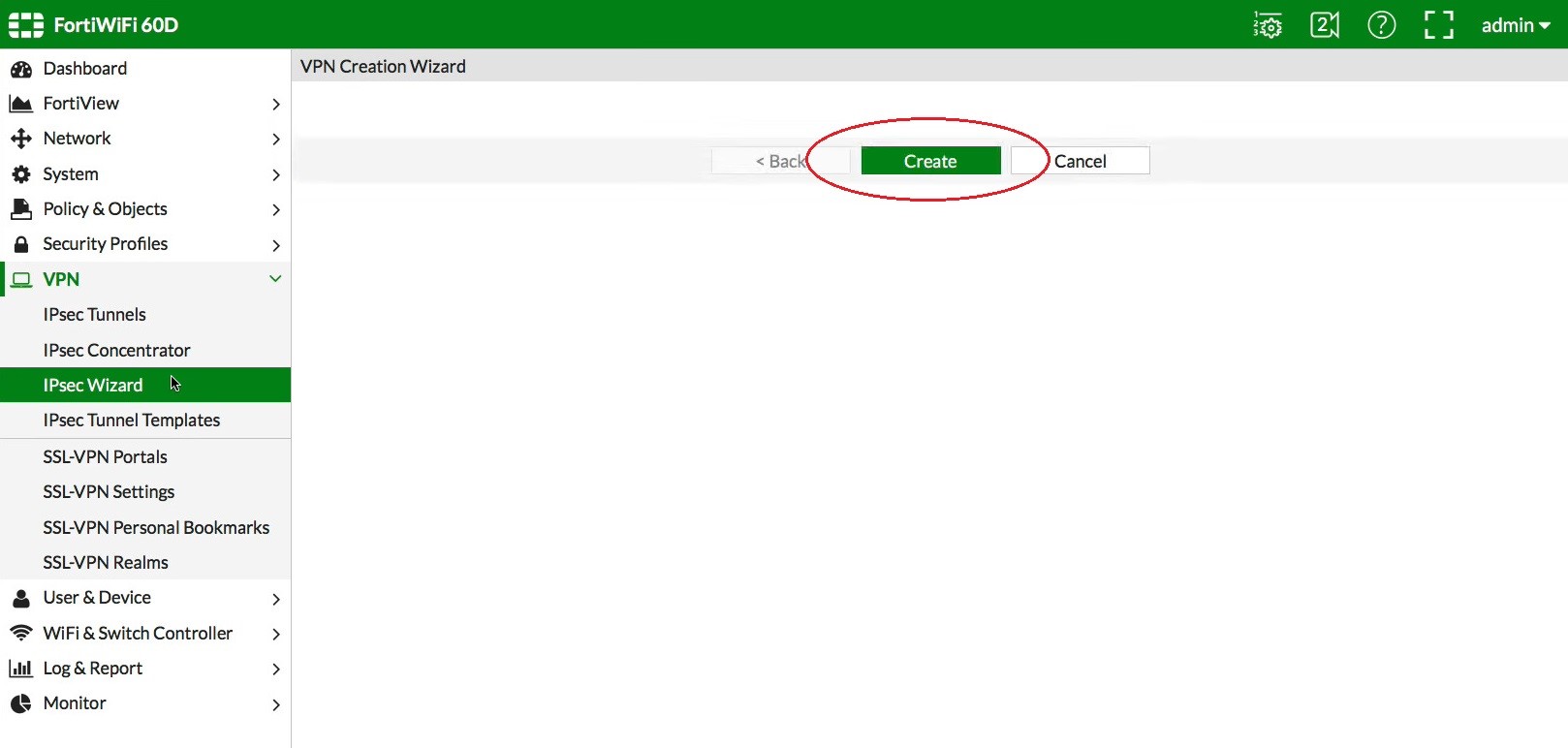

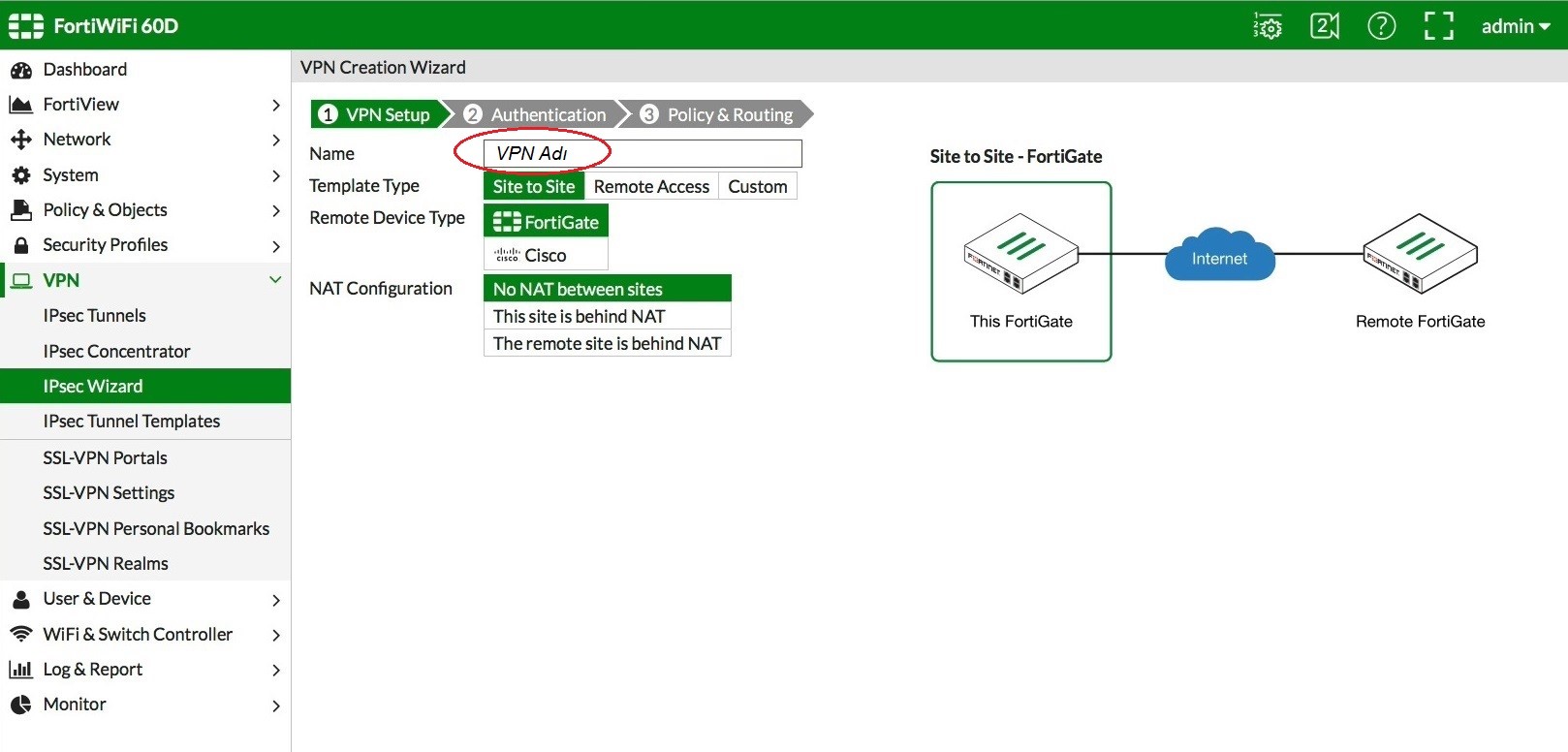

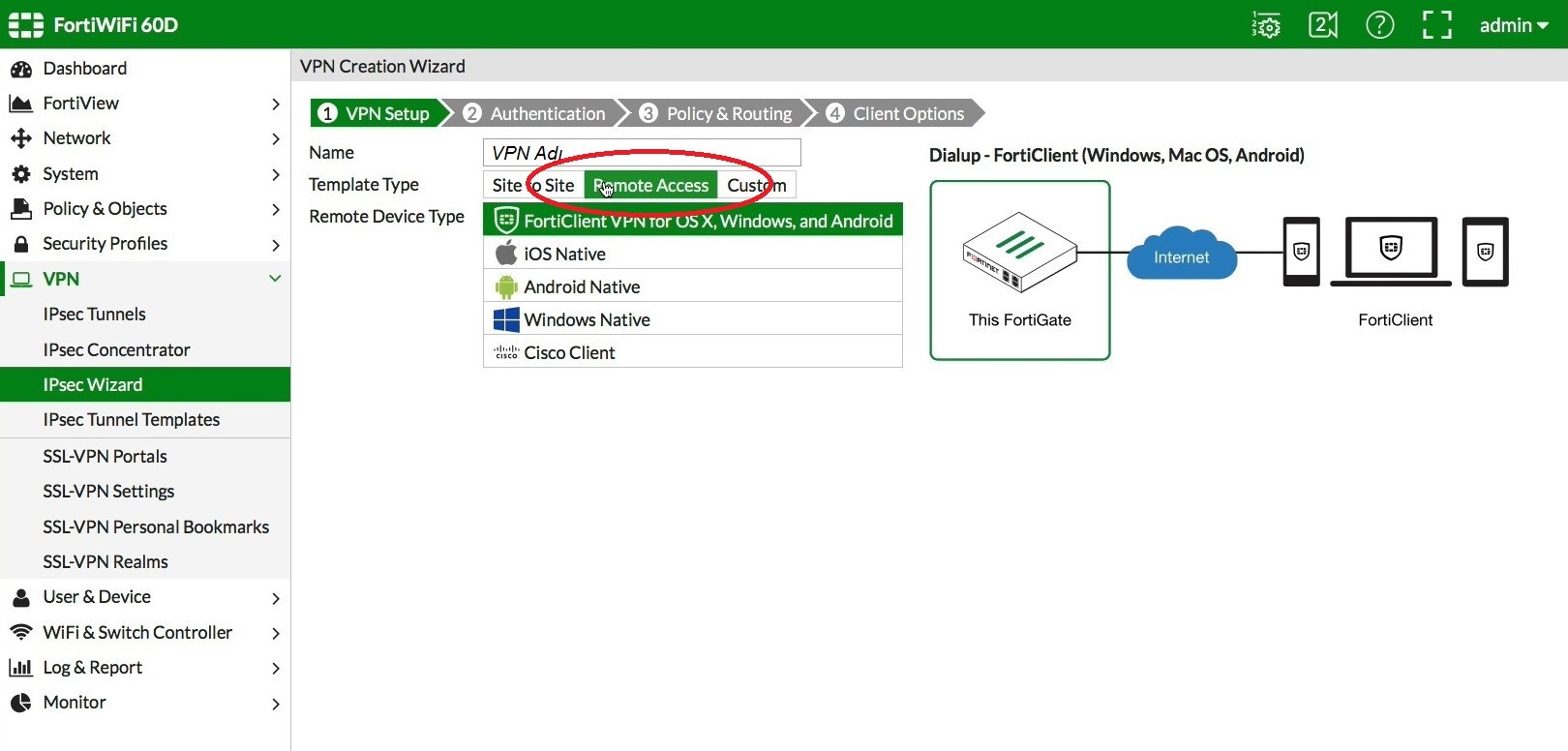

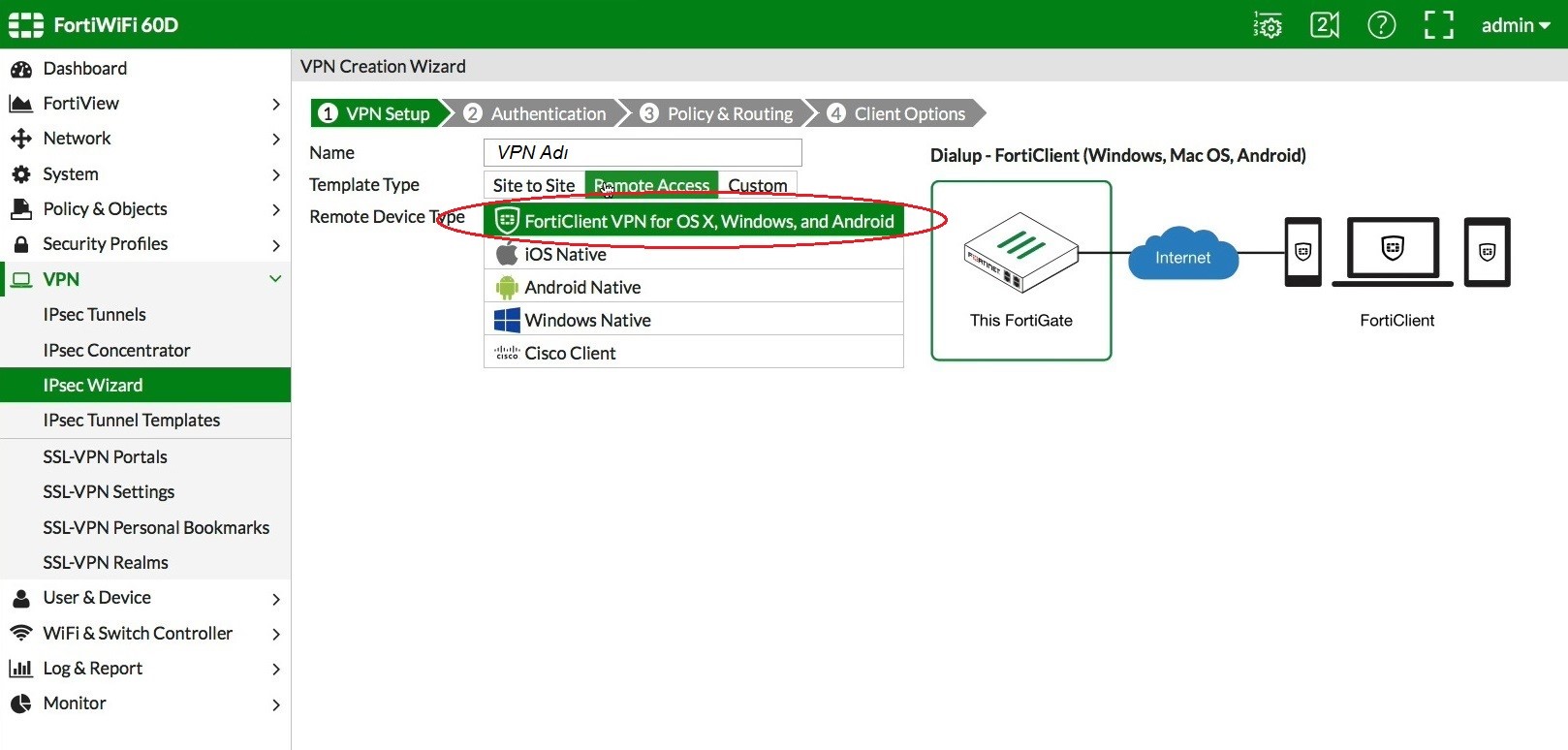

Şimdi sıra IPsec VPN’i yapılandırmaya geldi. Bunun için sırasıyla, VPN > IPsec Wizard sekmesinden Create butonuna tıklayıp açılan ekranda VPN adını veriyoruz.

Burada önce Remote Access’i, ardından FortiClient VPN for OS X, Windows and Android’i seçiyoruz.

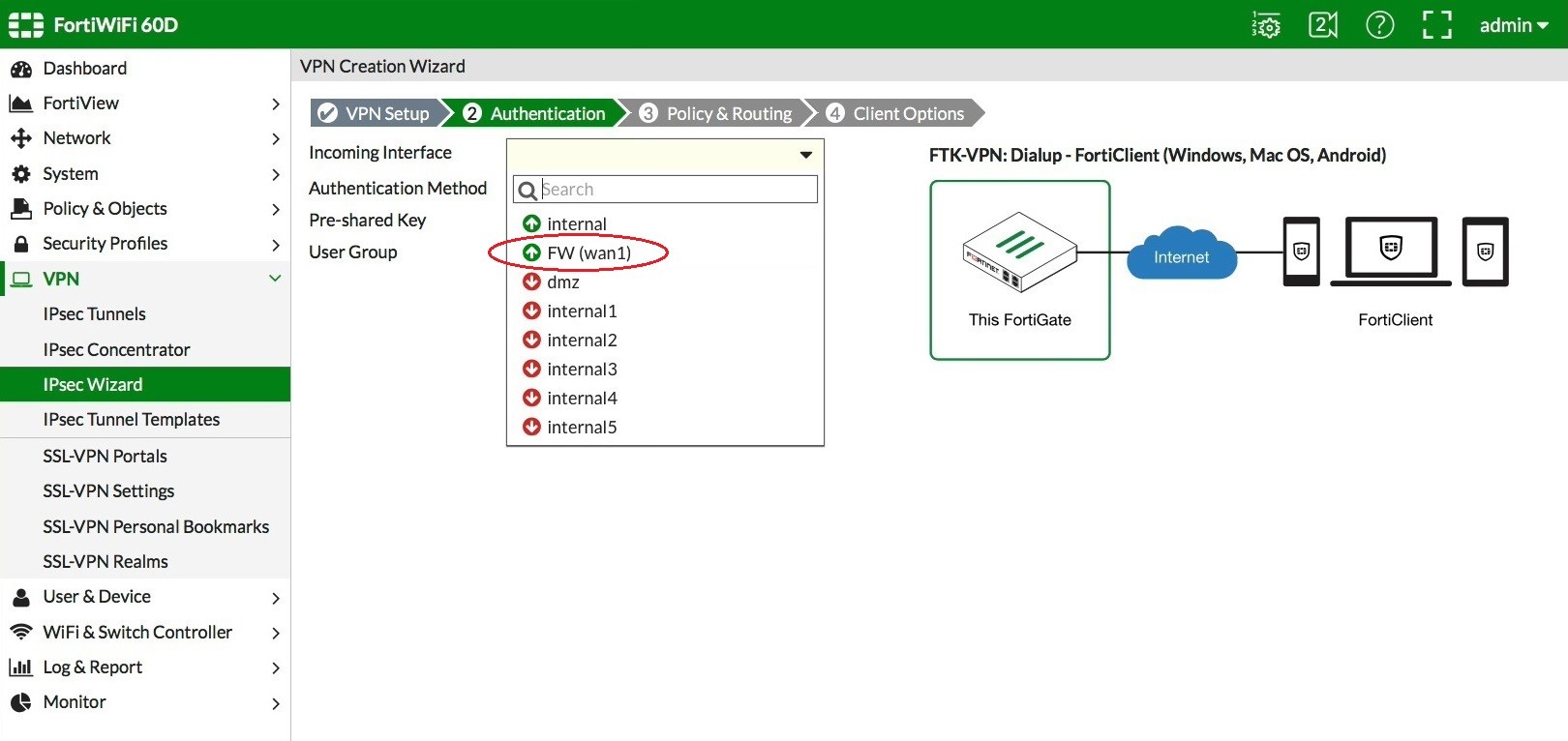

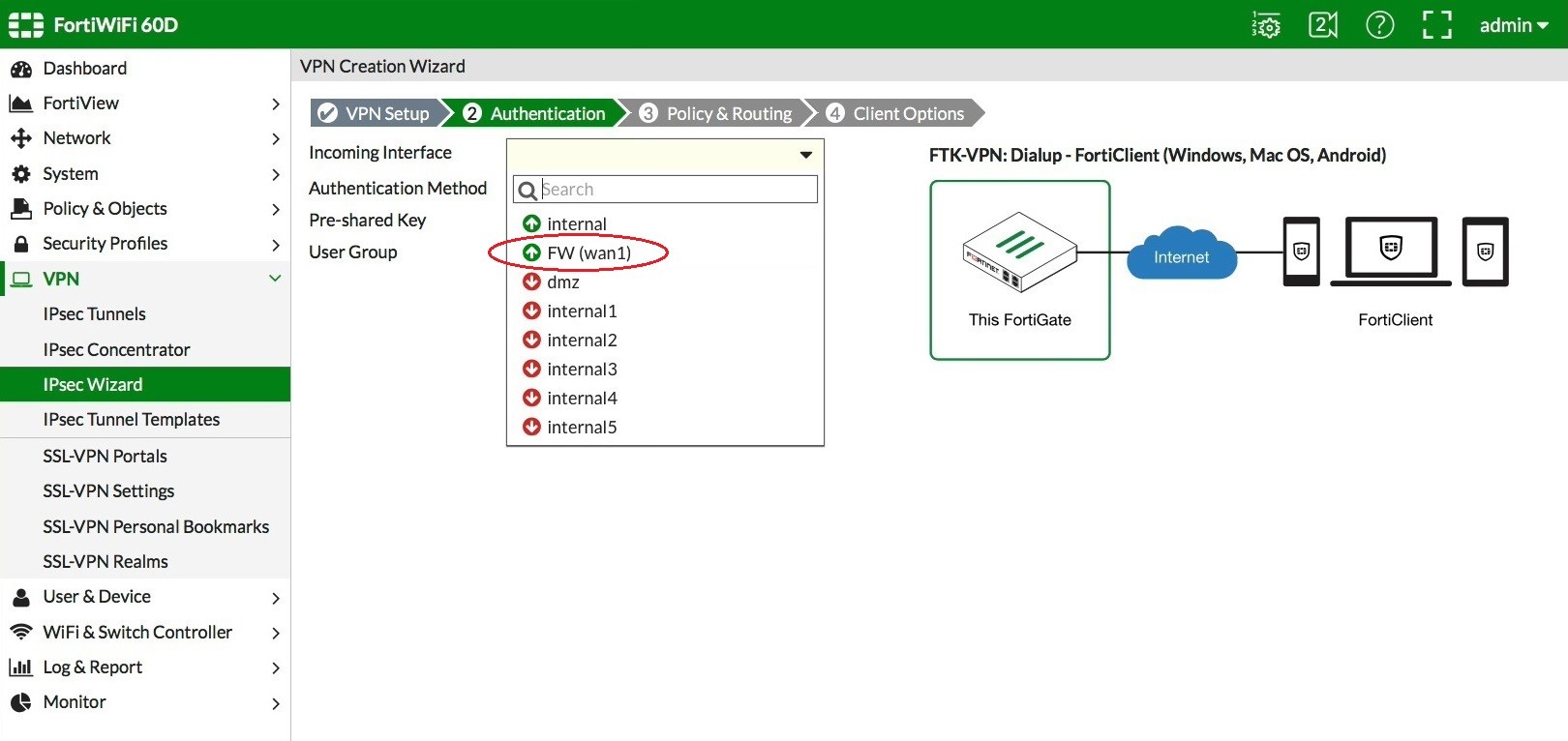

Açılan ekranda, Incoming Interface olarak firewall cihazımızın WAN portunu seçiyoruz.

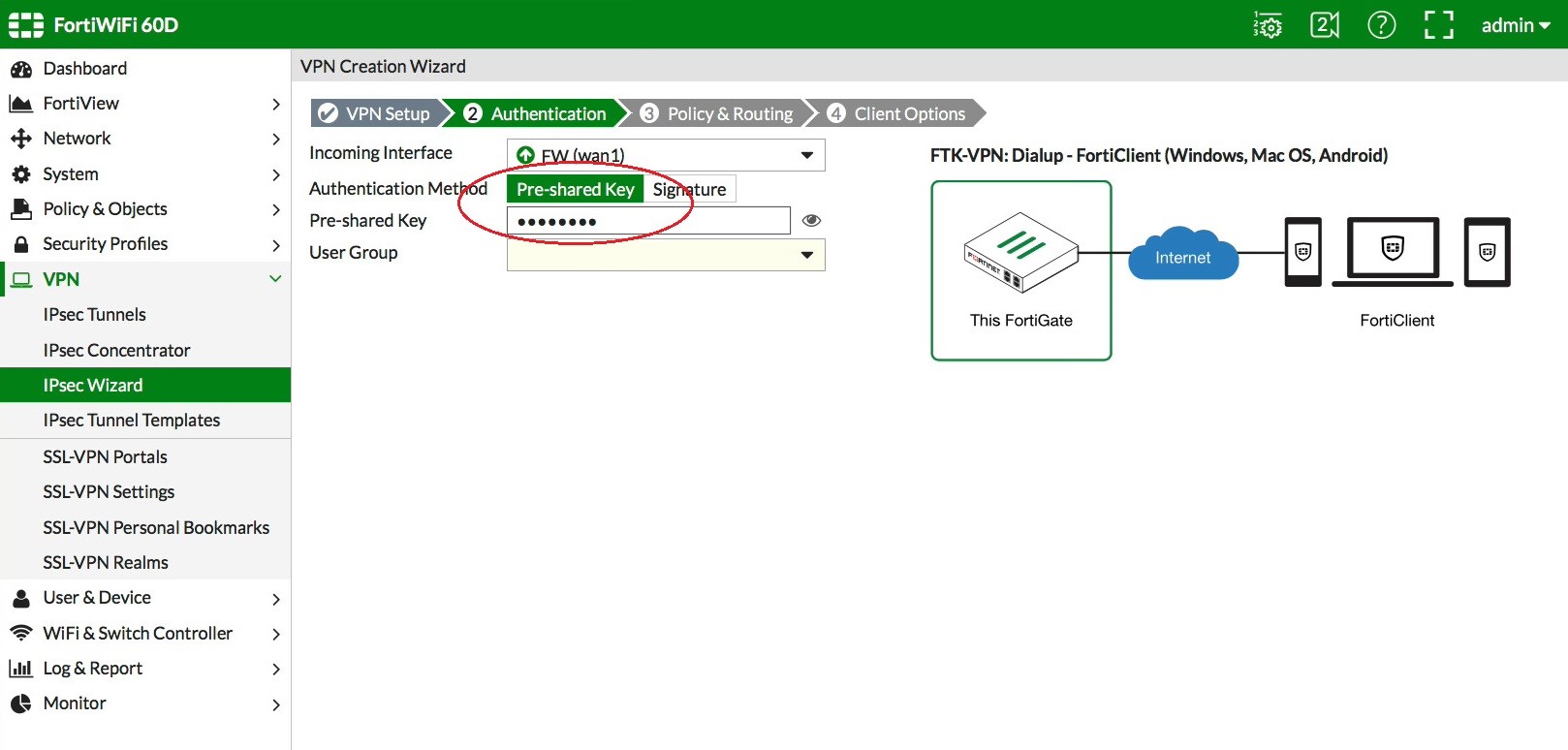

Authentication Method olarak Pre-shared Key’i seçip giriyoruz.

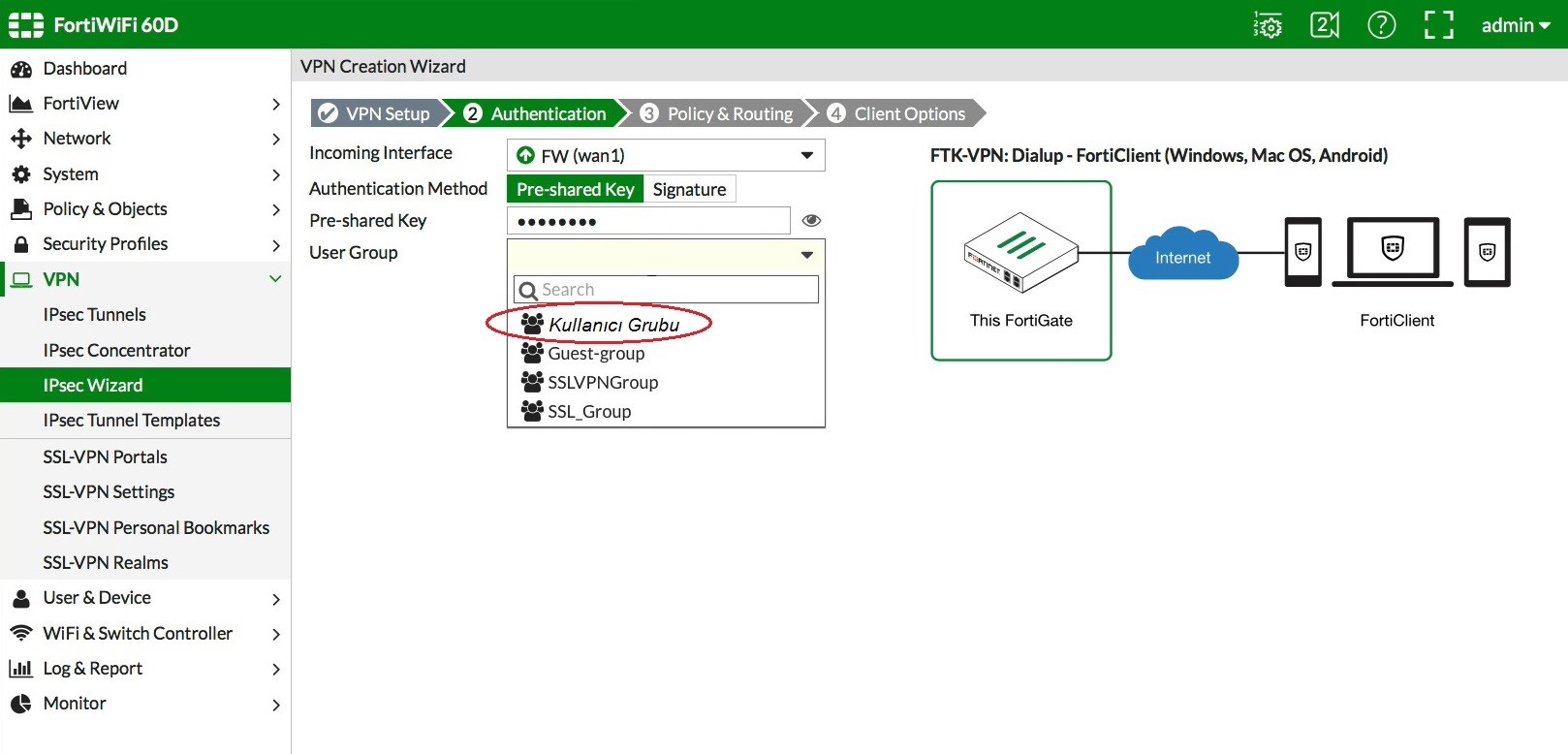

User Group ekleyip, Next diyoruz.

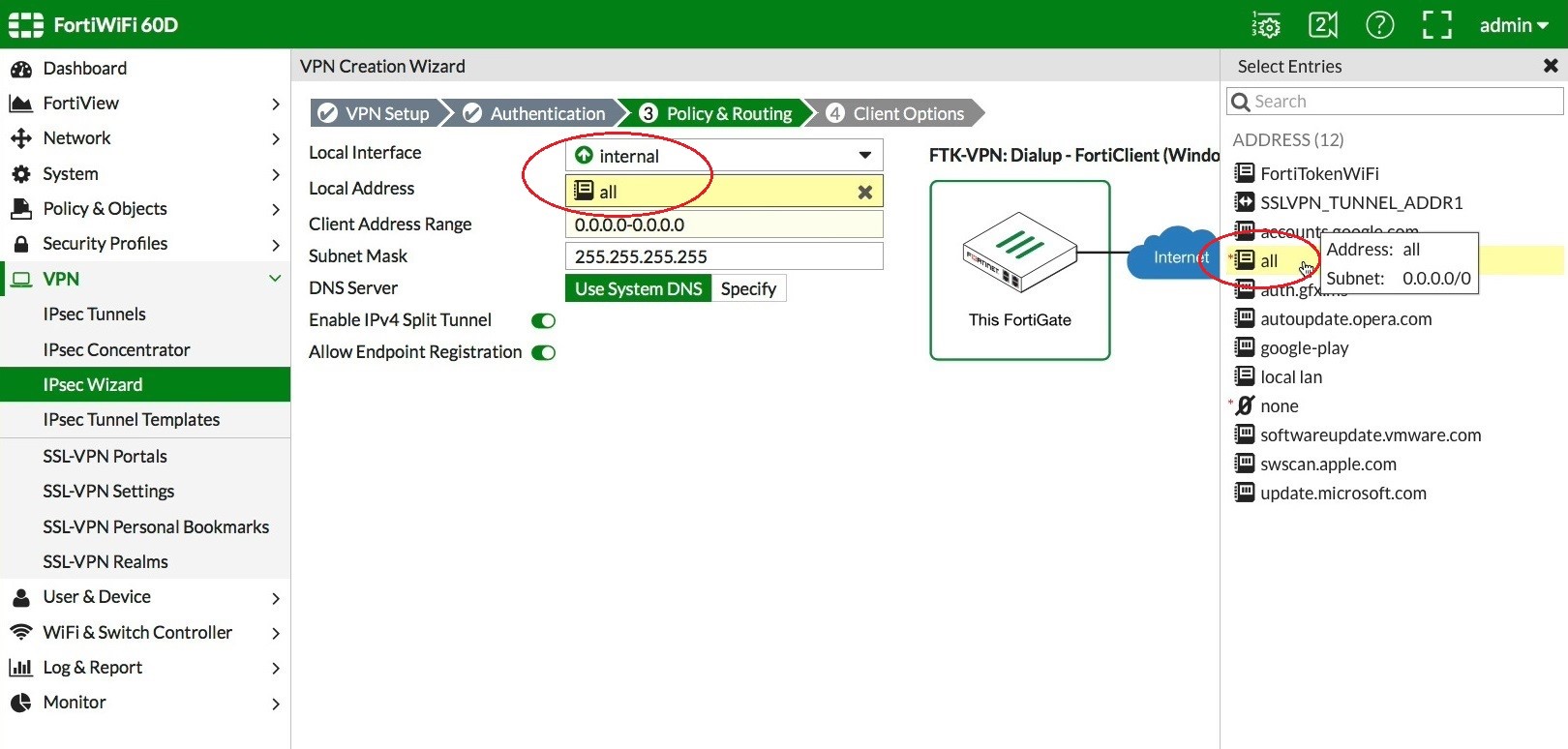

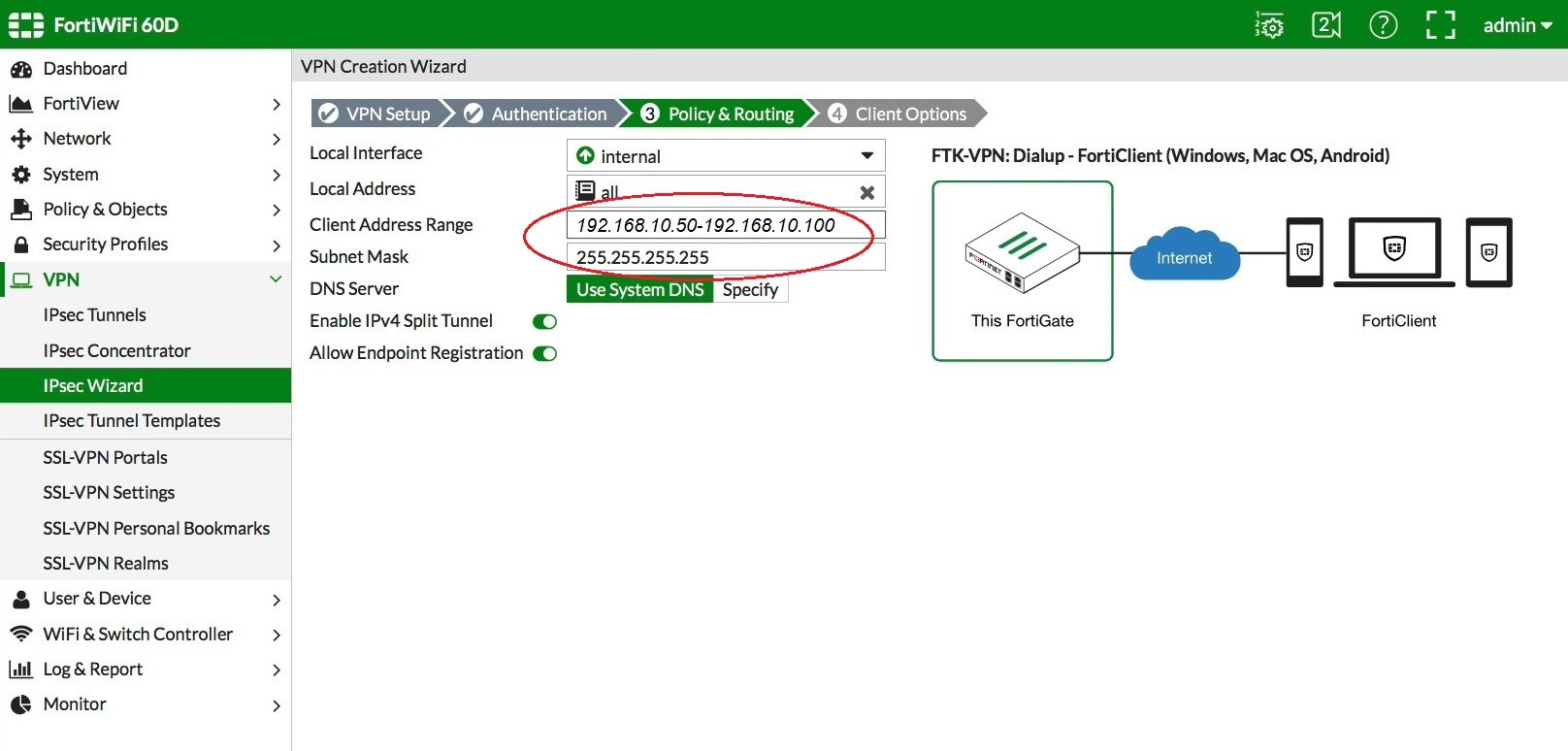

Policy&Routing kısmında Local Interface olarak Internal, Local Address olarak All seçiyoruz.

Client Address Range kısmına adres aralığını girip, Subnet Mask’ı olduğu gibi bırakıyoruz ve Next diyoruz.

Sonraki ekranda sadece Always Up (Keep Alive) seçeneğini ON yapıyoruz ve Create diyoruz.

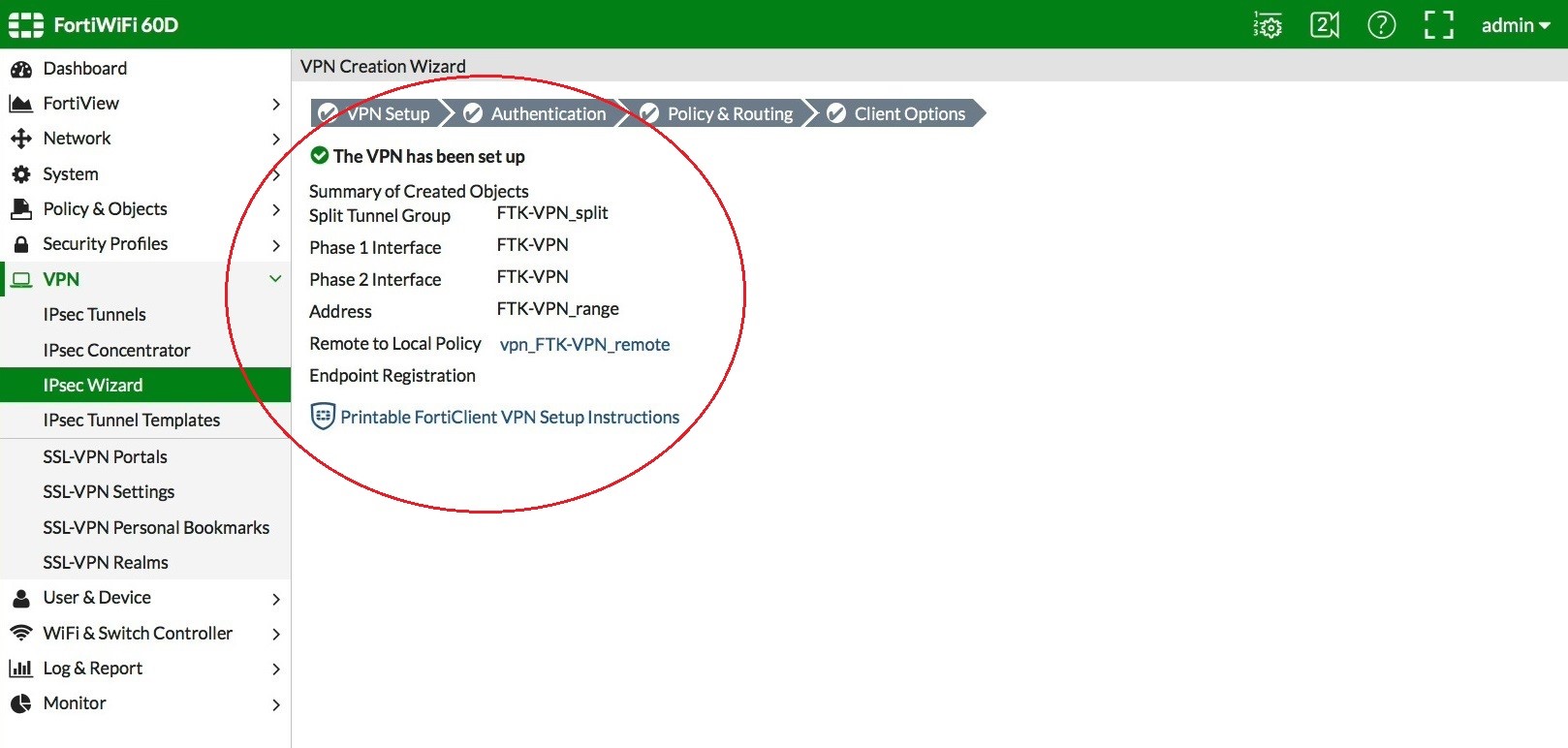

Gelen ekranda, yaptığımız VPN yapılandırması özet olarak görünmektedir.

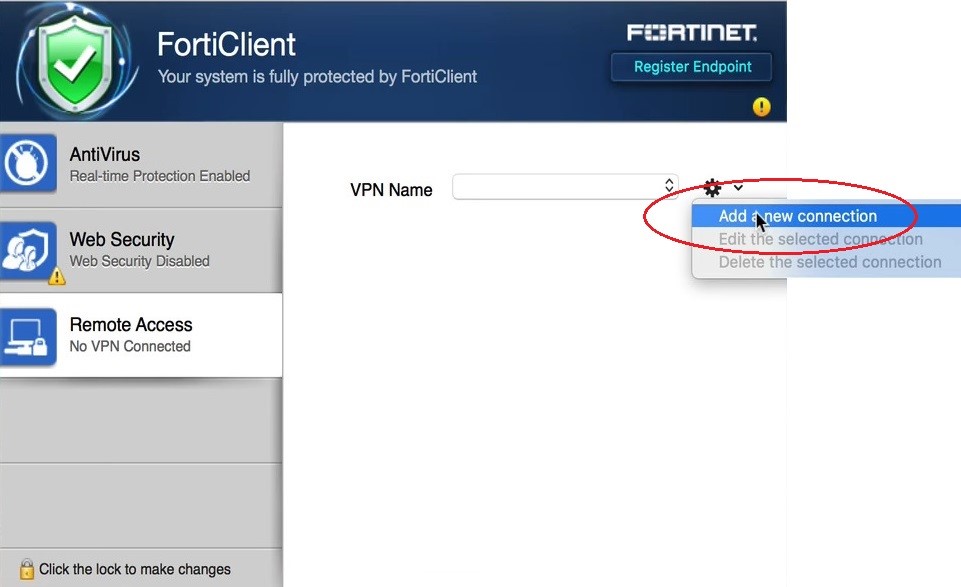

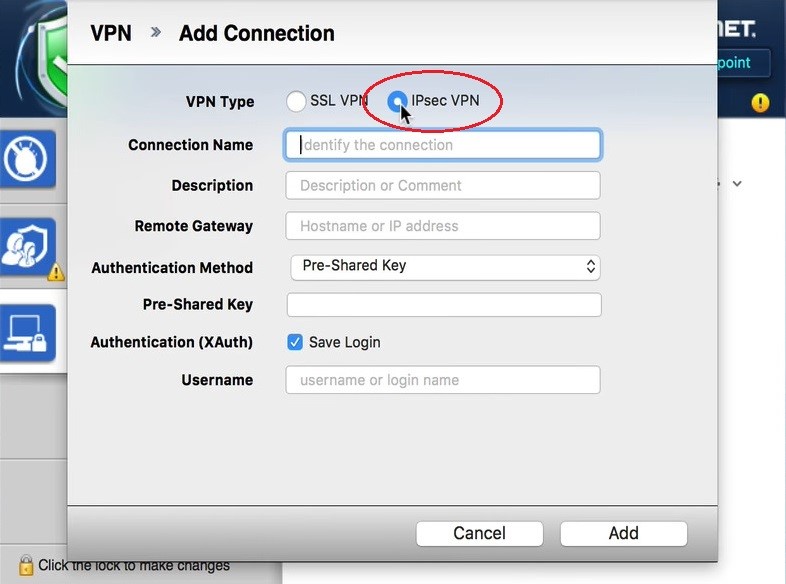

Şimdi IPsec VPN bağlantımızı sağlayalım. Bunun için FortiClient uygulamasını kullanıyoruz. FortiClient ekranında Remote Access sekmesinden sonra Add a new connection’a tıklıyoruz.

VPN tipi olarak IPsec VPN’i seçiyoruz.

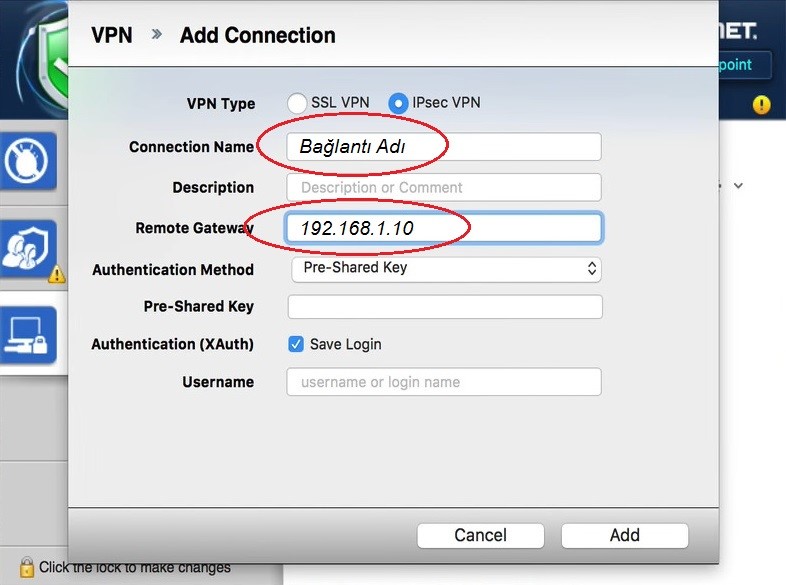

Connection Name’i yazıp, Remote Gateway olarak FortiGate’in IP’sini giriyoruz.

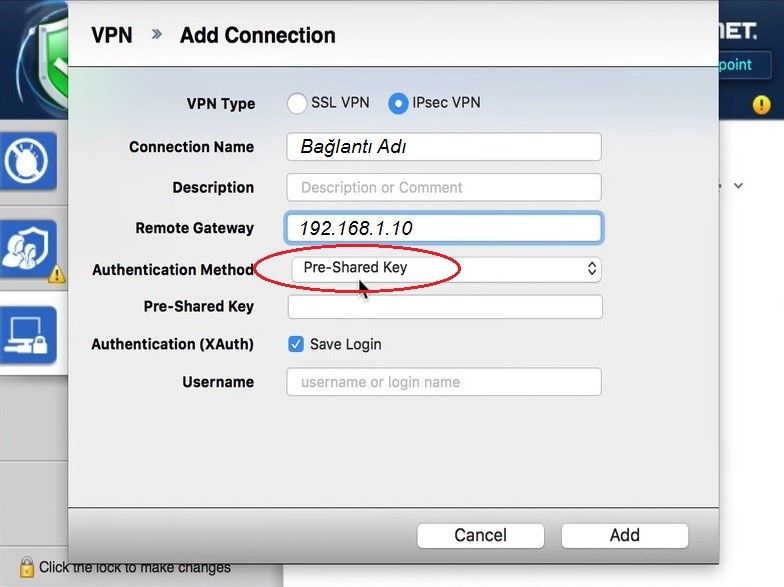

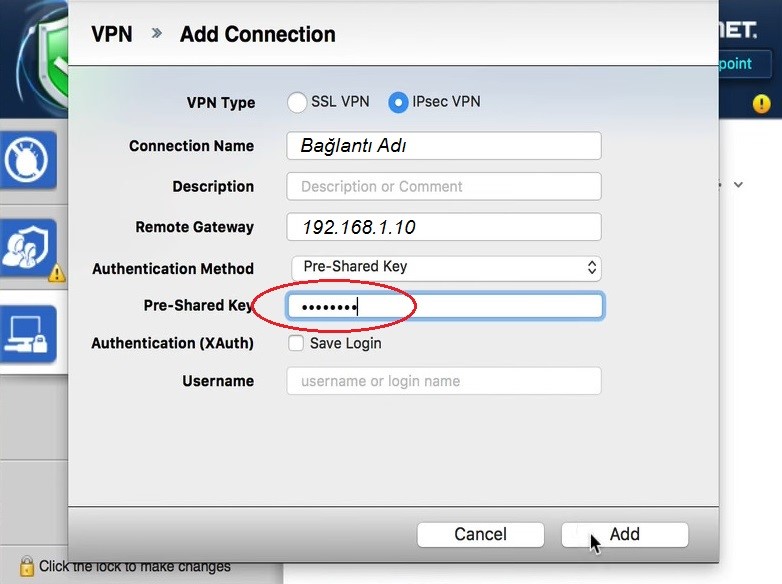

Authentication Method olarak Pre-shared Key’i seçip giriyoruz. Burada girilen Key, daha önce IPsec Wizard’a girdiğimizle aynı olmalıdır. Ek olarak, Authentication (XAuth) seçeneğindeki Save Login’in tickini kaldırıyoruz ve Add diyoruz.

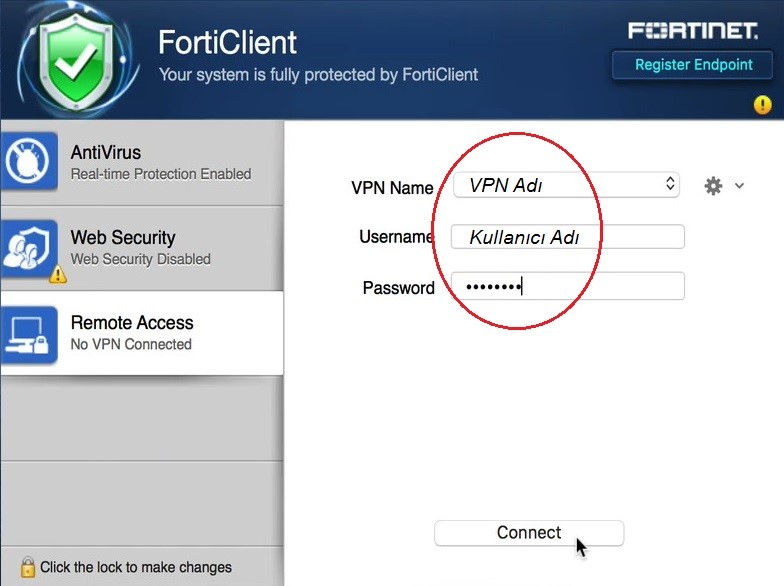

Şimdi bağlantımızı sınayabiliriz. FortiClient ana ekranında Remote Access sekmesi altındaki VPN Name, Username ve Password bilgilerini girerek Connect diyoruz.

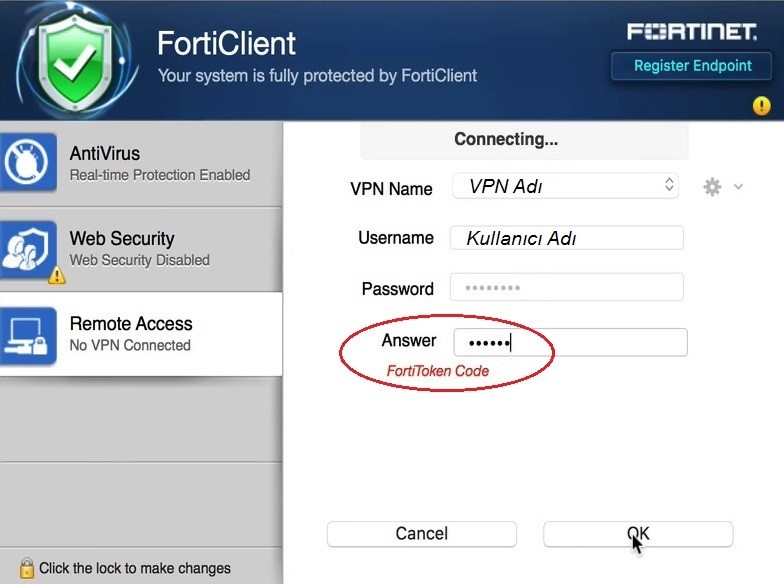

Bu aşamada bizden FortiToken kodu istenecektir. Answer kısmına FortiToken cihazımızdan elde ettiğimiz kodu girip OK diyoruz.

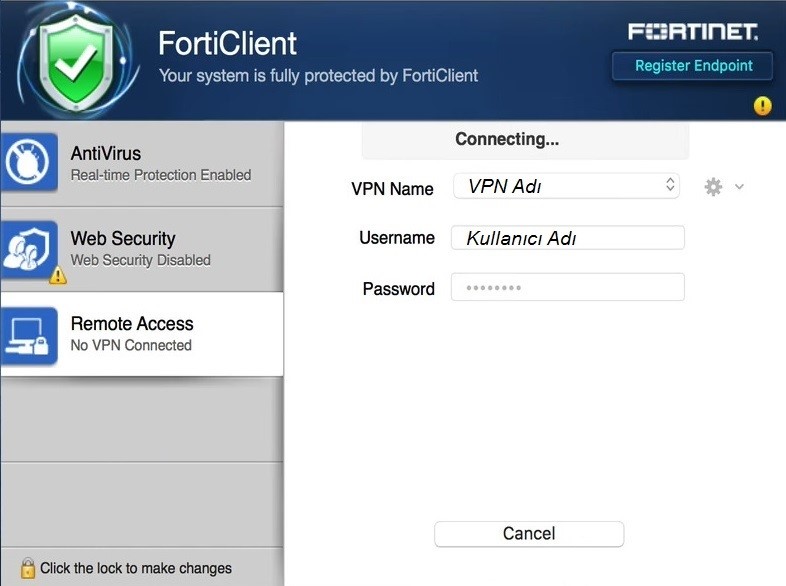

Ve bağlantımızın başarılı bir şekilde gerçekleştiğini gösteren ekran geliyor.

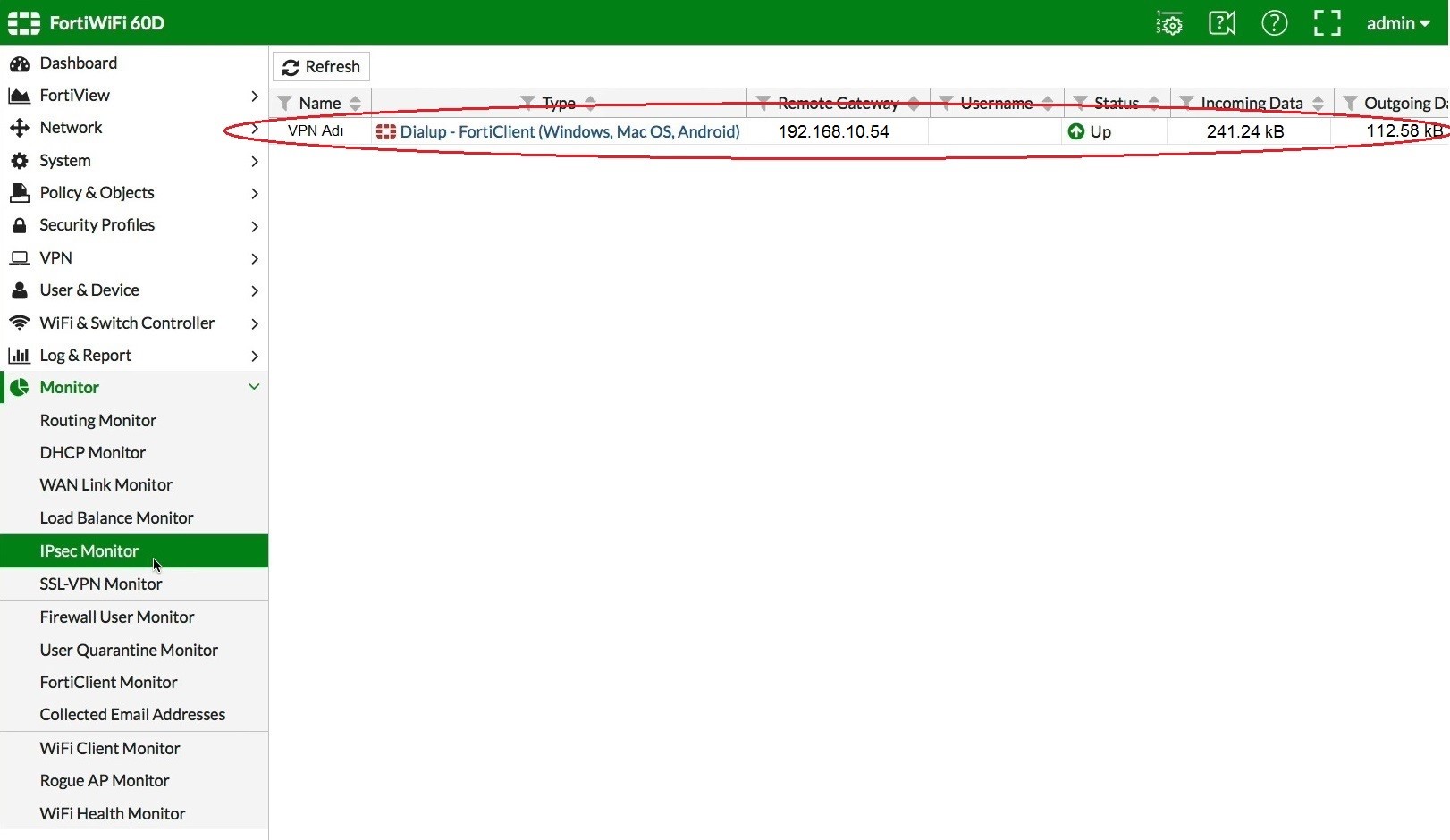

Bağlantımızın FortiGate cihazı üzerinden doğrulamasını yapmak için, Monitor > IPsec Monitor sekmesi altında tünel bağlantımızın durumunu görüntüleyebiliriz.

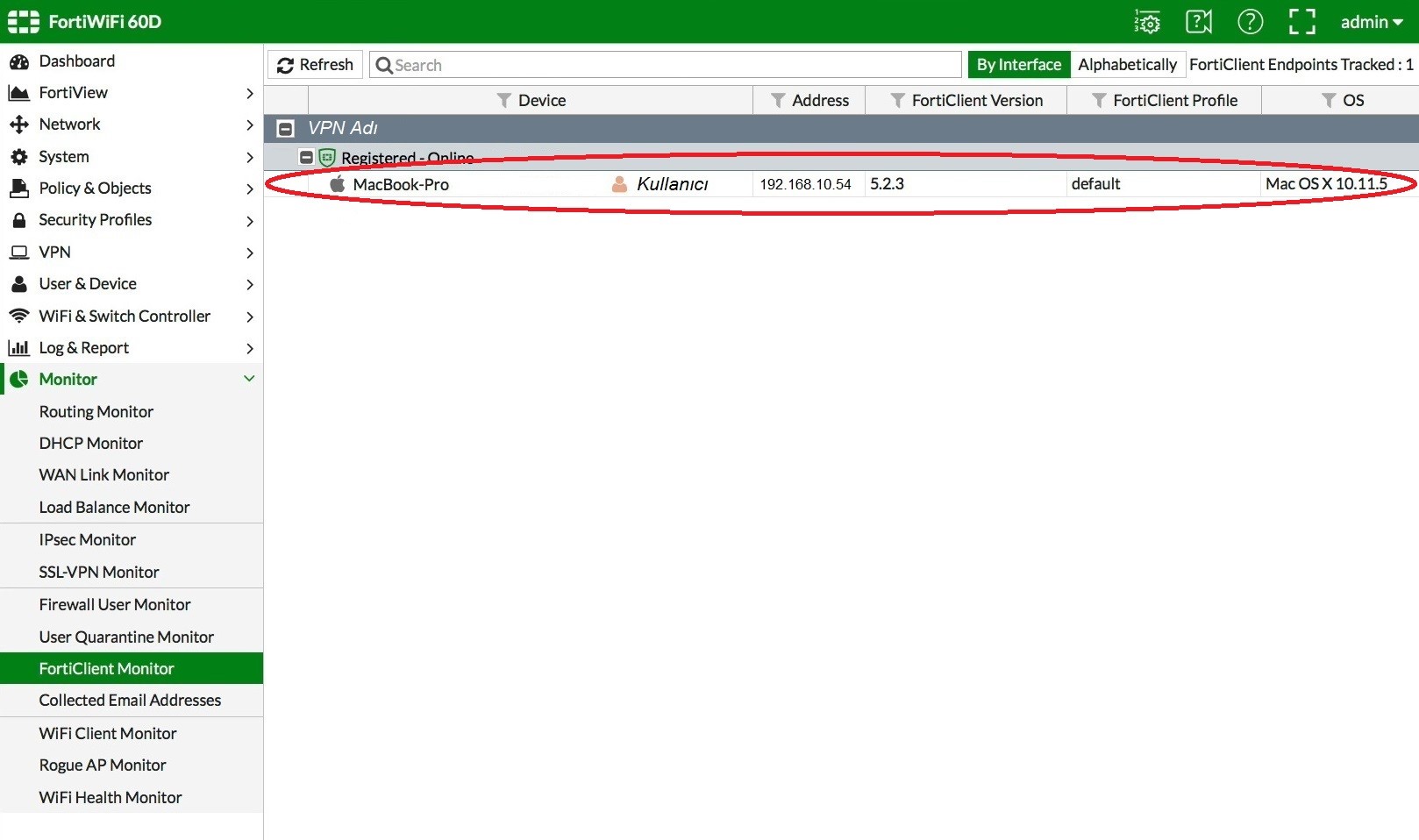

Ayrıca FortiClient Monitor sekmesinden de bağlantı durumunu görüntüleyebiliriz.

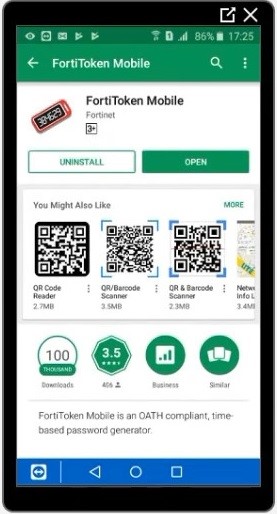

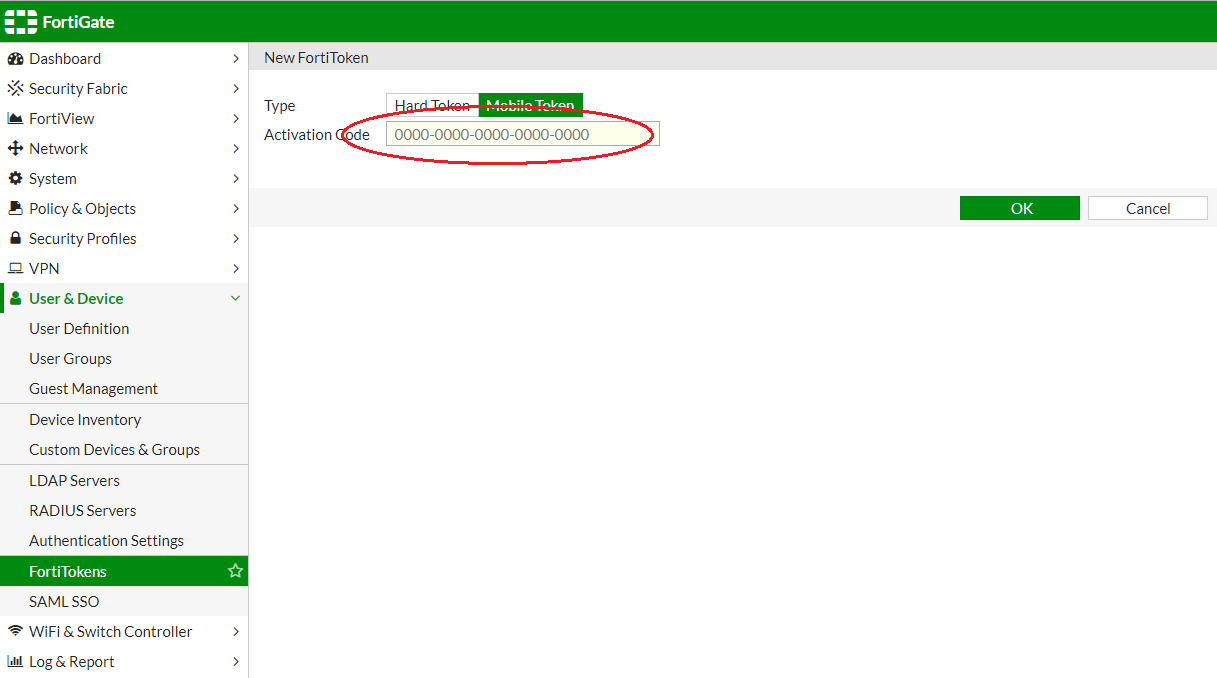

Eğer FortiToken cihazımız yok ve Token’ı akıllı telefonumuz üzerinden almak istiyorsak, FortiGate’in FortiTokens menüsünden Mobile Token’ı seçiyoruz. Mobile Token kullanabilmek içinse, öncelikle akıllı telefonumuza FortiToken Mobile uygulamasını indiriyoruz.

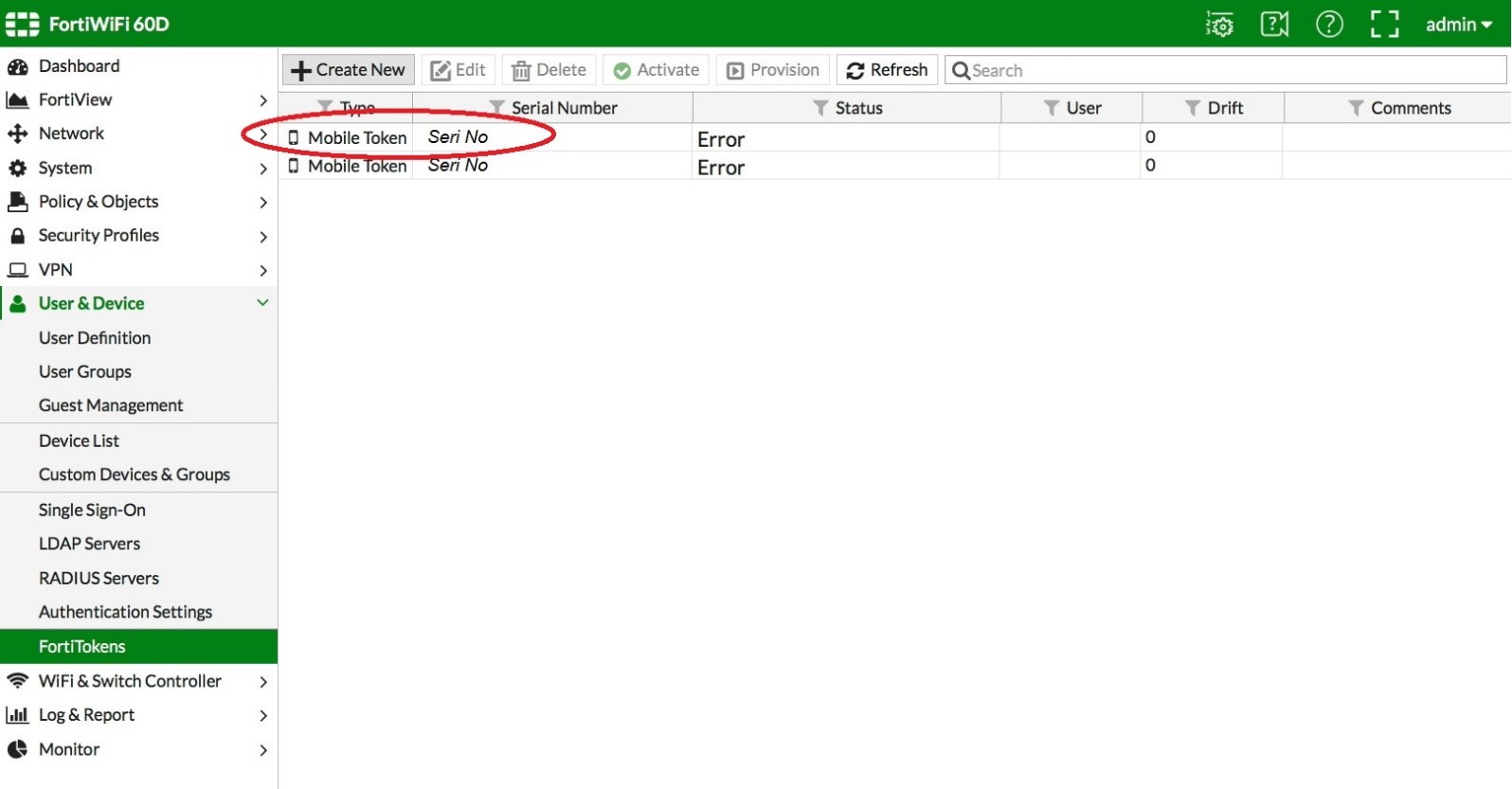

FortiTokens sekmesi altında default olarak mevcutta bulunan iki adet FortiToken’dan birini seçilerek aktive ediyoruz. Bu işlem için Aktivasyon Kodu’na ihtiyaç vardır.

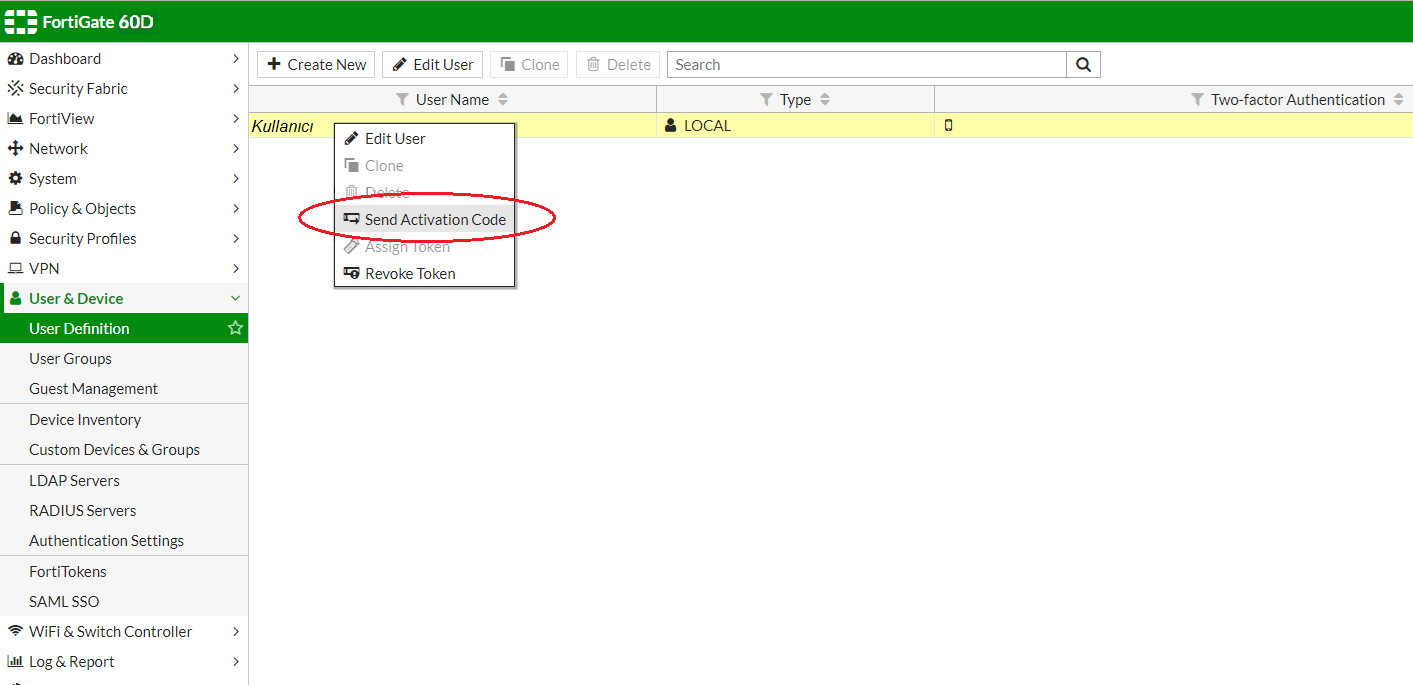

User&Definition sekmesinde kullanıcı adı üzerine giderek sağ tıklayıp, Send Activation Code seçiyoruz. Bu seçimden sonra bu kullanıcı hesabında tanımlı e-mail hesabına sistem tarafından otomatik bir e-mail gönderilir.

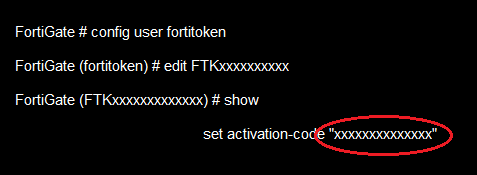

E-mail ile gelen Aktivasyon Kodu Fortigate üzerindeki ilgili alana girilir. E-mail gönderme/alma imkanı yoksa, Fortigate CLI ekranında sırasıyla,

FG # config user fortitoken

FG (fortitoken) # edit FTKxxxxxxxxxxxxx (fortitoken seri no)

FG (FTKxxxxxxxxxxxxx) # show

komutları kullanılarak Aktivasyon Kodu görüntülenebilir.

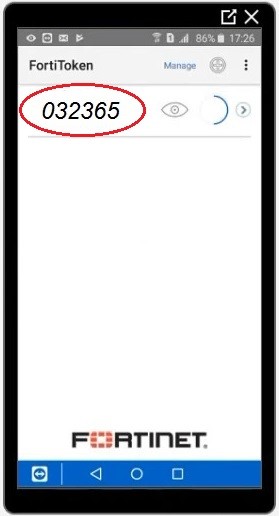

Akıllı telefonumuzda yüklü olan uygulama çalıştırılarak, yine e-mail ile gelen Aktivasyon Kodu girilir ve Token elde edilerek bununla VPN bağlantısı sağlanır.

.png)