Hizmet Olarak SOC

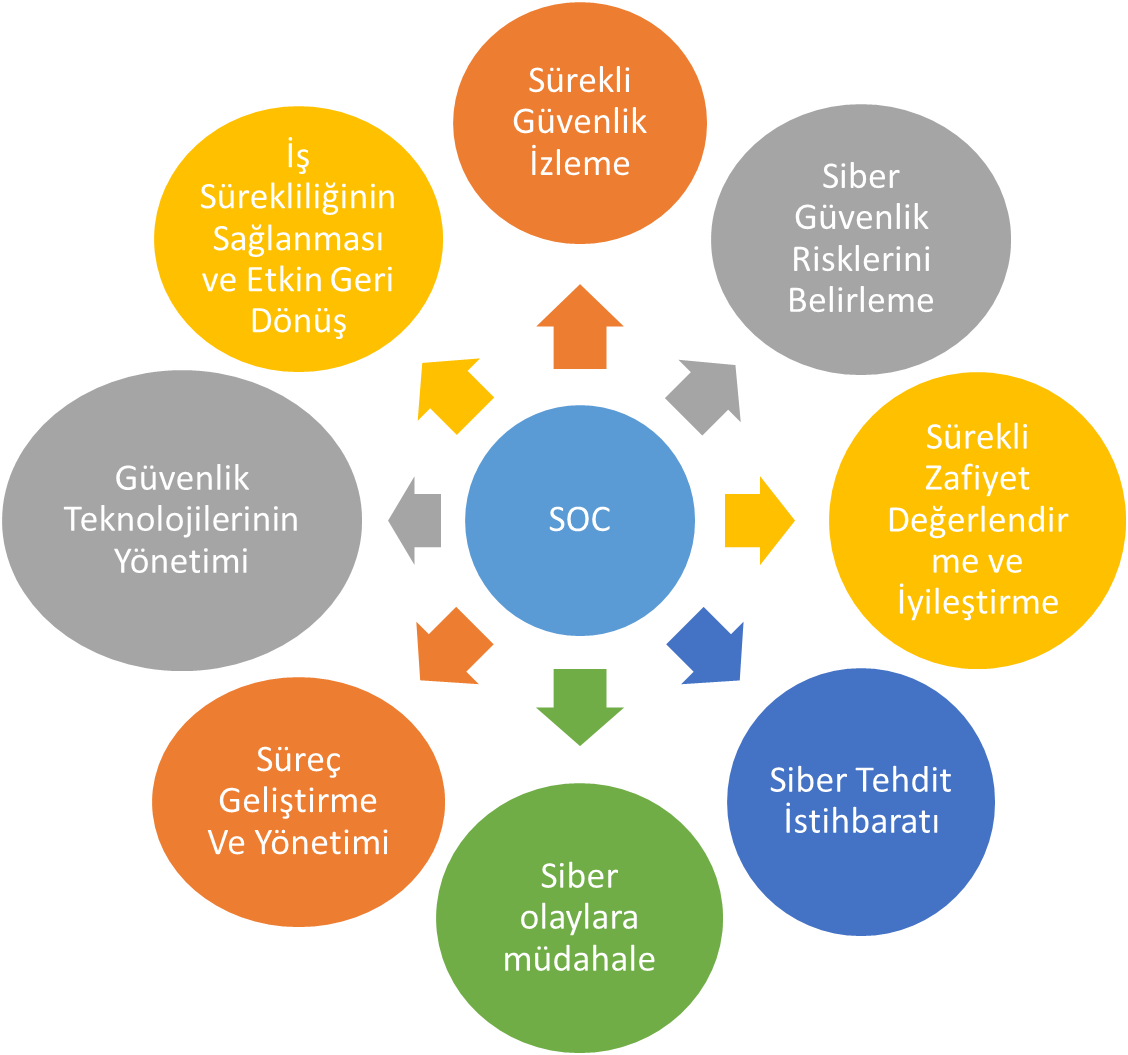

Güvenlik operasyonları merkezleri (SOC), ağlar, sunucular, uç nokta cihazları, veritabanları, uygulamalar, web siteleri ve diğer sistemlerdeki aktiviteleri izler ve analiz eder. Bir güvenlik ihlali ya da anormal aktivite araştırması yaparlar. SOC ekipleri, güvenlik olaylarının doğru şekilde tanımlanması, analiz edilmesi, tüm yapının savunulması ve incelenen olayların raporlanmasından sorumludur. Kurumların güvenliğinin sağlanması için 7/24 izleme, analiz ve müdahale edilerek yapılan SOC hizmeti günümüz siber saldırıları önlemek için oldukça önemlidir.

Siber Güvenlik Operasyon Merkezi Oluşturma Adımları

Analiz

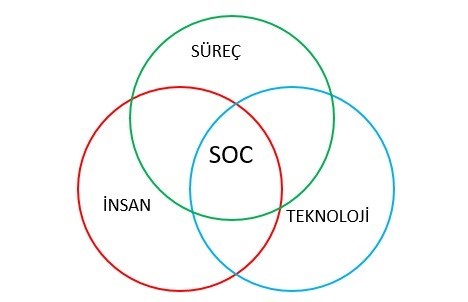

Soc’un Olgunluk modeline göre analiz çalışmalarının yapılmasıdır. Kurumun mevcut güvenlik organizasyonu (İnsan), Güvenlik Protokollerini (Süreç), ve kullandıkları yazılım ile araçlar analiz edilir ve ortaya belli bir olgunluk skoru ortaya çıkar.

Planlama

Ortaya çıkan olgunluk skoru incelenir ve ulaşılması istenen olgunluk skoruna karar verilir ardından bu skora ulaşabilmek için gerekli çalışmalar planlanır.

Kurulum

Bilgi güvenliği için organizasyon kurulması, ilgili kişilere gerekli eğitimler verilmesi ve uygulanacak güvenlik süreçlerinin belirlenmesi ve oluşturulması, belirlenen siber güvenlik kontrollerini hayata geçirecek ve destekleyecek teknolojilerinin temin edilmesi gibi çalışmalar gerçekleştirilir.

İşletim

Şu ana kadar bahsettiğimiz ana faaliyetlerin yürütülmesi ve sürekli iyileştirme çalışmalarını içerir.

Genel olarak soc bu işlemleri gerçekleştirir ve bu işlemler sayesinde hizmet sürekliliği sağlar.

Kurumsal anlamda bir soc kurulması güvenlik ile ilgili zafiyetleri azaltmak da önemli bir yere sahiptir.

Soc sadece belli cihazların kurulması ve konfigüre edilmesi ile başarıya ulaşabilecek bir yapı değildir belli yapı taşları ve süreçler doğrultusunda başarılı bir soc kurulabilmektedir. Burada önemli olan 3 bileşen bulunmaktadır.

Temel olarak Soc’lar aşağıdaki görevleri yerine getirirler. Soc’ların verimli ve efektif çalışmaları, aşağıdaki görevleri yerine getirmeleri için gerekli çalışmaların yapılması gerekmektedir.

İster basit bir DOS saldırısı isterse daha karmaşık bir fidye yazılımı saldırısı olsun, SOC tüm saldırılara karşı en önemli güvenlik tedbiridir. Siber güvenlik olaylarına, teknoloji çözümleri ve güçlü bir dizi süreç kombinasyonunu kullanarak yanıt verir. SOC ekibi, kurumların gelen ve giden trafiğini sürekli olarak izler ve analiz eder ve gerekirse uygun önlemleri alır.

SOC Tam Olarak Nelerden Oluşur ?

- Güvenlik Olayı ve Olay yönetimi (SIEM)

- Saldırı Tespit / Önleme Sistemi

- Güvenlik duvarı

- Antivirüs Ekibi

- Olay Yönetim Ekibi

Güvenlik Olayı ve Olay Yönetimi(SIEM)

Temel olarak, sistem tarafından oluşturulan uyarıları insan analiz eden bazı otomatik yazılımları kullanarak tüm gelen ve giden trafik günlüklerini izliyor.

SIEM, tüm logları USE CASES adı verilen bazı kurallarla çalıştırarak ve ardından bu kurallara dayalı uyarıları tetikleyerek çalışır. Bu uyarılar, SIEM ekibi tarafından 7 gün 24 saat izlenir. SIEM ekibi, Junior Analyst(L1), Analyst(L2), kıdemli analist(L3), SIEM admin(L3), SIEM manager ve Architect'ten oluşur.

L1 temel olarak uyarının yanlış pozitif mi yoksa negatif mi olduğunu görür.

L1 sorunu analiz edemiyorsa, bunu L2'ye iletir, o da önemli azaltma eylemlerini belirler ve SOC'deki ilgili ekiplere (antivirüs ekibi, Güvenlik Duvarı ekibi vb.) iletir.

L3/SIEM yöneticisi genellikle kullanım durumlarını yapılandırır, yeni tehditlere karşı yeni kuralları günceller. L3 ayrıca günlük kaynağı yapılandırması, SIEM yapılandırması, acil tehditler, karmaşık sorunları teşhis etme gibi karmaşık sorunları da çözer.

SIEM yöneticisi genellikle sistemin sağlık raporunu görür ekip ve ekipler arası işleyişi kontrol eder.

Architect (Mimar) genellikle birden fazla ekip arasında paylaşılır. SIEM'i ilk kurduklarında devreye giren ya da karmaşık işlerde L3'e yardım eden kişidir.

Saldırı Tespit / Önleme Sistemi

Saldırı tespit sistemi, kurulu herhangi bir arka kapıyı, şüpheli faaliyetleri tespit etmeye ve yöneticiye rapor etmeye devam eden bir takımdır. Bunu, ağ trafiği günlüklerini, beyaz liste veya kara liste IP'leriyle olan bağlantılarını sürekli olarak tarayarak yaparlar. Benzer şekilde IPS ekibi de önleyici tedbirler alarak bu tür izinsiz girişleri önlemeye çalışacaktır.

Güvenlik Duvarı

Tüm trafik, güvenlik duvarı adı verilen bir yazılımdan geçer. Güvenlik duvarı, yapılandırmasına bağlı olarak herhangi bir IP'ye veya dış ağa bağlanmanıza izin verir veya engeller. Örneğin, bir saldırgan web sitenize DOS saldırısı yapıyorsa. Güvenlik duvarı yöneticiniz, saldırganların IP adresini kara listeye alarak onu engelleyecektir.

Olay Yönetim Ekibi

Olay yönetimi ekibi. 7 gün 24 saat çalışırlar. Servis ve destek ekipleriyle yakın çalışırlar. Bir olay aldıklarında, hemen etki seviyesini belirlerler ve buna dayalı olarak bir olay oluştururlar. Daha sonra bu olaylardan sorumlu ekiple iletişime geçerek sürecin takibini yaparlar. Sonunda, olayı kapatmak için müşterinin iznini isteyebilirler.

Antivirüs Ekibi

Antivirüs ekibi genellikle yüklü virüsleri veya truva atlarını, casus yazılımları, kaydedicileri, keylogger'ları vb. algılar ve azaltır.

.png)