Kriptolama Yöntemleri Nelerdir ?

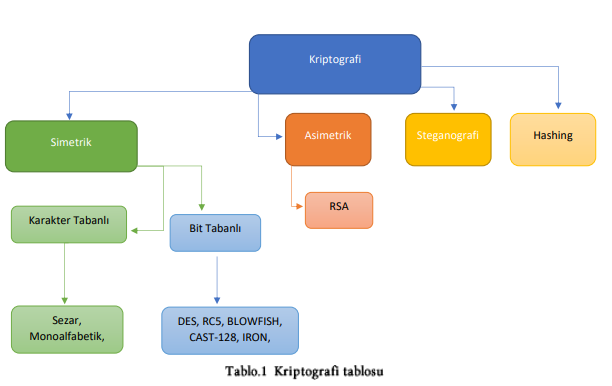

Günümüzde verilerin iletilmesinin yanı sıra verilerin güvenli bir şekilde iletilmesi için iletim esnasındaki gizlilik çok önem taşımaktadır. İletilmek istenen bilgilerin bir başkası tarafından kolayca erişilmemesi için şifreleme yöntemlerine başvurulmaktadır. Bu durumun genel ismi kriptolojidir. Kriptoloji hem kriptografiyi hem de kriptanalizi kapsar. (Şekil.1) Kriptografi, şifreleme algoritmaları kullanarak şifreleme oluşturma bilimidir. Kriptografi teknikleri ile ilgili her şey kriptolojiyle ilgilidir, çünkü bir kişi onu kırmaya çalışmadan bir şifrenin güvenliği belirlenemez. Kriptografi terimi daha sık kullanılır ve kriptoloji anlamına gelir.

Kriptoloji İlk Ne Zaman Kullanıldı ?

Kriptografi kullanımının bilinen ilk kanıtı, Mısır'daki 2. Khnumhotep'in mezarının ana odasında, MÖ 1900'lerde oyulmuş bir yazıtta bulundu. Bunlar sadece bazı şekiller bulunuyordu. Alışılmadık hiyeroglif semboller kullanıldığı gözlemlenmiştir.

Kriptolojide Kullanılan Bazı Kavramlar:

- Plaintext: Orijinal, düz metin.

- Ciphertext: Şifrelenmiş metin.

- Cipher: Düz metni, şifrelenmiş metne çeviren algoritma. Şifreleme algoritması.

- Encipher (encrypt): Düz metni şifrelenmiş metne çevirme.

- Decipher (decrypt): Şifreli metinden düz metni kurtarma.

- Kriptografi: Şifreleme yöntem ve prensipleri.

- Kriptanaliz: Kod kırma. Şifre ya da anahtar kullanmadan deşifre etme yöntem ve prensipleri.

- Kriptoloji: Kriptografi ve kriptoloji yöntem ve prensiplerinin tümünü ifade eder.

Geçmişte ilgilenilen kriptografi algoritmaları algoritmanın gizliliğine dayanmaktaydı. Günümüzde kullanılmakta olan modern ve güçlü şifreleme algoritmalar ise artık gizli değildir. Bu algoritmalar güvenliklerini kullandıkları farklı uzunluk ve yapılardaki anahtarlarla sağlarlar. Bütün modern algoritmalar şifrelemeyi ve şifre çözmeyi kontrol için anahtarları kullanır.

Kriptografinin Kullanım Amacı Nedir ?

Kriptografinin temel amacı, verilerin herhangi bir üçüncü tarafça okunmasını önlemektir. Çoğu sistem özel anahtarlı bir şifreleme sistemi kullanır. Bu sistem, gönderen ve alıcı arasında paylaşılan verileri şifrelemek ve şifresini çözmek için gizli bir anahtar kullanır.

Simetrik Şifreleme Algoritmaları

Şifreleme ve çözmede aynı anahtarı kullanma prensibine dayalı olarak çalıştıklarından “simetrik” olarak nitelendirilirler.

Bu sistemlerin avantajı hızı, dezavantajı ise ortak anahtarların belirlenmesi ve taraflara iletilmesinde karşılaşılan problemlerdir.

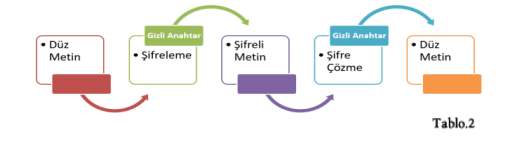

Simetrik şifreleme, bilgileri şifrelemek ve deşifre etmek için yalnızca bir gizli anahtar içeren en basit şifreleme türüdür. Simetrik şifreleme, kriptografi teknikleri ve şifreleme algoritmaları içinde en eski ve en iyi bilinen tekniktir. Bir sayı, bir kelime veya rastgele harfler dizisi olabilen gizli bir anahtar kullanır. Gönderen ve alıcı, tüm mesajları şifrelemek ve şifresini çözmek için kullanılan gizli anahtarı bilmelidir. (Tablo.2) Blowfish, AES, RC4, DES, RC5 ve RC6 simetrik şifrelemeye örnektir. En yaygın kullanılan simetrik algoritma AES-128, AES-192 ve AES-256'dır.

Asimetrik Şifreleme Algoritmaları

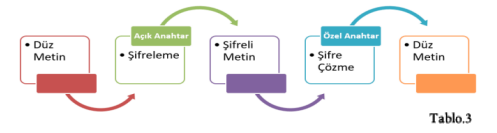

1976 yılında Stanford Universitesinden Diffie ve Hellman adlı araştırmacılar iki farklı anahtara dayalı şifreleme sistemi önerdiler. Bu sistemde bir tane şifreleme için(public key) ve bundan farklı olarak bir tanede şifre çözmek için(private key) anahtar bulunur. Private key, public key’ den elde edilemez. Kriptografi teknikleri arasında en karmaşık tekniktir. Açık anahtar, şifrelemek, özel anahtar ise şifreyi çözmek amacıyla kullanılır. Çiftteki bir anahtar herkesle paylaşılabilir; buna açık anahtar denir. Çiftteki diğer anahtar gizli tutulur; buna özel anahtar denir. Şifreleme algoritmaları, her iki anahtarı da bir mesajı şifrelemek için kullanılabilir. (Tablo3) Mesajı şifrelemek için kullanılan anahtarın tersi şifre çözme için kullanılır.

Asimetrik şifrelemenin temelinde bir kriptografi algoritması bulunur. Bu algoritma, bir anahtar çifti oluşturmak için bir anahtar oluşturma protokolü kullanır. Her iki anahtar da matematiksel olarak birbirine bağlıdır. Anahtar çiftleri arasındaki bu ilişki bir şifreleme algoritmaları arasında farklılık gösterir. SSH, OpenPGP, S / MIME ve SSL / TLS gibi birçok protokol şifreleme ve dijital imza işlevleri için asimetrik şifreleme kullanır. Ağ üzerinden güvenli bir bağlantı kurması gereken veya dijital bir imzayı doğrulaması gereken internet tarayıcıları da bu tekniği kullanır.

Steganografi Tekniği

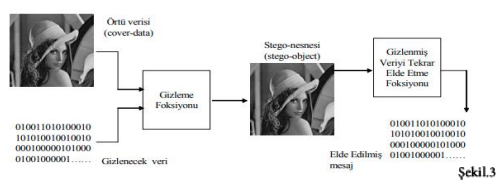

İçeriği anlaşılamayacak şekilde gizlemeye çalışan şifrelemenin aksine, steganografinin amacı, söz konusu nesne ya da içerikte mevcut olan gerçeği gizlemek için başka bir şey yerleştirerek gizlemektir. Bu bir tür şifreleme kullanmadan gizleme yöntemidir. Amerikan Bağımsızlık Savaşı’nda casuslar bir mektubun satırları arasına sadece ısıtıldığında görülebilen birtakım mesajlar yazdılar. M.Ö 440 yıllarında bir Yunan komutan, bir kölenin saçlarını tıraş ettirip bir mesaj yazdırır ve kölenin saçları uzadığında mesajı alıcıya gönderir. Ünlü ressam Da Vinci’ye ait not defterlerinin birinde gizli bir figür ortaya çıktı.

Bu aslında gizlenmiş bir mesaj değil, çizildikten sonra silinmiş bir insan figürüydü. (Şekil3) Ancak bu günümüzde kullanılan şifreleme algoritmaları sayesinde keşfedildi. Ek olarak, kriptografi ayrıca mikro noktalar veya birleştirme gibi teknikler kullanarak görüntülerdeki bilgilerin gizlenmesini de kapsar. Eski Mısırlıların bu yöntemleri karmaşık hiyerogliflerde kullandıkları biliniyordu ve Roma İmparatoru Julius Caesar, ilk şifreleme kullananlardan biri olmuştu.

Asimetrik Şifreleme ve Simetrik Şifreleme Karşılaştırılması

Avantajları

Asimetrik şifrelemenin kırılması simetrik şifrelemeye göre daha zordur.

Bu yöntem private-key ‘lerin karşılıklı aktarılmasını gerektirmez. Böylece simetrik şifrelemedeki anahtar dağıtım problemi çözülmüş olur.

Public Keylerin bize şifreli mesaj göndermek isteyenler tarafından bilinmesi gerektiğinden bu anahtarlar internette bir sunucu ile rahatça dağıtılmaktadır.

İki anahtarla şifrelemeden dolayı inkâr edememeyi sağlayan sayısal imza gibi yeni yöntemler geliştirildi.

Dezavantajları

Anahtarları kullanarak bilgileri çözme işlemlerinde CPU zamanının çok fazla olması. Bu zaman ileti uzunluğu ile üssel olarak artar.

.png)