Linksys İle FortiGate Arasında VPN Nasıl Yapılır?

Bu makalede FortiGate Firewall ve Linksys BEFVP41 arasında IPSec VPN tüneli kurmayı anlatmaktadır.

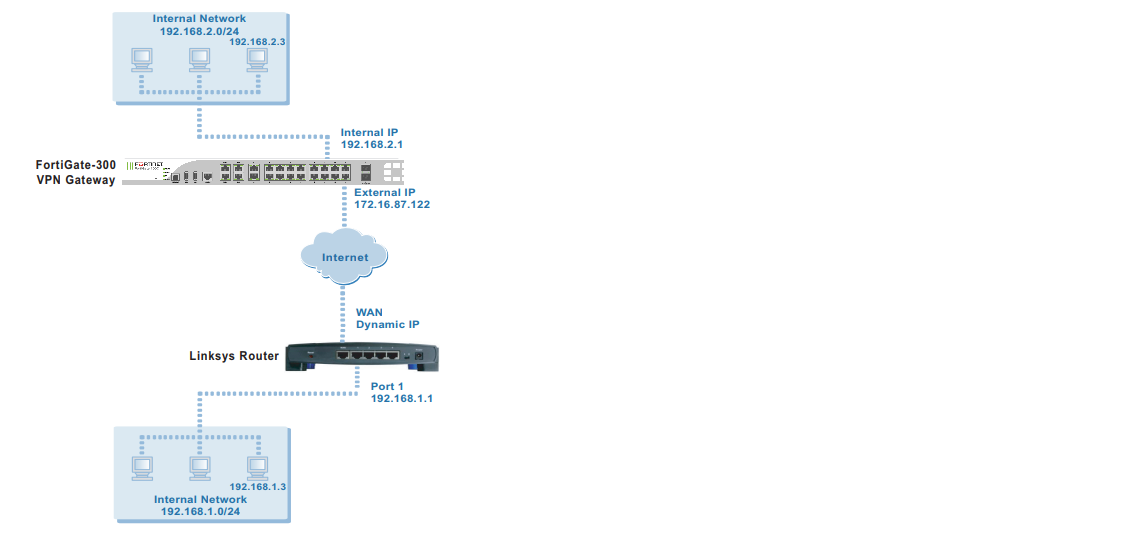

Network Topolojisi

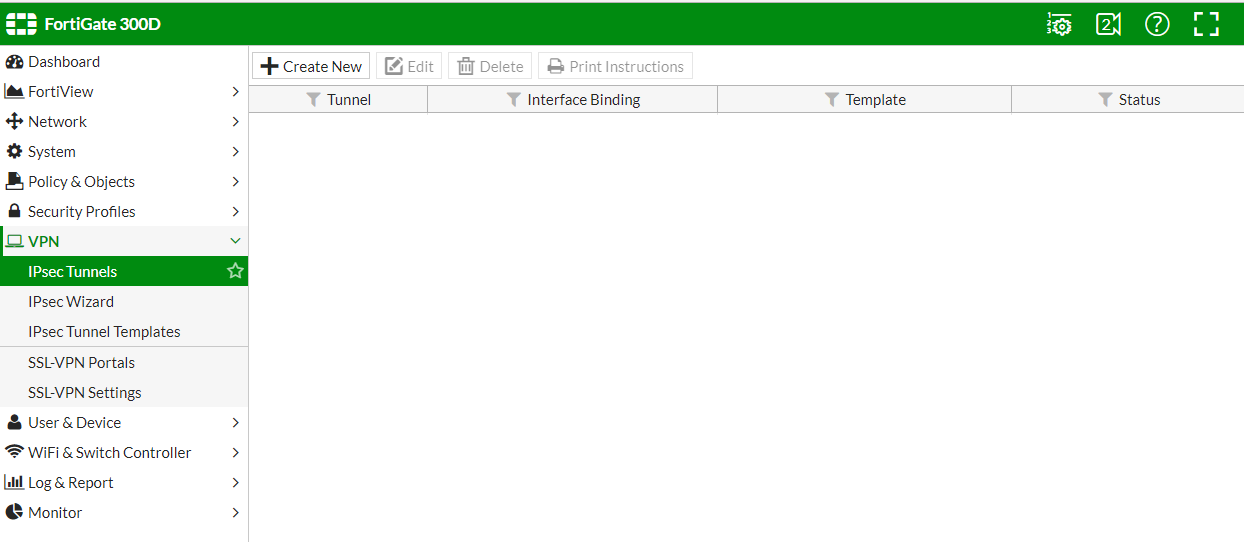

“VPN” sekmesi içinde bulunan “IPsec Tunnels” seçeneğine altında bulunan sayfada “Create New” ile yeni bir ipsec vpn oluşturulur.

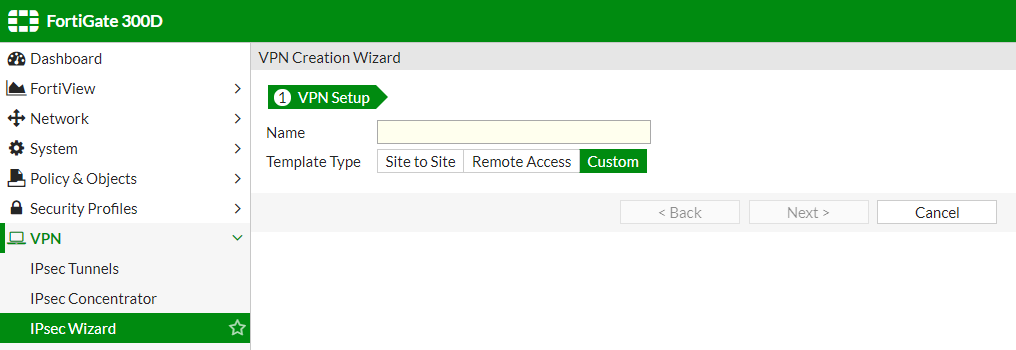

Açılan sayfada vpn için bir isim belirleyip “Template Type” olarak “Custom” ile devam ediyoruz.

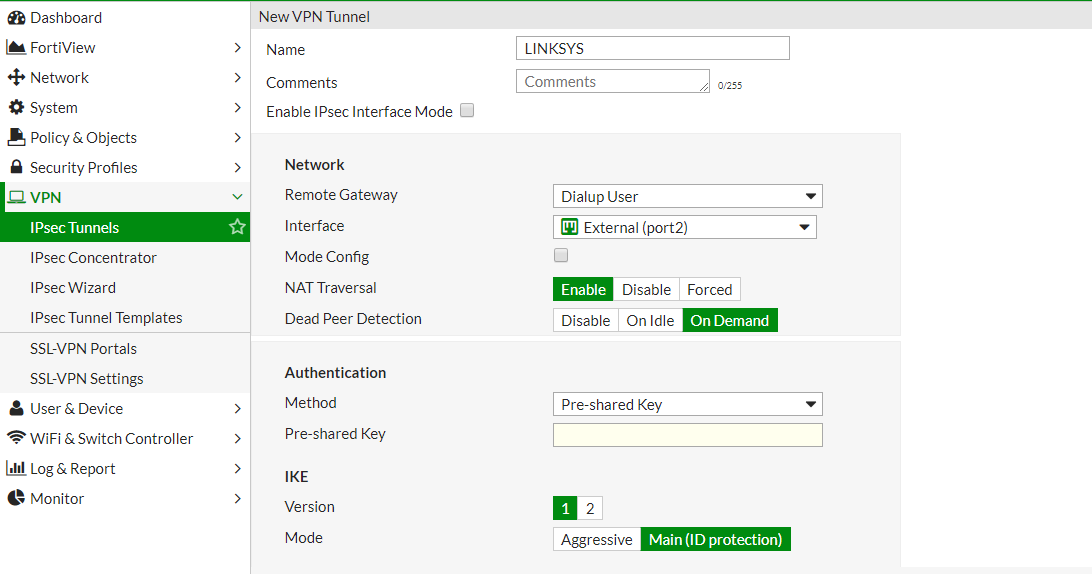

Öncelikle gelen sayfada “Enable IPsec Interface Mode” kutucuğunun tikini kaldırıyoruz.Linksys Dial-Up çalıştığı için remote ip adres yazmıyoruz onu yerine “Remote Gateway” kısmında “Dialup User” seçiyoruz. . “Interface” bölümünde ise bizim internetimizin bağlı olduğu interfacemizi seçiyoruz. “NAT Traversal” “Enable”,“Dead Peer Detection” “On Demand” olarak bırakılır. “Authentication” kısmında “Pre-shared key” bölümüne her iki cihazda da gireceğimiz kendi belirlediğimiz en az 6 karakterli bir key giriyoruz. “Mode”,“Main(ID Protection)” seçilmeli.”Peer Options” seçeneği default(Any peer ID) bırakılmalı.

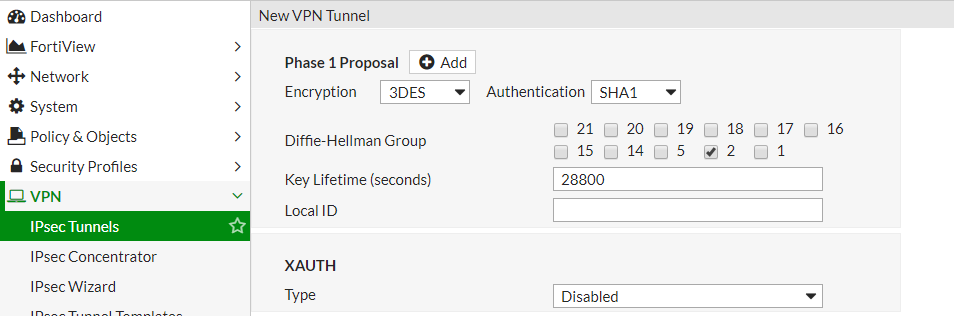

“Phase 1 Proposal” ayarlarında “Encryption” olarak “3DES – SHA1”,”Diffie – Helman Group” “2” ve “Key Lifetime(seconds)” “28800” olarak ayarlanmalı. “XAUTH” “Disabled” kalmalı.

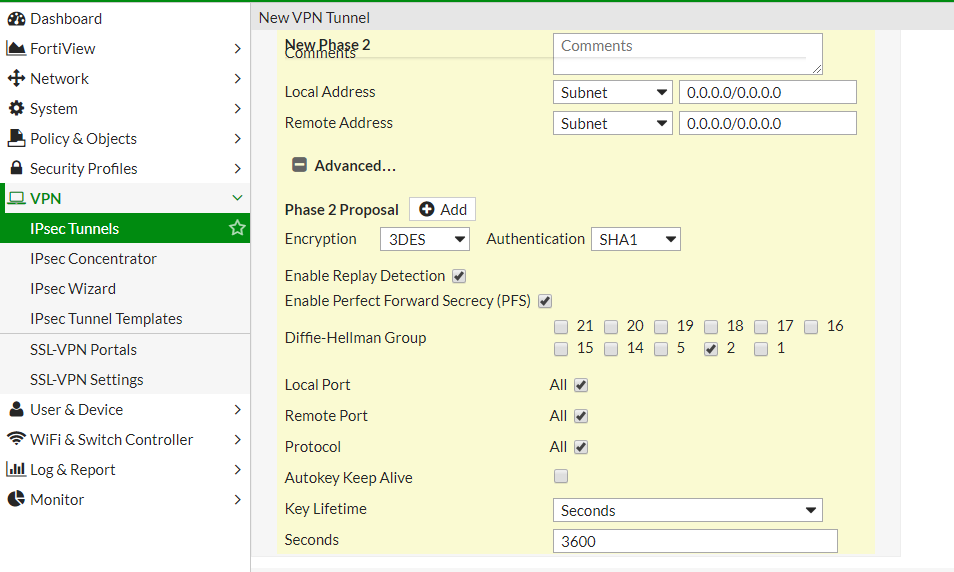

“Local Address” bölümünde Fortigate üzerin de vpn için kullanılacak adres bloğunu,”Remote Address” bölümünde ise “Linksys” üzerinde vpn için kullanılacak adres bloğunuz yazmamız gerekiyor. “Advanced” ile Phase 2 ayarlarının geri kalan kısmını yapabiliriz.

“Phase 2 Proposal” kısmında “Encryption” olarak “3DES – SHA1”,”Diffie – Helman Group” “2”,”Seconds” “3600” olarak ayarlanmalı.

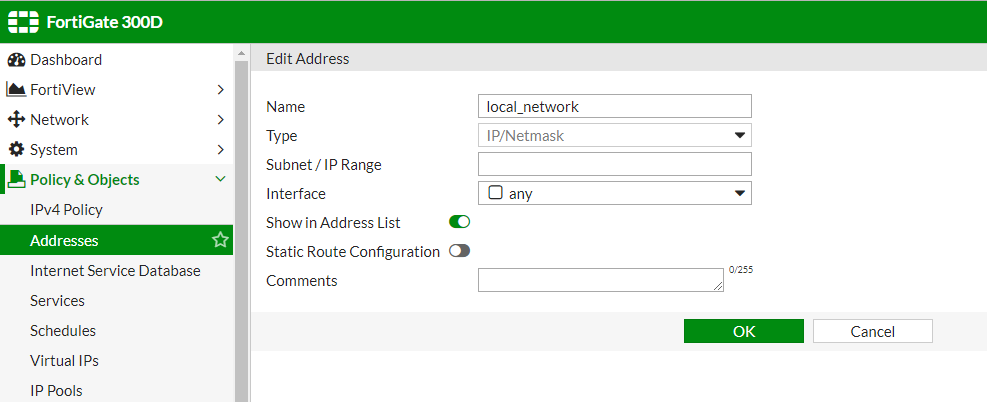

Vpn ayarlarından sonra adres oluşturmamız gerekiyor.

“Policy & Objects -> Address” “Create New” ile yeni bir adres oluşturabiliriz.

“Subnet/IP Range” Fortigate’ye bağlı olan ip/ip bloğunu yazıyoruz.

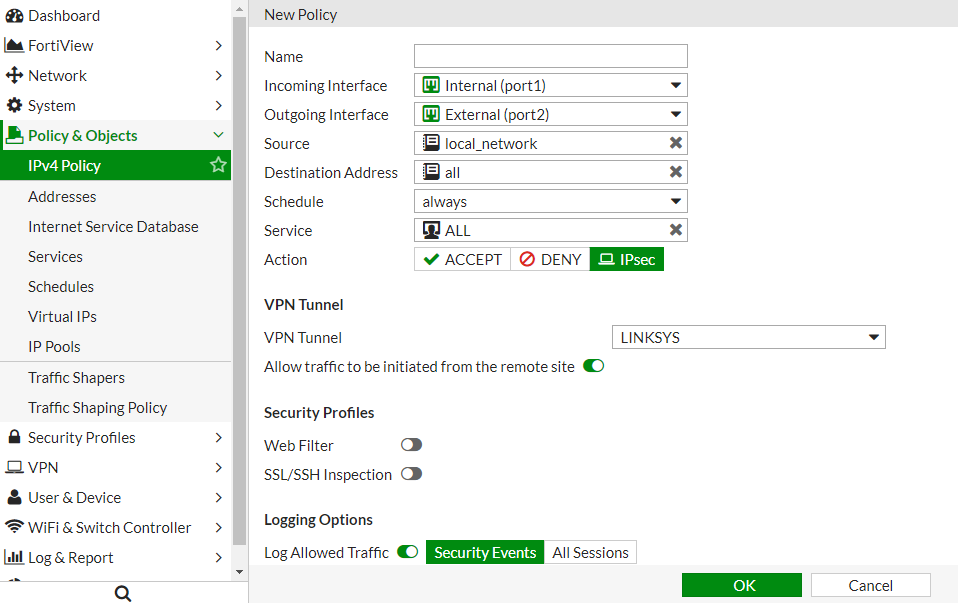

Bütün ayarlarımızdan sonra vpn için policy oluşturabiliriz.

“Policy & Objects -> IPv4” “Create New” ile yeni bir policy oluşturabiliriz.

“Incoming Interface” vpn içine giren networkün bağlı olduğu interface.

“Outgoing Interface” vpn için kullanmış olduğumuz internetin bağlı olduğu interface.

“Source” bu kısımda Internal Interface bağlı olan network adresi/adresleri seçilir. “All” da seçilebilir ya da adres oluşturup oluşturduğumuz adreside(local_network) seçebiliriz.

“Destination” bu kısımda “All” seçiyoruz.

“Action” kısmında “IPsec” seçilir, “VPN Tunnel” olarakta oluşturmuş olduğumuz vpn’i seçiyoruz.

“Allow traffic to be initiated from the remote site” remote networkün Fortigate’ye erişmesi için enable edilmeli. “OK” ile policy tamamlanır.

Linksys Router’ı Konfigüre Etme

Linksys router’ı konfigüre etmek için:

Linksys router’ın web tabanlı uygulamasına giriş yapın.

VPN sekmesini seçin ve aşağıdaki bilgileri girin:

Select Tunnel Entry:

Kullanılmamış bir tünel kaydı seçin.

VPN Tunnel:

Enabled

Tunnel Name:

Bir isim girin

Local Secure Group

Subnet’i seçin.

IP

192.168.1.0

Mask

255.255.255.0

Remote Security Gateway

IP Adresi seçin.

IP Address

FortiGate biriminin genel IP adresi. Bu örnekte WAN1 ağ arabiriminin adresi.

Encryption

3DES

Authentication

SHA

Key Management

Select Auto (IKE)

PFS

Enabled

Pre-shared Key

FortiGate birimi VPN phase 1 konfigürasyonunda girdiğiniz preshared key’i girin.

Key Lifetime

3600 seconds

Save Settings’i seçin.

Advanced Setting’i seçin ve aşağıdaki bilgileri girin:

Phase 1 Operation Mode

Aggressive mode’u seçin.

Phase 1 Proposal

Encryption: 3DES

Authentication: SHA

Group: 1024-bit

Key Lifetime: 3600 seconds

Phase 2 Proposal

Encryption: 3DES

Authentication: SHA

PFS: ON

Group: 1024-bit

Key Lifetime: 3600 seconds

Save Settings’i seçin.

.png)