NIST Cyber Security Framework Nedir?

Cyber Security Framework kritik altyapıya sahip her türlü organizasyona uyum sağlayabilen siber güvenlik risk yönetim aracıdır. Uygulandığı kurumda sürdürülebilir performans sağlamayı amaçlayan CSF, siber güvenlik ekosisteminde endüstri tarafından kabul edilmiş standartları (NIST SP 800-53 Rev.4, ISO/IEC 27001:2013, COBIT 5, CIS CSC, ISA 62443-2-1:2009, ISA 62443-3-3:2013) esas alarak 2014 yılında yayınlanmıştır.

CSF Yapısının Geliştirilme Nedenleri Nelerdir?

- Kritik altyapıya sahip tüm sektörlerde uygulanabilir güvenlik standartları ve kuralları belirlemek

- Performans ve verimliliğe dayalı esnek ve tekrarlanabilir bir yapı sağlamak

- Siber risklerin belirlenmesi, değerlendirilmesi ve yönetilmesine yardımcı olmak

- Mevcut siber riskler için iyileştirme alanları belirlemek

- Yayınlanmış standartların karşılamadığı güvenlik boşluklarını belirlemek ve bu boşluklar için eylem planları geliştirmek

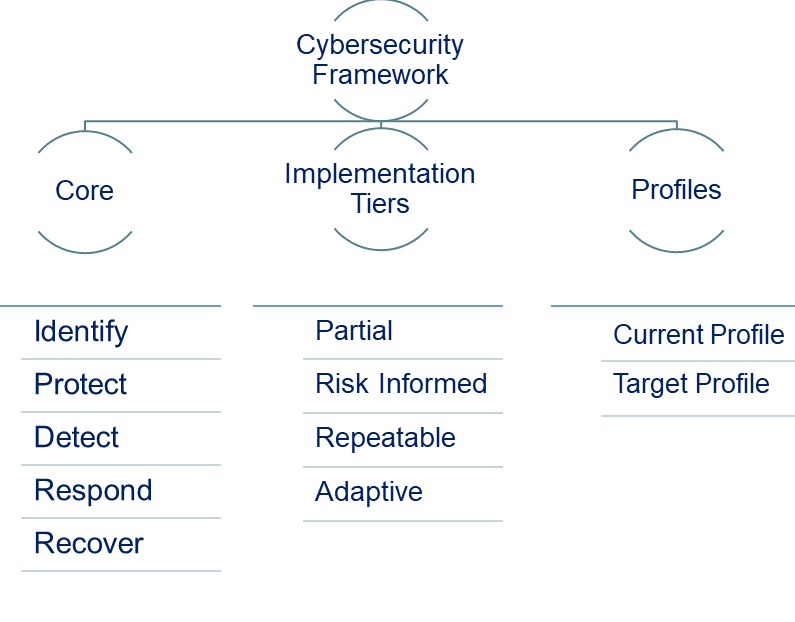

Core

Kategoriler halinde düzenlenen ve kategorilerin kabul görülen standartlarla ilişkilendirildiği bu bölüm, siber güvenlik risk yönetim yaşam döngüsüne ilişkin üst düzey bir stratejik görüş sağlamaktadır.

- Identify: Sistemlerin, insanların, varlıkların ve verilerin siber güvenlik riskini yönetmek için kurumsal bir anlayış geliştirilmesine yardımcı olmaktadır.

- Protect: Kritik servislerin korunmasını sağlamak ve potansiyel bir siber güvenlik olayının etkisini sınırlamak için uygun önlemleri içermektedir.

- Detect: Siber güvenlik olaylarının zamanında keşfedilmesini sağlamak için uygun faaliyetler geliştirmekte ve uygulamaktadır.

- Respond: Tespit edilen bir siber güvenlik olayına karşı harekete geçmek için uygun faaliyetleri içermektedir.

- Recover: Esneklik planlarını sürdürmek ve siber güvenlik olayı nedeniyle bozulmuş olan tüm hizmetleri geri yüklemek için uygun aktiviteler geliştirmekte ve uygulamaktadır.

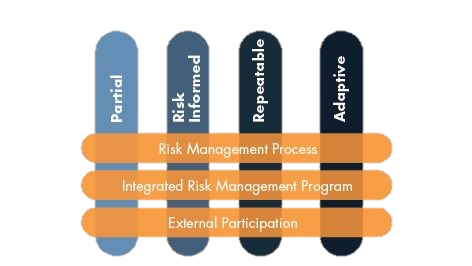

Implementation Tiers

Siber güvenlik riskinin nasıl yönetileceği ve kuruluşun hangi bölümlerinin daha yüksek güvenlik önceliğine sahip olduğu konusunda kurumsal karar vermeyi desteklemektedir. Partial, Risk Informed, Repeatable, Adaptive aşamalarını içermektedir. Daha yüksek aşamalara ilerlendikçe maliyet etkin ve karmaşık risk yönetim yaklaşımı ortaya çıkmaktadır.

|

Profiles

Profil, belirli bir uygulama senaryosunda standartların, kılavuzların ve uygulamaların ‘Core’ bölümünde bulunan fonksiyonlar ile uygun hale getirilmesi olarak tanımlanabilir.

Mevcut ve Hedef Profil olarak iki başlık altında incelenebilmektedir. Mevcut profilin tanımlanması, kurumların siber güvenlik programlarının CSF'e karşı objektif bir incelemesini yapmalarını ve mevcut güvenlik durumlarının ne olduğunu tam olarak bilmelerini sağlar. Hedef Profil, istenen siber güvenlik risk yönetimi hedeflerine ulaşmak için gereken sonuçları belirtir.

Profiller, mevcut profili ve hedef profili karşılaştırarak siber güvenlik duruşunu iyileştirme fırsatlarını belirlemek için kullanılabilir.

CSF Nasıl Kullanılır?

Bir siber güvenlik programının oluşturulması 7 adımda gerçekleşmektedir. Bu adımlar, siber güvenliği sürekli olarak iyileştirmek ve değerlendirmek için gerekli olduğunda tekrarlanmalıdır.

Adım 1: Önceliklendirme ve Kapsam

Kuruluş, hedeflerini ve üst düzey önceliklerini belirler. Siber güvenlik programında hangi işin ve hangi süreçlerin ele alınacağı kararlaştırılır.

Adım 2: Yönlendirme

Kuruluş; kapsam, yasal veya düzenleyici şartlar ve genel risk yaklaşımı ile ilgili sistemleri ve varlıkları tanımlar.

Adım 3: Mevcut Profil Oluşturma

Kuruluş, ‘Core’ bölümündeki hangi kategori sonuçlarına şu anda ulaşıldığını gösteren Mevcut Profil’i oluşturur.

Adım 4: Risk Değerlendirmesi Yürütme

Kuruluş, bir siber güvenlik olayının olasılığını ve olayın organizasyon üzerindeki etkisini anlamak için operasyon ortamını analiz eder.

Adım 5: Hedef Profil Oluşturma

Kuruluş, istenen siber güvenlik sonuçlarını tanımlayan kategorileri, kuruluş hedeflerini ve yasal uyumluluk ile ilgili gereklilikleri dikkate alarak değerlendirir ve Hedef Profil oluşturur.

Adım 6: Fark Belirleme, Analiz Etme ve Önceliklendirme

Kuruluş; Mevcut Profil ile Hedef Profil’i karşılaştırarak farkları ele alır, Hedef Profil’e ulaşmak için farklara yönelik eylem planı hazırlar ve kaynakları belirler.

Adım 7: Eylem Planını Uygulama

Kuruluş, önceki adımda belirtilen açıkları gidermek için hangi önlemlerin alınacağını belirler ve daha sonra Hedef Profil’e ulaşmak için mevcut siber güvenlik uygulamalarını ayarlar.

Sonuçlar

- Siber güvenlik tehditleri, kategorileri veya büyüklükleri ne olursa olsun, tüm kuruluşları etkilemeye devam etmektedir.

- CSF, yeni bir siber güvenlik programı oluşturmak veya mevcut siber güvenlik programlarındaki boşluğu analiz etmek ve iyileştirmek için bir araç olarak kullanılabilmektedir. Siber güvenliğin yönetimine kapsamlı bir yaklaşım getirerek iş gereksinimlerini kolayca karşılayacak şekilde yapılandırılmıştır.

- CSF kategorileri endüstri standartlarının kontrolleri ile eşleştirilmiş, standartların birleştirilmeleri kolaylaştırılmış ve siber güvenlik yönetimine esnek ve net bir yaklaşım sağlanmıştır.

.png)