Nmap Nedir ve Nasıl Kullanılır?

Nmap, ağ tarama ve zafiyet tespiti için kullanılan açık kaynaklı bir araçtır. İsmini Network Mapper’in kısaltmasından almaktadır. Ağ yöneticileri nmap'i sistemlerinde hangi cihazların çalıştığını belirlemek, mevcut ana makineleri ve sundukları hizmetleri keşfetmek, açık bağlantı noktaları bulmak ve güvenlik risklerini taramak için kullanırlar. Nmap, yüz binlerce cihazı ve alt ağı kapsayan geniş ağların yanı sıra tek ana bilgisayarı izlemek için kullanılabilir.

Nmap sistem bağlantı noktalarına ham paketler göndererek bilgi toplar. Yanıtları dinler ve bağlantı noktalarının örneğin bir güvenlik duvarı tarafından açık, kapalı veya filtrelenmiş olup olmadığını belirler. Nmap üzerinde bulunan modüller sayesinde port taraması, servis keşfi, versiyon ve işletim sistemi tespiti gerçekleştirebilir.

Nmap Nasıl Kullanılır?

Nmap Kali Linux işletim sistemiyle birlikte kurulu olarak gelmektedir. Farklı bir işletim sistemine kurmak isterseniz bu adresi ziyaret edebilirsiniz.

Nmap'i kullanabilmek için komut satırı arabirimlerine aşina olmanız gerekir. Otomatikleşmiş kurallar sadece temel düzeyde tarama yapmanıza yardım eder. Temel nmap komutu oluştururken “nmap {tarama türü} {opsiyonlar} {hedef}” dizilimi temel alınır.

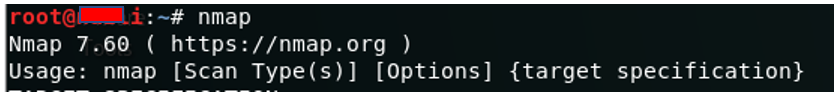

Nmap’i başlatmak için komut satırına “nmap” komutunu yazmanız yeterlidir.

Nmap kullanımında tüm komutları ve işlevlerini öğrenmek için komut satırına “nmap -help” ve “nmap -h” komutunu yazabilirsiniz.

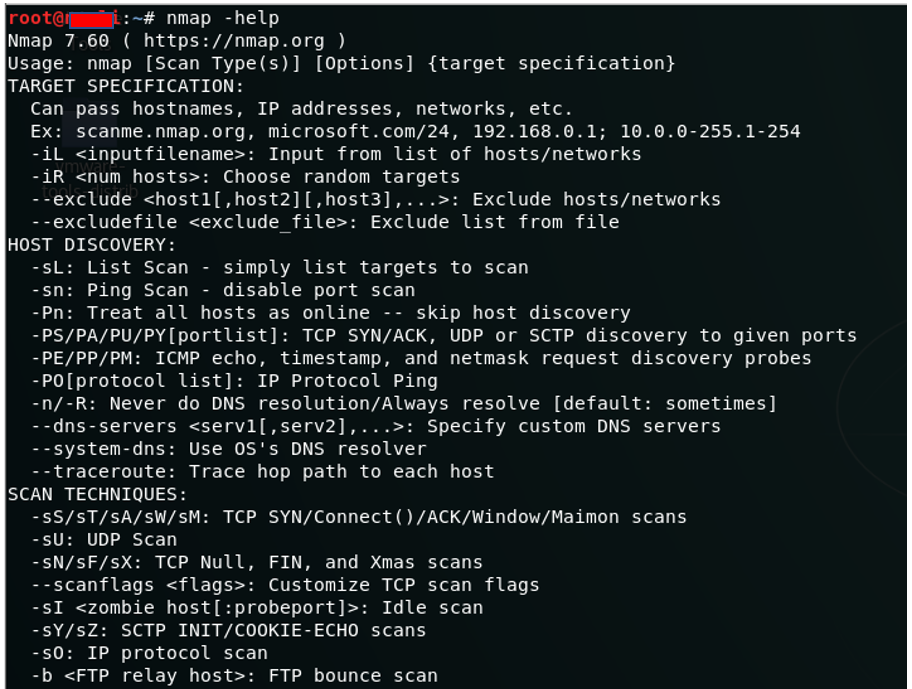

Nmap Hedef Belirleme:

Nmap taramasında hedefler farklı aralıklarda belirlenebilir. Örneğin:

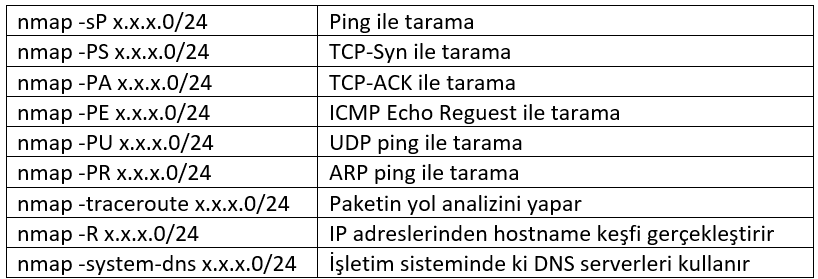

Nmap Keşif Çalışması:

Ağ üzerinde bulunan ve o esnada ayakta olan cihazların analizi yapılabilir.

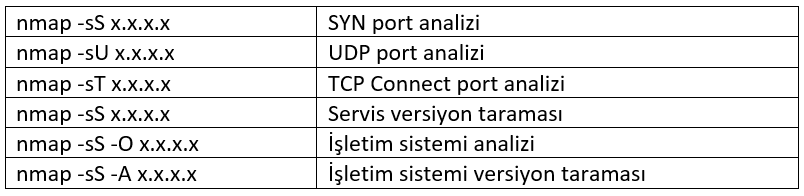

Port Tarama Teknikleri:

TCP Connect Scan: Hedef porta bağlanmak için SYN paket gönderir, karşılığında SYN/ACK paketi gelirse ACK paketi göndererek porta bağlanır ve portun açık olduğunu rapor eder, eğer SYN paketine RST cevabı gelirse portun kapalı olduğunu rapor eder. Bu tarama türünde açılan tüm oturumların hedef sistemde logolanmaktadır.

SYN Scan: SYN tarama oturumu tamamen açmaz, SYN paketinin karşılığında SYN/ACK paketi geldiğinde portun açık olduğunu rapor eder ve RST paketi göndererek oturumu kapatır, port kapalı ise hedef RST cevabı gönderir.

UDP Scan: UDP portlarının açık veya kapalı olduğunu analiz eder. UDP paketine gelen cevap “ICMP Port Unreacable” ise portun kapalı olduğu; UDP paketi ise portun açık olduğu anlaşılır.

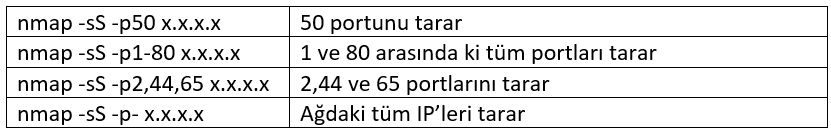

Port Belirleme ve Keşif Taramaları:

Hangi portların açık olduğu, bu açık portların üzerinde çalışan servisler ve bunlarla ilgili detaylı bilgiler öğrenebilir.

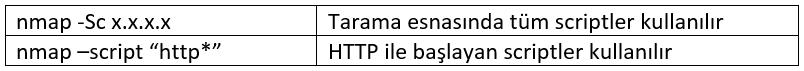

Script Motoru:

Nmap içerisinde bulunan scriptler ile testleri de gerçekleştirebiliriz. Nmap içinde yer alan tüm scriptlerle ilgili detaylı bilgiye buradan ulaşabilirsiniz.

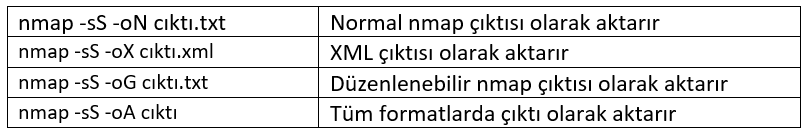

Çıktı Ayarlamaları:

Yapılan analizler farklı fortmalarda dışarıya aktarılabilir.

.png)