Otantikasyon Nedir?

Otantikasyon (Authentication) Nedir?

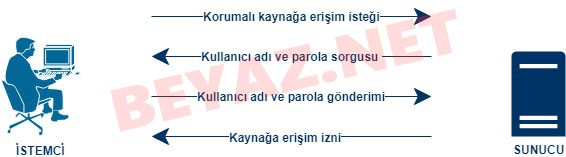

Otantikasyon kimlik doğrulama anlamında kullanılmaktadır. Kimlik doğrulama, herhangi bir sisteme erişmeye çalışan kullanıcının iddia ettiği kullanıcı olup olmadığını kanıtlama sürecidir. Web uygulamalarında oturum açmak için yapılan kimlik doğrulamada, kullanıcıya ait özel kullanıcı adı ve parola gibi metrikler kullanılır. Her kullanıcın oturum bilgileri kendine özgü benzersiz ve tahmin edilmesi çok zor olmalıdır. Oturum sağlanırken, kullanıcı ve sunucu arasında iki yönlü bir iletişim kurulur. Oturum yönetimi, bir sunucuya yapılan bağlantının durumunun korunması ve devamında bir sonraki oturum isteğine verilecek tepkinin hatırlanması için gereklidir Sunucudan alınan bilgiler ile oturum açmak isteyen kullanıcın bilgileri karşılaştırılarak doğrulama işlemi gerçekleştirilir.

Otantikasyon Faktörleri

Kimlik doğrulama faktörü, bir kaynağa erişmek isteyen kullanıcın kimliğini doğrulamak için kullanılan veridir. Kimlik doğrulamada kullanıcı adı ve parola en temel kimlik doğrulama türü olarak kabul edilmektedir. Kullanıcı adı ve parola kullanıcı tarafından belirlenir. Bu yöntem tek faktörlü kimlik doğrulama yöntemidir. Güçlü bir kimlik doğrulama işlemi saldırılara karşı dirençli ve güvenli olmalıdır. Bunun için en az iki faktörlü kimlik doğrulama işlemleri önerilmekte ve temel alınmaktadır. Kimlik doğrulama faktörü genellikle kullanıcıların bildikleri, sahip oldukları veya kalıtımsal bilgilerinden oluşturmaktadır. Bunların dışında dördüncü ve beşinci faktörlerde zamanla geliştirilmiş ve kullanılmaya başlanmıştır. Günümüzde kullanılan kimlik doğrulama faktörleri aşağıda verildiği gibidir.

Bilgi Faktörü: Bilgi faktörü, kullanıcının kişisel kimlik numarası, kullanıcı adı, şifre veya gizli bir sorunun cevabını içeren kullanıcının sahip olduğu bilgilerden oluşur.

Sahip Olma Faktörü: Sahip olma faktörü, kullanıcının sahip oldukları veya taşıyabileceği nesnelere dayanan kimlik bilgisidir. Örneğin tek kullanımlık şifreler, doğrulama için kullanılan donanımlar ( Örn. Dongle), telefona gelen onay mesajları vb.

Kalıtım Faktörü: Kalıtım faktörü tipik olarak parmak izleri, yüz tanıma, retina taraması veya diğer biyometrik verilerin kullanıldığı bir tür biyometrik tanımlamaya dayanmaktadır.

Yer Faktörü: Spesifikliği düşük olan konum faktörü genellikle diğer faktörlerle beraber kullanılır. Konum bilgileri GPS donanımlı cihazlar veya ağ yolları takip edilerek alınır. Konum faktörü kimlik doğrulamada genellikle tek başına kullanılmaz ancak erişim taleplerini sınırlamak için diğer kimlik doğrulama uygulamaları ile beraber kullanılmaktadır.

Zaman Faktörü: Zaman faktörü konum vektörü gibi tek başına kullanılmaz, diğer faktörlerle beraber kullanılır. Konum faktöründen farklı olarak kaynağa erişim zamanı dışında gelen taleplerin reddedilerek saldırılara karşı korunmasına dayanır.

Otantikasyon Yöntemlerinin Türleri

Kimlik doğrulamada genellikle kullanıcı adı ve parola bilgileri şifrelenip bir dosyada saklanır devamında doğrulama bu şifreli veri ile sağlanır. Kullanıcının giriş talebinde, girilen kullanıcı ve parola bilgileri şifrelenir ve şifreli dosya ile karşılaştırılır. İki şifre eşleşirse kullanıcı kimliği doğrulanır. Kimlik doğrulamada kullanılan bu yöntem, özellikle farklı sistemler arasında dağıtılan kaynaklar için bazı dezavantajlara sahiptir. Birincisi, bir sistemin şifre dosyasına erişebilen saldırganlar şifreleri ele geçirmek için karma şifrelere yönelik kaba kuvvet saldırıları uygulayabilir. Bir diğeri için, bu yaklaşım, çoklu sistemler arasında kaynaklara erişen modern uygulamalar için çoklu kimlik doğrulama gerektirir. Parola tabanlı kimlik doğrulama zayıflıkları, daha büyük kullanıcı adları, başlıklar ve semboller gibi karmaşıklık için minimum uzunluk gibi parola kuralları ile bir yere kadar güvenlik sağlar. Fakat birden çok bağımsız yöntem gerektiren sistemlerden daha savunmasızdır. Diğer kimlik doğrulama yöntemleri aşağıdaki gibidir.

İki faktörlü kimlik doğrulama: Kimlik doğrulamaya ikinci bir katman daha ekler. Kullanıcı parola ve kullanıcı adına ek bir kimlik doğrulama faktörü kullanılır. Genellikle önceden kaydedilmiş olan telefon veya e-postaya gönderilen tek kullanımlık şifre ile sağlanır.

Çok faktörlü kimlik doğrulama: Çok faktörlü kimlik doğrulama, kullanıcıların parmak izi veya yüz tanıma gibi bir biyometrik faktörün sahiplik veya bilgi faktörü ile kullanılmasını içerir.

Tek kullanımlık parola: Tek kullanımlık parola, kimliği doğrulama için otomatik olarak oluşturulan sayısal veya alfanümerik karakter dizisidir. Tek kullanımlık parolalar sadece bir kere oturum açmak için kullanılır. Genellikle parolasını unutan kullanıcıların oturumu açmaları veya parolalarını değiştirmek için üretilen parolalardır. Ayrıca mobil bankacılık işlemlerinde oturum açmak için üçüncü bir doğrulama faktörü olarak kullanılır.

Üç faktörlü kimlik doğrulama: Üç faktörlü kimlik doğrulama sistemleri, bilgi, sahip olma ve biyometrik kimlik doğrulama faktörlerini birlikte kullanır.

Biyometrik: Bazı doğrulama sistemleri sadece biyometrik tanımlamaya bağlı olsa da, biyometrik faktörler genellikle ikinci veya üçüncü doğrulama faktörü olarak kullanılır. Mevcut olan en yaygın biyometrik kimlik doğrulama türleri arasında parmak izi taramaları, yüz veya retina taramaları ve ses tanıma sayılabilir.

Mobil kimlik doğrulama: Mobil kimlik doğrulama kullanıcıları cihazlarıyla doğrulma işlemidir. Mobil kimlik doğrulama işlemi, bir defalık şifreler, biyometrik kimlik doğrulama veya QR kod doğrulama içerebilen çok faktörlü kimlik doğrulama içerir.

Sürekli kimlik doğrulama: Sürekli kimlik doğrulamada, kullanıcının her seferinde oturum açması ve kapatmasına alternatif olarak bir uygulama kullanılır. Kullanılan uygulamada hesap sahibi ile aygıt kullanıcısını doğrulamak amacıyla bir kimlik doğrulama puanı hesaplanır.

Siber Güvenlikte Otantikasyon

Siber güvenlikte Otantikasyon önem arz etmektedir. Çünkü bilgisayar sistemlerine, ağa, veritabanlarına, web sitelerine ve diğer ağ tabanlı uygulamalara veya hizmetleri içerebilecek diğer kaynaklara sadece kimliği doğrulanmış kullanıcıların (veya işlemlerin) erişmesine izin verilir. Böylece sistem ve ağ güvenliği sağlanarak kişisel ve hassas veriler korunur. Veri güvenliği konusunda ele alınan bir tabirdir.

Kimlik doğrulaması yapıldıktan sonra, kullanıcının sistem veya kaynağa erişim iznini doğrulamak için yetkilendirme işlemi yapılır. Kimliği doğrulanan kullanıcının kaynak veya sisteme erişim yetkisinin olmaması durumunda erişim izni verilmez.

Kimlik doğrulama ve yetkilendirme terimleri sıklıkla karıştırılmaktadır. Güvenlik mekanizmalarında birlikte kullanılmakla beraber farklı işlemlerdir. Kimlik doğrulama korumalı bir kaynağa erişmek isteyen kullanıcının kimliğini doğrulama işlemini gerçekleştirirken, yetkilendirme kimliği doğrulanmış kullanıcının kaynağa erişim izninin doğrulanma işlemidir. Kaynaklara erişişimin belirli kullanıcılarla sınırlandırılması süreci erişim kontrolü olarak adlandırılmaktadır.

.png)