Saldırı Göstergeleri

Sistemleriniz ve ağlarınız için kuvvetli bir savunma sağlamak, önemli bileşenlerden ve sekmelerden oluşan kompleks bir süreçtir. En önemlilerinden bir tanesi ise bilgi toplama işlemidir. Siber güvenlik operasyonlarının neredeyse tüm aşamalarında, günlükler ve farklı kayıt sistemleri ile çok büyük miktarda veri toplanır. Aynı zamanda günümüzdeki siber güvenlik ekipleri sistemlerin güvenliklerini düzenli bir şekilde takip eder ve bu sayede sistemleriniz ve ağlarınız ile ilgili şaşırtıcı büyüklüklerde veri toplanmış olur. Bu şekilde yapılan siber istihbarat hizmetlerinin hedefi, önemli kurum ve kuruluşların siber güvenlik tarafında barındırdığı riskleri anlamalarına destek olmaktır. Siber istihbarat çalışmaları sonucunda, kurumlara zarar verebilecek saldırı çeşitleri konusunda detaylı bilgiler edinmiş olunur.

Bu tür istihbaratların sonucunda ele geçen önemli veriler sayesinde tüm güvenlik gerektiren durumları saptayabilir ve sorunları kontrol altına alarak bunların yok edilmesi için daha mantıklı karar mekanizmaları oluşturulabilir. Bu şekilde herhangi bir kötü amaçlı saldırı gerçekleşemeden durdurma imkanına sahip olmuş olursunuz. Fakat bu aşamaların gerçekleşmesinin sonucunda önemli olan bir hususta verilerin ne anlama geldiklerini anlamak gerekmektedir. Siber tehdit istihbaratı ağ ve sistem güvenliği konusunda çeşitli teknolojilerle verilerin toplanması ve detaylı bir şekilde analiz edilmesi konusundaki aşamaları içermektedir. İstihbarat kelimesi “istihbar” kelimesinden gelmektedir. Haber alma veya yeni alınan bilgi anlamına gelmektedir. Bu kelimenin daha iyi anlaşılabilmesi için bazı temel kavramların bilinmesi gereklidir.

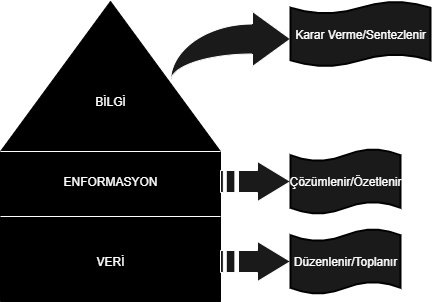

Şekil 1: İstihbarat Oluşum Şeması

Veri: Bilgisayar ortamında var olan bilgilerin, programlar aracılığıyla işlenebilmesini sağlamak için derlenmiş ve formüle edilmiş şekline veri denir.

Enformasyon: Karar verme mekanizmasını kolaylaştıracak biçimde verilerin toplanması, şekillendirilmesi veya işlenmiş verilerden ortaya çıkan gerçekliklerdir.

(Anlamlı) Bilgi: İnsan aklının erebileceği olgu, gerçek ve ilkelerin zenginleştirilmiş halidir.

Siber tehdit istihbaratı, herhangi bir kurum veya varoluşun güvenliğini riske atan mevcut saldırılar hakkındaki bilgilerin toplanması ve detaylı analizinin çıkartılmasına endeksli bir siber güvenlik alanıdır. Bu istihbaratın faydaları ise veri sızıntılarını engelleme ve finansal açıdan tasarruf sağlamaktır. Esasen kurum/kuruluşlara kendilerine karşı oluşan tehditleri göstererek bu tehditlerin anlamlandırılmasına yardımcı olmak ve yüksek düzeyde koruma sağlamaktır. Konumuzun ana başlığı olan (Indicators of Compromise) taktiksel istihbarata girmektedir.

Taktiksel İstihbarat: Sistem ve ağ üzerindeki olabilecek kötü amaçlı girişimleri nitelendiren verileri içerir. IOC (Indicators of Compromise) adındaki bu veriler içinde bulundukları yapıdaki sıra dışı ve şüpheli hareketleri içermektedir. Taktiksel İstihbarat, Endpoint Protection, Firewall, Anti-Spam, SIEM, IDS/IPS, DLP gibi güvenlik çözümlemelerine de entegre edilmektedir.

IoT cihazlara kadar birçok konuda önemli veriler açıklayan WatchGuard Türkiye ve Yunanistan Ülke Müdürü Yusuf Evmez, aşağıda da belirtildiği gibi önemli siber güvenlik gerçeklerine dikkat çekmektedir.

- “Araştırmaya göre her yıl 3 Amerikalıdan biri siber saldırılara uğrarken, her 39 saniyede bir hacker saldırısı gerçekleşiyor.” (Evmez, 2020)

- “FBI, Covid-19 salgınından beri siber suçlarda yüzde 300 artış olduğunu bildirdi.” (Evmez, 2020)

- "Sağlık sektörü siber saldırıların hedefinde bulunuyor.” (Evmez, 2020)

- “2025 yılına kadar bağlı IOT cihazlarının sayısı 75 milyar adet olacak.” (Evmez, 2020)

- “Siber güvenlik ihlallerinin yüzde 95’i çalışan hatasından kaynaklanıyor.” (Evmez, 2020)

- “Çoğu şirketin veri ihlallerini tespit etmesi yaklaşık 6 ay sürüyor.” (Evmez, 2020)

Olayların bu denli kritik olmasından dolayı siber tehdit istihbaratının da önemi oldukça artmaktadır. Her gün değişen ve gelişen dünyada kurum, kuruluş veya kişisel güvenliğin tehdit altında olması bu tip savunma sistemlerine olan ihtiyacı en üst düzeye çıkarmaktadır. Aksi taktirde bu tip saldırıların daha fazla geniş alanlara yayılması ve meşrulaştırılması sektörler kadar insan hayatının tehlike altında olmasını da tetiklemektedir. Güvenlik sistemlerinin sürekli güncel tutulması ve düzenli takip edilmesi ile içinde bulunulan risklerin kötü sonuçları yaşanmadan önce tespit edilmeli, gereken tüm analizlerin yapılmasının ardından mümkün olduğunca gerçekleştirilecek saldırıların önüne geçilmelidir.

Saldırıların önüne geçilmesi hususunda birçok önemli savunma teknolojileri bulunmaktadır. Fakat IOC olarak adlandırılmış olan veriler bir insanın kışın kar üzerinde yürümesi ve ulaşacağı noktaya kadar iz bırakması gibi saldırıyı gerçekleştiren kişi veya oluşumların saldırı öncesi ve sonrası için önemli deliller bırakması münasebetiyle siber tehdit istihbaratının en etkili ve önem arz eden bileşeni olarak günümüzde kullanılması kaçınılmaz olmuştur.

Saldırı Göstergeleri (Indıcators Of Compromıse) Nedir?

Saldırı (Uzlaşma) göstergesi veya Indicators of Compromise (IOC), herhangi bir aygıttaki güvenlik ihlallerine karşı kanıtların ifade edilmesine yarayan adli bir terimdir. Bu veriler şüphe içeren bir olay, güvenlik durumları veya ağda gelen çeşitli sinyallerden sonra toplanır. Aynı zamanda güvenlik zafiyetlerini tespit etme ve sıra dışı etkinlikleri takip etme amacıyla IOC verilerini düzenli bir şekilde kontrol etmek günümüzde çok önemlidir. Bu tip uygulamalar ile tehlikeli ve şüphe arz eden dosyaların anlamlaştırılması ve yalıtılması için daha kreatif araçların geliştirilmesi muhtemeldir.

IOC olarak adlandırdığımız veri parçaları BT uzmanlarının veri ihlallerini, zararlı yazılımların bulaştırılmasını ve diğer güvenlik zafiyetlerinin belirlenmesinde yardımcı olur. Tehlike göstergelerini iyi bir şekilde anlamak için ağ tarafında olan tüm süreçlerin izlenmesi, kötü amaçlı etkinliklerin ve güvenlik ihlallerinin önceden tespit edilmesine olanak sağlar.

Her bir durumda farklı şekillerde karşımıza çıkması nedeniyle uzlaşma göstergelerini tespit etmek her zaman kolay olmamaktadır. Kompleks kod dizileri, meta veriler ve günlükler şeklinde değişik varyasyonlarda olabilmektedir. Bu yüzden BT uzmanları ve bilgi güvenliği ekipleri, bilginin anlamlandırılması ve çeşitli sapmaları tespit etmek için genelde bu bilgiyi ortama konumlandırmaya uğraşırlar. Ardından bu bilgilerin aralarında bir bağıntı bulabilmek için birçok göstergeyi bir araya getirmektedirler.

Uzlaşma göstergelerinin yanı sıra saldırı göstergeleri (IOA) de mevcuttur. Saldırı göstergeleri uzlaşma göstergelerine benzer özellikler barındırır fakat mümkün veya süreç olarak devam eden bir uzlaşmayı açıklamak yerine, bu göstergeler saldırının devam ettiği müddetçe saldırganın yapmış olduğu etkinliklere işaret eder.

Uzlaşma ve saldırı göstergelerinin anahtarı oluşacak durumlara önceden hazırlıklı olmalıdır. Erken uyarı işaretlerinin çözümlenmesi kolay olmayabilir fakat IOC güvenliği ile bunların analizi ve anlaşılması herhangi bir işletmenin ağlarını muhafaza etmek için mümkün olan en iyi kazancı sağlar.

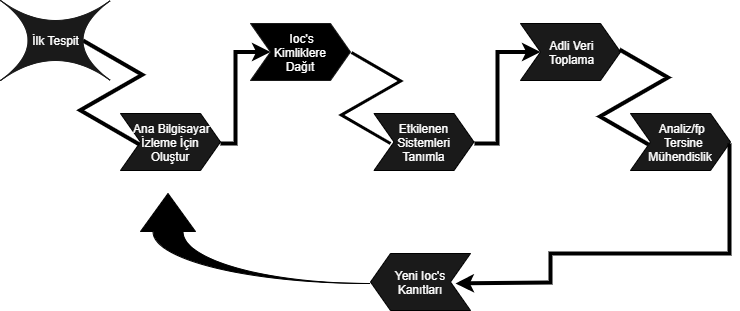

Bilgi güvenliği ve BT ekiplerinin kontrol etmesi gerektiği çeşitli türlerde uzlaşma göstergeleri mevcuttur. Bunların hepsinin önemli bir etkin değeri vardır fakat önde gelen başlıkların açıklanması ve analiz edilmesi bu tür saldırıların içerikleri hakkında hem bilgi sahibi olmanıza hem de süreçlerin anlaşılmasına yardımcı olur. Aşağıda önemli olarak belirlenen başlıklar ve IOC iş akışı için gereklilikler Şekil 2’deki gibi belirtilmiştir.

Şekil 2: IOC İş Akışı

Siber tehdit istihbaratının önemi için yapılan bir ankete göre; şirketlerin %40’ında son 2 yılda maddi olarak sonuçlanan bir güvenlik ihlali yaşanmıştır ve ihlallerin %80’ininin tehdit istihbaratı ile engellenebileceği ya da hasarın en aza indirgenebileceği tespit edilmiştir. Katılımcıların sadece %36’sı şirketlerinin savunmasını güçlü olarak değerlendirmiştir. Katılımcıların neredeyse yarısı bir saldırının sonuçlarını önlemek ve azaltmak için aldıkları istihbarat verilerini artırmaktadır. (Ponemon Enstitüsü, 2015)

Uzlaşma göstergelerini takip etmek ve sürekli artırmak, kurum veya kuruluşların güvenlik ile ilgili olaylarda tespit ve saldırılara karşı yanıt verme konularında daha efektif ve geniş bir perspektif sunmuş olur. IOC’lerin toplanması ve aralarındaki bağların araştırılması, güvenlik ekiplerinin farklı güvenlik cihazlarından henüz tespit edilememiş olabilecek şüphe ve risk içeren etkinlikleri belirleyebileceği anlamına gelmektedir. Aslında uzlaşma göstergelerinin sağlamış olduğu verilerin kullanılması ile güvenlik ekiplerinin bilgiye endeksli kararları verme konusunda daha hızlı, esnek ve doğru sonuçların alınması noktasında çok önemlidir. Bu şekilde kazanılan hız bakımından her türlü zararlı aktivitenin daha fazla yayılmasından önce kontrol altına alınması ve artık dönüşü olmayan kötü amaçlı işlerin önüne geçilmesi esasında engelleyici bir katman görevi görmüş olacaktır.

.png)