Web Uygulamaları Penetrasyon Testleri Metodolojileri

Web siteniz ve hizmet sağlamakta olduğunuz web uygulamaları, kurumların dış dünyaya açılan penceresidir bu aynı zamanda, kötü niyetli kişiler için potansiyel saldırı hedefi anlamına gelmektedir. Web Uygulamaları üzerinde gerçekleştirilecek güvenlik testleri, dış dünyadan bu uygulamalara karşı gerçekleştirilebilecek saldırılara karşı dayanıklılığı belirlememize imkân sağlayacaktır. Web sunucu uygulamaların karmaşık bir yapıya sahip olması ve veri tabanları ile etkileşime geçmesi kod enjeksiyon saldırılarına davetiye çıkarmaktadır bununla beraber güvenlik göz önünde bulundurularak yazılmayan kodlar kurumlara çeşitli saldırılara maruz bırakabilmektedir.

Gerçekleştirilen web penetrasyon testleri sayesinde gelebilecek bir saldırıya karşı sistemin ne kadar güvenli olduğu, saldırının nasıl bir etki bırakacağı gibi ölçümlerde yapılabilmektedir.

Kurumlar neden web penetrasyon testi yaptırmalı:

Kurumlar sahip olduğu bilişim sistemlerindeki güvenlik zafiyetlerini farklı bir göz tarafından kontrol edilmesi ve raporlanması gerekmektedir her ne kadar güvenlik önlemleri alınsa da saldırganlar tarafından sistemin istismar edilmesi için kullanacakları tekniklerin sınırı yoktur. Bunlara ek olarak PCI, HIPAA, gibi uluslararası standartlar da Pentest yaptırmayı zorunlu kılmaktadır

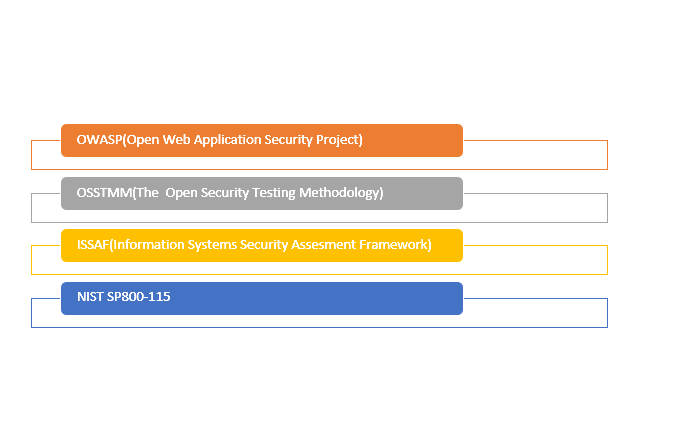

Web Pentest Metodolojileri Nelerdir?

Sızma Testi metodolojileri çeşitli topluluklar, ilgili kurum ve kuruluşlar tarafından güvenlik denetim testlerinin daha sağlıklı ve tekrar edilebilir sonuçlar üretilmesi için oluşturulmuş ve genel kabul görülmüş standartlardır.

Web Pentest Sızma testi ve güvenlik denetimleri için başlıca kabul görmüş 4 standart bulunmaktadır Bu standartlar şunlardır:

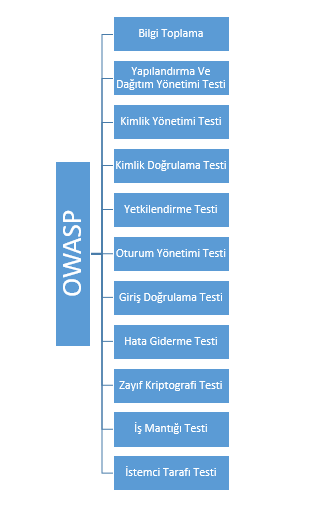

OWASP (Open Web Application Security Project)

OWASP Foundation tarafından oluşturulan bu kılavuz kurum ve kuruluşlara web uygulamalarının denetimi için, web uygulamalarının test aşamaları ve kontrol listeleri gibi argüman ve programlar konusunda yardım etmek amacıyla yazılmıştır. Bu kılavuzda bulunan mevcut pratik bilgiler ve geniş anlatımlar ile örnek bir referans ve metodoloji olarak kullanılabilir. Oluşturulan bu kılavuz sayesinde firmalar güvenilir ve güvenli bir yazılım oluşturmak için web uygulamalarını test edebilirler. OWASP Foundation tarafından 2004 yılında “The OWASP Testing Guide v1” adı ile açık kaynak şeklinde ilk test rehberi kamuoyuna sunulmuştur.2014 yılında ise web uygulama güvenliği üzerine yayınlanmış en kapsamlı kaynak olan “The OWASP Testing Guide V4” yayınlanmıştır.

OWASP 11 ana başlık altında değerlendirilir. Bunlar sırasıyla şu şekildedir;

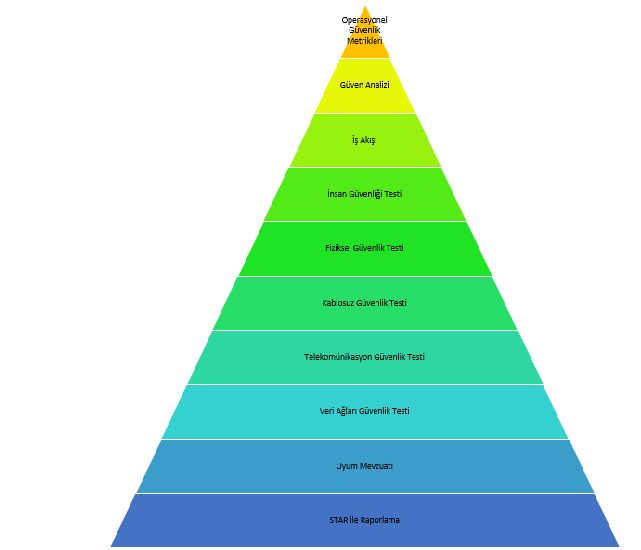

OSSTMM (The Open Source Security Testing Methodology Manual)

İlk olarak 2001 yılının Ocak ayında ISECOM tarafından yayınlanmıştır. OSSTMM açık kaynak bir güvenlik testi metodolojisidir. Operasyonel güvenlik anlamında önemli ölçüde güvenlik seviyesini artıracak eyleme geçirilebilir bilgiler sunmaktadır. PTES (Penetration Testing Execution Standart)’tan ise ISO 27001 referansını desteklediği söylenilebilir.2010 yılında OSSTMM versiyon 3 hazırlanmıştır. Şu an OSSTMM 4 ise taslak halinde yayınlanmış bulunmaktadır.

OSSTM’e ait sıralama şu şekildedir;

ISSAF(Information Systems Security Assessment Framework)

Bilgi Sistemleri Güvenlik Değerlendirme Sistemi(ISSAF)aktif bir topluluk olmamasına rağmen, iyi bir sızma testi referans kaynağıdır. İlk olarak 2005 yılında yayınlanmıştır ve herhangi bir güncelleme gelmemiştir. Güvenlik kontrol listeleri ve bilişim güvenliği argümanlarının değerlendirme ölçeklerini sunar. 45 başlıktan oluşur.

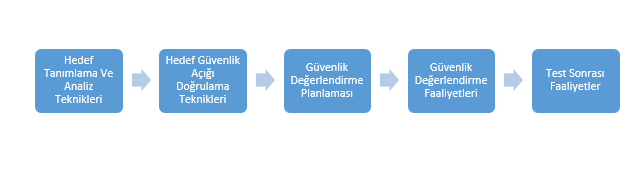

NIST SP800-115

Web penetrasyon test konusunda sen standartımız Abd Ulusal Standartlar Ve Teknoloji Enstitüsü tarafından 2008 yılında yayınlanmıştır. NIST SP800-115(Bilgi Güvenliği Test Ve Değerlendirme Teknik Kılavuzu) olarak isimlendirilen metodoloji günümüzde hâlâ önemli bir referans kaynağı olmaktadır. Kurum ve kuruluşlara teknik anlamda bilgi güvenliği test ve yöntemlerini planlama, yürütme, bulgu analiz yöntemleri, konularında yardımcı görevini üstlenmiş bir rehberdir. Oluşturulan bu kılavuz sızma testi ve inceleme süreçlerinin ve prosüdürlerinin oluşturulması, uygulanması ve devamlılığı için pratik öneriler sunar.

Bu kılavuz beş ana başlıktan oluşur. Bunlar;

.png)