XDR Nedir, Nasıl Çalışır? EDR ile XDR Arasındaki Benzerlik Ve Farklar Nelerdir?

EDR Nedir?

EDR (Endpoint Detection and Response - Uç nokta Tehdit Algılama ve Yanıt) Son kullanıcı cihazları üzerine kurulan, bilgi güvenliğinin arttırılmasını ve veri ihlallerinin azaltılmasını temel alan araçlardır.

Endpoint üzerindeki zararlı zararsız tüm aktiviteleri toplamaktadır. Bu aktiviteler genel olarak process aktiviteleri, network aktiviteleri, register (windows temelinde) aktiviteleri gibi… Sonrasında bu aktiviteler içerisindeki zararlı durumların tespiti aynı zamanda bu olaylara müdahale yeteneği konusunda çözüm sunmaktadır. Toplanan bu veriler üzerinde daha ileriki zamanlarda işlem ve/veya analiz yapma imkanı sağlamaktadır.

EDR araçları antivirüs öğelerine ek olarak gerçek zamanlı anomali algılama, uyarma, uç noktalarda çalışan işlemlerin takibi ve kayıtlarının tutulması gibi özellikler ile tehditlerin görünürlüğünü arttırır, adli analizi kolaylaştırır.

EDR genel olarak endpoint (son kullanıcı) üzerinden koruma sağlamaktadır. EDR koruma kapsamı geliştirilerek ortaya çıkan ürün ise XDR (extended detection and response) olarak adlandırılmıştır.

XDR Nedir?

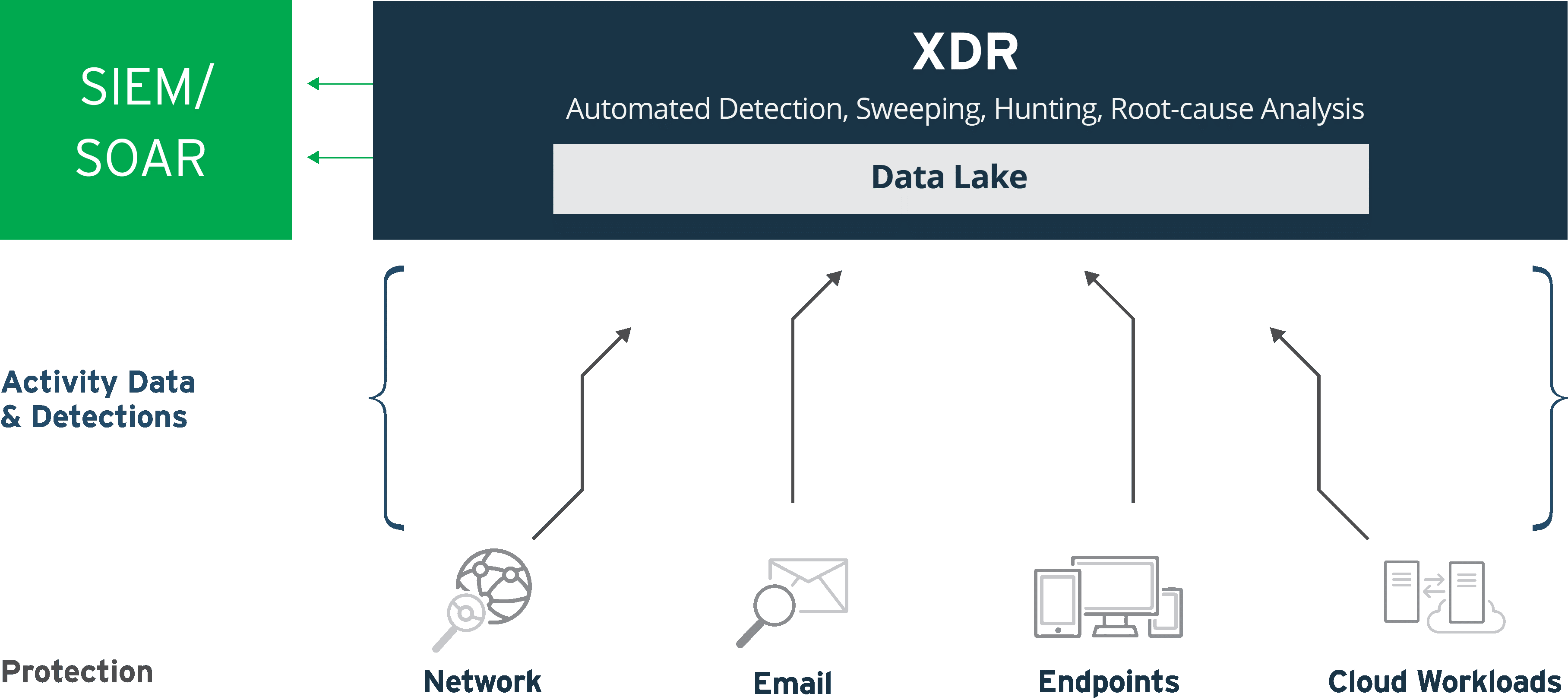

"Genişletilmiş algılama ve yanıt" anlamına gelen XDR, çeşitli altyapı düzeylerinde tehditleri proaktif olarak algılamak, bunlara yanıt vermek ve karmaşık tehditlere karşı koymak için tasarlanmış bir otomatikleştirilmiş bilgi güvenliği sistemleri sınıfıdır.

XDR, güvenlik uzmanlarının uç noktalarda, ağda, bulutta ve posta sunucularında veri izlemeyi gerçekleştirmek için mevcut güvenlik programları ve uygulamalarıyla entegre edebileceği çok çeşitli araçlar içerir. Ayrıca mevcut ve potansiyel tehditlerin tespiti ve ortadan kaldırılması için analitik ve otomasyon işlevleri ekler.

XDR Nasıl Çalışır?

İyi tasarlanmış tehditleri tespit etmek zor olabilir, çünkü bunlar paralel olarak çalışan, ancak birlikte çalışması gerekmeyen çoklu güvenlik yaklaşımları olan güvenlik siloları arasında çalışır. Güvenlik siloları arasında gizlenme yetenekleri nedeniyle zaman geçtikçe yayılabilir veya çoğalabilirler. Sonuç olarak, bir güvenlik operasyon merkezinin (SOC) dikkatinden kaçabilir ve daha fazla hasara neden olabilirler.

XDR, bu tehditleri izole eder ve inceler. Toplar ve ardından her algılamayı ayrı güvenlik katmanlarına göre ilişkilendirir. Her "katman" farklı bir saldırı düzeyini temsil eder; uç noktalar, e-posta, network, sunucular ve bulut iş yükleri.

XDR diğer güvenlik çözümlerinden farklı olarak machine learning özelliği ile entegre edilmiştir. Machine learnin (ML) altyapısı ile tehditlerin meydana getirdiği anormallikleri inceler. İnceleme sonucunda yeni bir öğrenme tecrübesiyle daha sonraki benzer tehditleri algılama ve analizlerde çok daha hızlı karar verme yetisine sahip olacaktır. Bu durum SOC personellerine daha fazla zaman kazandırarak farklı lokasyonlarda da çalışmalar yürütmelerine olanak sağlayacaktır.

Uç Noktalar

Bir XDR sistemi, bir uç noktada ne olduğunu ve bir tehdidin nereden geldiğini ve birden çok uç noktaya nasıl yayılmayı başardığını gösterebilir. XDR daha sonra tehdidi izole edebilir, gerekli işlemleri durdurabilir ve dosyaları silebilir veya geri yükleyebilir.

E-posta

Önceliklendirme sürecinin bir parçası olarak XDR, e-posta tehditlerini algılayabilir ve güvenliği ihlal edilmiş hesapları belirleyebilir. Ayrıca, sık sık saldırıya uğrayan kullanıcıları ve saldırı kalıplarını tespit edebilir. XDR, güvenlik protokolleri tarafından alınan tehditten kimin sorumlu olduğunu ve söz konusu e-postayı başka kimlerin almış olabileceğini araştırabilir.

Saldırıya yanıt vermek için XDR, e-postayı karantinaya alabilir, hesapları sıfırlayabilir ve sorumlu gönderenleri engelleyebilir.

Network

XDR, ağdaki sorunlu davranışı tespit edebilir ardından nasıl iletişim kurduğu ve şirket içinde nasıl seyahat ettiği dahil olmak üzere tehditle ilgili ayrıntıları araştırabilir. Bu, bir tehdidin ağ üzerindeki konumundan bağımsız olarak, uç hizmetler ağ geçidinden (ESG) merkezi bir sunucuya kadar yapılabilir. XDR daha sonra yöneticilere saldırının kapsamı hakkında bilgi verebilir, böylece hızlı bir şekilde bir çözüm bulabilirler.

Server ve Bulut İş Yükleri

XDR, sunuculara, kapsayıcılara ve bulut iş yüklerine odaklanmak için özel olarak tasarlanmış tehditleri yalıtma yeteneği sağlar. XDR daha sonra tehdidin iş yükünü nasıl etkilediğini araştırır ve sistem genelinde nasıl yayıldığını inceler. Ardından sunucuyu izole eder ve tehdidi içermek için gerekli işlemleri durdurur. Tehdit yalıtımı, saldırılardan kurtulmak için ortalama süreyi azaltmanın önemli bir bileşenidir.

Örneğin, bir tehdit bir IoT uç noktası aracılığıyla bulut ağınıza erişirse, XDR nereden geldiğini tespit edebilir. Ardından, güvenlik ihlalinin arkasındaki nedenleri ele alabilir ve bu bilgileri bir saldırı planı oluşturmak için kullanabilirsiniz.

XDR ile EDR arasındaki bazı önemli benzerlikler şu şekilde sıralanabilir:

Önleyici Yaklaşım: Geleneksel güvenlik çözümleri genellikle devam eden tehditleri tespit etmeye ve düzeltmeye odaklanır. EDR ve XDR, derinlemesine veri toplayarak ve tehditleri oluşmadan önce belirlemek için veri analitiği ve tehdit istihbaratı uygulayarak güvenlik olaylarını önlemeye çalışır.

Hızlı Tehdit Yanıtı: EDR ve XDR, otomatik tehdit algılama ve yanıtını destekler. Bu, bir kuruluşun bir siber saldırıyı önleyerek veya hızla düzelterek neden olduğu maliyeti, etkiyi ve hasarı en aza indirmesini sağlar.

Tehdit Avı Desteği: Tehdit avı, analistlerin olası güvenlik sorunlarını bir saldırgan tarafından kullanılmadan önce belirlemelerine ve düzeltmelerine olanak tanıyarak proaktif güvenlik sağlar. EDR ve XDR, derin görünürlük ve verilere kolay erişim sağlayarak tehdit avlama çabalarına yardımcı olur.

EDR ve XDR araçları özellikle siber güvenlik personellerinin (SOC gibi) hem iş yükünü azaltmakta hem de olası gözden kaçan logları daha görünür kılarak tehditleri önlemede kolaylık sağlamaktadır.

XDR, genel anlamda EDR aracının geliştirilerek daha geniş kapsamlı tehdit algılaması sağlanmıştır. Aralarındaki benzerliklere rağmen başlıca bazı farklılıkları şu şekilde sıralanabilmektedir:

Odak: EDR, belirli bir cihaz için derinlemesine görünürlük ve tehdit önleme sağlayarak uç noktayı korumaya odaklanır. XDR, güvenliği uç noktalar, bulut bilişim, e-posta ve diğer çözümler arasında entegre ederek daha geniş bir bakış açısına sahiptir.

Çözüm Entegrasyonu: EDR çözümleri, uç noktalar için "türünün en iyisi" koruma sağlayabilir ve bir kuruluş bunları bir dizi nokta çözümüyle manuel olarak entegre edebilir. XDR, bir kuruluşun güvenlik mimarisini önemli ölçüde basitleştirerek, tek bir çözüm içinde entegre, görünürlük ve tehdit yönetimi sağlamak üzere tasarlanmıştır.

KAYNAKLAR:

.png)